Die GHOST-Schwachstelle ist ein Fehler in einem wichtigen Teil jeder großen Linux-Distribution. Es könnte theoretisch Hackern erlauben, die Kontrolle über Computer zu übernehmen, ohne einen Benutzernamen oder ein Passwort zu benötigen.

Abgesehen davon, gibt es ein paar wichtige Punkte zu beachten:

- Der Fehler wurde nie in der Wildnis ausgenutzt - nur in Experimenten von Sicherheitsforschern.

- Im Moment gibt es Patches für jede größere Linux-Distribution.

- Wenn Sie Sicherheitsupdates regelmäßig installieren oder eine Rolling-Release-Distribution verwenden Vorteile von Linux-Vorstößen jetzt eher als später Vorteile von Linux-Vorzügen jetzt eher als später Die Linux-Entwicklung kann manchmal sogar aufregend werden, besonders wenn es einige wichtige Änderungen gibt ein Stück Software. Möglicherweise verhindern Sie jedoch, dass Sie davon profitieren, indem Sie nicht die richtigen Entscheidungen treffen. Lesen Sie mehr, Sie brauchen sich keine Sorgen zu machen. Installieren Sie die neuesten Updates und Sie sind abgedeckt (die Updates erfordern einen Neustart, aber nicht aussetzen).

- Wenn Sie eine veraltete Version einer Linux-Distribution verwenden, die keine Sicherheitsupdates mehr erhält, sind Sie wahrscheinlich anfällig für GHOST (und eine Vielzahl anderer Exploits).

Es ist seltsam, aber moderne Sicherheitslücken haben Marken, die das Bewusstsein schärfen sollen - Heartbleed ist ein aktuelles Beispiel Heartbleed - Was können Sie tun, um sicher zu bleiben? Heartbleed - Was können Sie tun, um sicher zu bleiben? Lesen Sie mehr, mit seinem markanten Namen und rotem Logo. Die Marken helfen, obszöne Fehler zu Nachrichtengeschichten zu machen, um sicherzustellen, dass Probleme schnell behoben werden.

GHOST bringt diesen Trend dank der Bemühungen von Qualys in die Linux-Welt. Sie beauftragten ein PR-Team, um ihre Rolle bei der Suche nach dem Fehler bekannt zu machen, und viele empfinden es als übertrieben.

Wir werden dazu kommen. Erstens, was ist dieser Fehler, was er betrifft und was er uns darüber beibringen kann, wie Linux-Sicherheitsupdates passieren.

Was ist GEIST?

GHOST ist ein Fehler in glibc, einer Bibliothek, die mit den meisten Linux-Distributionen geliefert wird und notwendig ist, um die gesamte Software auszuführen. GHOST selbst ist ein Fehler in der Funktion "gethostbyname * ()" von glibc, mit der Anwendungen eine Webadresse in eine IP konvertieren.

Hier hat GHOST seinen Namen: GetHOSTname.

Der Fehler erzeugt einen Pufferüberlauf, der es potenziellen Hackern ermöglicht, Code ohne Anmeldeinformationen auszuführen. Quals 'Proof of Concept hat dies getan, indem er Code an einen E-Mail-Server gesendet hat - andere Anwendungsfälle könnten möglich sein.

Interessanterweise wurde der Fehler 2013 behoben, wurde aber zu dieser Zeit nicht als Sicherheitsrisiko identifiziert.

Wenn der Bug Jahre zuvor behoben wurde, warum gibt es jetzt ein Problem?

Im Grunde, weil niemand bemerkt hat, dass der Fehler ein Sicherheitsproblem war, wurde das Update nicht an viele Benutzer weitergegeben.

Linux-Distributionen sind eine Zusammenstellung einer Vielzahl verschiedener Pakete. Für den Benutzer bedeutet das Software wie Firefox und Desktop-Umgebungen wie Gnome, aber das ist wirklich nur die Spitze des Eisbergs. Viele andere Software und Bibliotheken, einschließlich glibc, machen Linux, was es hinter den Kulissen ist. Diese Projekte haben alle ihre eigenen Teams, die regelmäßig eigene Updates veröffentlichen.

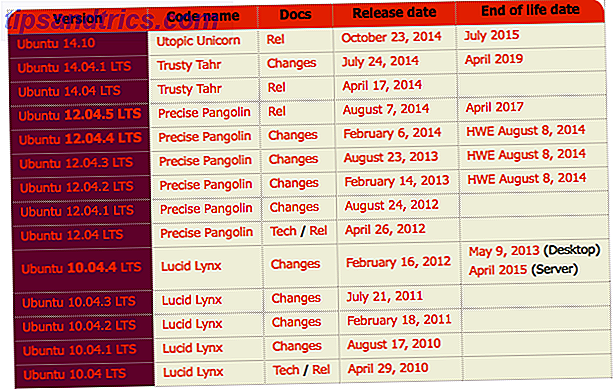

Es gibt eine Menge Linux-Distributionen da draußen Die besten Linux-Betriebssysteme Die besten Linux-Betriebssysteme Es gibt Linux-Distributionen für jeden Zweck, die die Auswahl schwierig machen. Hier ist eine Liste der besten Linux-Betriebssysteme zu helfen. Lesen Sie mehr, und alle haben unterschiedliche Ansätze, diese Updates an ihre Benutzer weiterzugeben. Rolling Releasedistros zum Beispiel werden ständig aktualisiert, was bedeutet, dass Benutzer von Distributionen wie Arch seit 2013 sicher sind.

Ubuntu, um ein anderes Beispiel zu verwenden, sieht eine neue Version alle sechs Monate. Diese Versionen aktualisieren im Allgemeinen alle Pakete, die danach nur Sicherheitsupdates erhalten. Das bedeutet, dass Versionen von Ubuntu, die 2014 oder später veröffentlicht wurden, niemals anfällig für GHOST waren, aber Benutzer von Ubuntu 12.04 LTS waren (zumindest bis ein Sicherheitsupdate den Bug reparierte).

Laut Symantec gehören zu den anfälligen Releases:

- Ubuntu 12.04 LTS

- Ubuntu 10.04 LTS

- Red Hat Enterprise Linux 5

- SuSE Linux 7.1

- Debian Linux 6.0

Interessanterweise haben die ChromeOS-Entwickler den Fehler Anfang 2014 bemerkt und aus diesem Grund selbst gepatcht. Die Linux-Welt hat es scheinbar nicht bemerkt.

Sollte ich besorgt sein?

Wahrscheinlich nicht: Updates wurden an alle großen Distributionen weitergegeben, und der Bug selbst wurde laut Sicherheitsexperten übersteuert. Um Pawan Kinger bei Trend Micro zu zitieren:

"Zusammengenommen ist das Risiko von tatsächlichen Angriffen auf GHOST im Vergleich zu anderen Schwachstellen wie Shellshock oder Heartbleed relativ gering." - Pawan Kinger

Und um Jake Edge von LWN.net zu zitieren:

"Obwohl die Schwachstelle GHOST glibc ernst ist, scheint sie auch ziemlich schwer auszunutzen - und wurde ernsthaft überbewertet." - Jake Edge

Es war sicherlich eine Sicherheitslücke, die gepatcht werden musste, aber es brauchte wahrscheinlich keinen Markennamen und kein Logo - und Sie sollten nicht viel Schlaf darüber verlieren.

Was können Benutzer daraus lernen?

Wenn es einen Sicherheitsmythos gibt, der sterben muss, müssen Linux-Nutzer sich keine Sorgen um ihre Sicherheit machen. Jedes Betriebssystem hat Sicherheitslücken und Linux (obwohl es ziemlich sicher ist) ist keine Ausnahme.

Und auf allen Systemen ist eine der besten Möglichkeiten, um sich selbst zu schützen, alles auf dem neuesten Stand zu halten. Also, um zusammenzufassen:

- Installieren Sie immer Sicherheitspatches.

- Stellen Sie sicher, dass die Version von Linux, die auf Ihrem PC oder Ihrem Server ausgeführt wird, weiterhin Sicherheitspatches erhält. Wenn dies nicht der Fall ist, führen Sie ein Upgrade auf eine neuere Version durch.

Tun Sie diese Dinge und Sie sollten in Ordnung sein.

Ich möchte wissen: Haben Sie schon Updates installiert? Wenn nicht, kommen Sie dazu! Komm zurück, wenn du fertig bist, und wir können darüber und mehr in den Kommentaren sprechen. Denken Sie daran: Nur weil Sie Windows nicht ausführen, bedeutet das nicht, dass Sie vollkommen sicher sind. 5 Sicherheitssoftware Mythen, die gefährlich sein können 5 Sicherheitssoftware Mythen, die gefährliche Malware beweisen können, sind immer noch eine Sache! Millionen von PCs sind weltweit weiterhin infiziert. Der Schaden reicht von instabilen Computern bis zum Identitätsdiebstahl. Was bringt Menschen dazu, Malware nicht ernst zu nehmen? Lasst uns die Mythen aufdecken. Weiterlesen !