Haben Sie sich jemals gefragt, ob Sie auf einer Beobachtungsliste der NSA stehen? Stellt sich heraus, dass, wenn Sie überhaupt darüber nachgedacht haben (oder Online-Privatsphäre im Allgemeinen), Sie wahrscheinlich eher auf eins sind. Ein paar Neuigkeiten bezüglich der Massenüberwachung durch die NSA in der vergangenen Woche, einschließlich der Enthüllungen aus einer Analyse des XKeyscore-Datenerfassungssystems Warum E-Mails nicht vor staatlicher Überwachung geschützt werden können Warum E-Mails nicht durch staatliche Überwachung geschützt werden können "Wenn Sie Ich weiß, was ich über E-Mail weiß, Sie könnten es auch nicht benutzen ", sagte der Besitzer des sicheren E-Mail-Dienstes Lavabit, als er es kürzlich heruntergefahren hat. "Es gibt keine Möglichkeit, verschlüsselte ... Lesen Sie mehr, haben uns eine Vorstellung davon, wer könnte zu den" gezielten "Personen der NSA sein.

Stehst Du auf der Liste?

In früheren Dokumenten, Interviews und anderen jetzt öffentlichen Materialien hat die NSA erklärt, dass sie, obwohl sie Daten von fast jedem sammeln können, nur eine kleine Anzahl von Personen ansprechen, die mit verdächtigen Aktivitäten beschäftigt sein könnten. Was genau verdächtige Aktivitäten ausmacht, war nie eindeutig, aber man kann davon ausgehen, dass jeder, der versucht, mit einer terroristischen Organisation in Kontakt zu treten, Drogen online zu kaufen oder auf andere Weise klar das Gesetz zu brechen versucht.

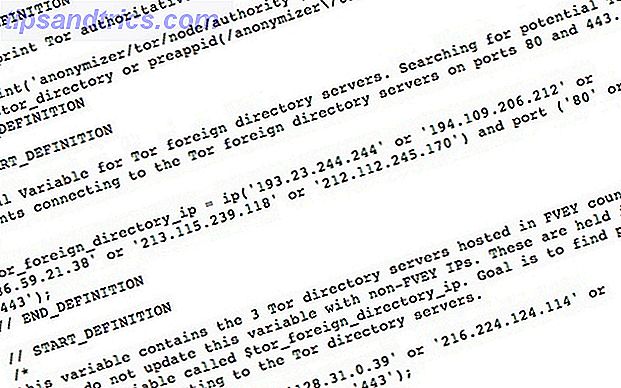

Es stellt sich heraus, dass viele Dinge Sie auf die Liste bringen können, einschließlich des Besuchs einer Reihe von datenschutzrelevanten Websites oder sogar der Suche nach Datenschutz-Tools. Zum Beispiel ergab eine kürzlich durchgeführte Analyse eines angeblichen XKeyscore-Codes, dass Personen gezielt überwacht werden, wenn sie nach Artikeln auf TAILS, einem sicheren Betriebssystem, suchen. Der Code besagt, dass TAILS "von Extremisten auf extremistischen Foren befürwortet wird". (Ich frage mich, ob sie wissen, dass sie auch als eine sehr sichere Linux-Distribution von Tech-Autoren auf MakeUseOf Linux-Betriebssystemen für The Paranoid empfohlen wird: Was sind die sichersten Optionen? Linux-Betriebssysteme für den Paranoid: Was sind die sichersten Optionen? Der Wechsel zu Linux bietet viele Vorteile für die Benutzer: Von einem stabileren System bis hin zu einer großen Auswahl an Open-Source-Software sind Sie auf dem richtigen Weg Sie einen Penny! Lesen Sie mehr.)

Es ist nicht überraschend, dass die Suche nach Tor auch Personen auf die Liste der gezielten Überwachung bringt. Weitere Apps, die auftauchen, sind "HotSpotShield, FreeNet, Centurian, FreeProxies.org, MegaProxy, privacy.li und ein anonymer E-Mail-Dienst namens MixMinion sowie sein Vorgänger MixMaster." (Daserste.de)

Es ist davon auszugehen, dass VPNs, Verschlüsselungssoftware und andere sicherheitsrelevante Apps und Dienste auch einen Platz auf der Überwachungsliste einnehmen.

Wenn dies der Fall ist, ist es wahrscheinlich, dass eine große Anzahl von MakeUseOf-Lesern bereits überwacht wird, und viele weitere werden in Kürze auf der Liste sein.

Wie können wir über XKeyscore wissen?

Wenn Sie so etwas hören, fragen Sie sich vielleicht nach der Quelle der Informationen, die viele Sicherheitsexperten empört haben. Das XKeyscore-Programm wurde zuerst in Edward Snowdens Enthüllungen ausführlich beschrieben und seitdem mehrfach profiliert (hier ist ein guter Überblick über XKeyscore von The Guardian ). Kurz gesagt, es ist ein System, das es NSA-Mitarbeitern ermöglicht, eine riesige Datenbank mit gesammelten Informationen, einschließlich E-Mails, zu durchsuchen und die Überwachung realer Daten, nicht nur von Metadaten, zu ermöglichen.

Der XKeyscore-Code, der gerade Wellen schlägt, wurde zuerst in einer deutschen Publikation namens Tagschau veröffentlicht, obwohl er nicht angeben wollte, woher die Informationen kamen. Nichts deutet darauf hin, dass der Code aus Dokumenten stammt, die letztes Jahr von Snowden veröffentlicht wurden, und führte eine Reihe führender Datenschutz- und Sicherheitsexperten an, um zu spekulieren, dass es jetzt einen zweiten NSA-Leaker gibt.

Scheint an dieser Stelle klar zu sein RT @ageis @vruz Bruce Schneier: "Ich denke da ist ein zweiter [NSA] Leaker da draußen." Https://t.co/0iCULZWf0L

- Glenn Greenwald (@greenwald) 4. Juli 2014

Nachdem der XKeyscore-Code veröffentlicht wurde, wurde er von einer Reihe von Experten analysiert und einige der Ergebnisse wurden in Tagschau in einer Rezension von Jacob Applebaum, John Goetz, Lena Kampf und anderen veröffentlicht. Seit dieser Veröffentlichung haben andere Experten gewogen. Errata Security hat eine interessante Rezension des Codes veröffentlicht, die besagt, dass es möglicherweise gar kein echter Code ist - dass er aus Schnipsel älteren Codes oder möglicherweise aus einem Trainingshandbuch kompiliert werden könnte. Also muss im Moment alles mit einem Körnchen Salz eingenommen werden.

Was bedeutet das für Sie?

Kurz gesagt bedeutet dies, dass Sie wahrscheinlich auf einer NSA-Überwachungsliste stehen, insbesondere wenn Sie regelmäßig MakeUseOf lesen oder wenn Sie nach Datenschutz-Tools oder Artikeln suchen. Und das bedeutet zwar nicht, dass Ihre Telefone angezapft sind oder dass ein schwarzer Lieferwagen vor Ihrem Haus steht, aber aus Datenschutzsicht ist das sehr beunruhigend.

Obwohl die Suche nach Datenschutz-Tools Sie wahrscheinlich zu einer NSA-Liste hinzufügen wird, empfehlen wir dennoch, sie zu verwenden, auch wenn Sie nichts zu verbergen haben. Nur weil Sie auf eine Liste für die Suche nach Tor gesetzt werden, bedeutet das nicht, dass die NSA sehen kann, was Sie vorhaben, während Sie es benutzen. Und selbst wenn Sie auf der TAILS-Liste stehen, ist es immer noch ein großartiges sicheres Betriebssystem.

Wenn Sie sich nicht sicher sind, warum Sie sich um die Privatsphäre im Internet kümmern sollten oder was Sie dagegen unternehmen sollten, können Sie diesen kürzlich veröffentlichten Artikel über den Tag des Nicht-Spionierens von uns gelesenen Lektionen aus nicht auf uns spionieren lesen: Ihr Leitfaden zum Internet Datenschutz Lehren aus Do not Spy On Us: Ihr Leitfaden zum Internet Datenschutz Lesen Sie mehr, die alle Gründe wiederholt, warum Massenüberwachung schlecht ist und eine Reihe von Dingen, die Sie tun können, um einen Unterschied machen, einschließlich der Verwendung von Verschlüsselung Werkzeuge, Unterstützung privacy-fokussierten Organisationen, und die Verbreitung des Wortes.

Und vergessen Sie nicht, alle Tipps zu lesen, die im Abschnitt "Sicherheitsfragen" aufgeführt sind: Verschlüsseln Sie Ihre E-Mails mit PGP PGP Me: Pretty Good Privacy Explained PGP Me: Pretty Good Privacy erklärt Pretty Good Privacy ist eine Methode zur Verschlüsselung von Nachrichten zwischen zwei Menschen. So funktioniert es und ob es einer genauen Prüfung standhält. Lesen Sie mehr, verschlüsseln Sie Ihre Facebook-Chats Halten Sie Ihre Facebook-Chats mit Verschlüsselung sicher Halten Sie Ihre Facebook-Chats mit Verschlüsselung sicher Facebook möchte Ihre persönlichen Nachrichten nehmen und sie als eine Möglichkeit verwenden, um Sie mit mehr Werbung anzusprechen. Lass uns versuchen, sie aufzuhalten. Lesen Sie mehr, lernen Sie das Wesentliche der Smartphone-Sicherheit kennen Was Sie wirklich über die Smartphone-Sicherheit wissen sollten Was Sie wirklich über die Smartphone-Sicherheit wissen sollten Lesen Sie mehr und mehr.

Was denkst du über diese Enthüllungen? Sind Sie vom XKeyscore-Code überrascht? Denkst du, es ist ein echter Codeausschnitt oder etwas anderes? Was denkst du werden wir in den kommenden Wochen sehen? Teile deine Gedanken unten!

Bildnachweis: Mike Mozart via Flickr.