Die Pläne der NSA enden nicht mit dem Sammeln Ihrer Telefonakten. Hier sind nur einige Beispiele, wie die National Security Agency (NSA) Sie in der Welt von morgen im Auge behält. Bereite dich darauf vor, schockiert, erstaunt und ein wenig ausgeflippt zu sein.

Die Überwachung neigt dazu, an der Spitze der Technologie zu stehen. Zu Details, die der Whistleblower Hero oder Villain durchsickerte? NSA moderiert seine Haltung auf Snowden Held oder Schurke? NSA moderiert seine Haltung auf Snowden Whistleblower Edward Snowden und der NSA John DeLong erschien auf dem Zeitplan für ein Symposium. Obwohl es keine Debatte gab, scheint die NSA Snowden nicht mehr als Verräter darzustellen. Was hat sich geändert? Lesen Sie mehr Edward Snowden plante einen Code-brechenden Quantencomputer zu bauen Wie funktionieren optische und Quantencomputer? Wie funktionieren optische und Quantencomputer? Das Exascale-Zeitalter kommt. Wissen Sie, wie optische und Quantencomputer funktionieren und werden diese neuen Technologien unsere Zukunft? Read More, eine Technologie, die das Ende der Kryptographie bedeuten könnte Quantencomputer: Das Ende der Kryptographie? Quantencomputer: Das Ende der Kryptographie? Quantum-Computing als eine Idee gibt es schon seit einiger Zeit - die theoretische Möglichkeit wurde ursprünglich 1982 eingeführt. In den letzten Jahren hat sich das Feld der Praxisnähe angenähert. Lesen Sie mehr und Privatsphäre. Schlimmer noch, ein Quantencomputer ist keineswegs der einzige Weg, auf dem die NSA versucht, die Verschlüsselung zu knacken - oder sie im Allgemeinen im Auge zu behalten.

Backdoor-Verschlüsselung

Die NSA gab vor kurzem zu, dass sie nicht mehr mit einer Vielzahl von "Hintertür" -Ansätzen auf Sie achten wollen. Stattdessen sagt Michael S. Rogers, Direktor der NSA, er wolle eine "Haustür". Und ich möchte, dass die Haustür mehrere Schlösser hat. Große Sperren. "Rogers bezieht sich auf die Idee der Split-Key-Verschlüsselung, die es ermöglicht, die gesamte Verschlüsselung mit speziellen Schlüsseln, die der Regierung gehören, freizuschalten.

Verschlüsselung Wie funktioniert die Verschlüsselung und ist sie wirklich sicher? Wie funktioniert die Verschlüsselung und ist sie wirklich sicher? Read More lässt Sie Klartextdaten in verschlüsselten Text umwandeln; das heißt, scheinbar zufällige Zeichen, die ohne einen Schlüssel nicht lesbar sind. Unter der Split-Key-Verschlüsselung wären Unternehmen wie Apple, Microsoft und Google gezwungen, einen digitalen Schlüssel zu entwickeln, der jedes Smartphone und Tablet freischaltet - und dieser Schlüssel wäre für Regierungsbehörden verfügbar. Dies erfordert jedoch das Vertrauen der Behörden und birgt das Risiko, dass ein einziges Leck der Hauptschlüssel die globale Privatsphäre zerstören könnte.

Die starke Verschlüsselung mit einem Schlüssel ist für Sicherheitsbehörden ein Albtraum, da nur der Benutzer auf gesperrte Daten zugreifen kann. Dies ist Standard bei Apple-Geräten. iOS 7 Ihr Leitfaden für iOS7 Ihr Leitfaden für iOS7 iOS 7 ist das neueste Update von Apple für das Betriebssystem, das mobile Geräte einschließlich iPhone, iPad und iPod Touch mit Strom versorgt. Dieses Handbuch wurde speziell für Benutzer mobiler Geräte entwickelt. Read More zum Beispiel führte Activation Lock ein, das vor dem Entsperren auf Ihrer ID und Ihrem Passcode besteht. Es ist eine großartige Möglichkeit, Diebe zu bekämpfen, die hungrig sind, um einen Gewinn von gestohlenen Geräten zu machen. Fünf Wege, wie ein Dieb von Ihrer gestohlenen Hardware profitieren kann Fünf Kriminelle stehlen Ihren PC, Ihren Laptop, Ihr Smartphone, indem Sie Ihren Computer einbrennen Haus, oder indem Sie sie von Ihnen schnappen. Aber was passiert dann? Was können Diebe mit Ihrer gestohlenen Technologie machen? Lesen Sie mehr, da auch Apple es nicht freischalten kann.

Die NSA sucht nach Möglichkeiten, dies zu umgehen, einschließlich einer "Schlüssel-Treuhand" - im Wesentlichen mehreren Agenturen, die Schlüssel zu Ihren Daten besitzen. Das ist eine große Sorge um die Privatsphäre, daher ist die Lösung vor der Tür vielleicht vorzuziehen. Es könnte jedoch verfassungswidrig sein, diese Beschränkungen den Unternehmen aufzuerlegen. Wenn diese Backdoors weithin bekannt sind, könnte dies die Fähigkeit amerikanischer Unternehmen beeinträchtigen, ihre Systeme im Ausland zu verkaufen.

In der Vergangenheit hat Yahoo! hat für die Rechte ihrer Nutzer gekämpft, aber die Sicherheitsdienste haben sie mit Drohungen juristischer Maßnahmen überstimmt, wenn sie sich nicht daran halten, oder die Informationen preisgeben, die sie weitergeben. Es bleibt abzuwarten, ob die gleiche starke Taktik ausreicht, um Unternehmen dazu zu zwingen, diese Hintertüren zu integrieren.

Künstliche Intelligenz?

Diese Idee wurde im Zusammenhang mit der NSA im Jahr 2009 aufgeworfen, ist aber seit Jahrzehnten in der Science-Fiction unterschwellig. Mark Bishop, Vorsitzender der Gesellschaft für das Studium der Künstlichen Intelligenz und Simulation des Verhaltens, sagte, dass er, obwohl er keine Beweise hat, "erstaunt sein würde, wenn [die NSA und GCHQ] nicht die beste KI verwenden würden, die sie könnten." scanne alle elektronische Kommunikation, die sie könnten. "

Tatsächlich geht er so weit zu sagen, dass er "immer geglaubt hat, dass sie ihre Arbeit nicht richtig machen, wenn sie [künstliche Intelligenz] nicht benutzen, unabhängig davon, ob das richtig oder falsch ist." Bischof stellt sich ein Scansystem vor das würde E-Mails und Texte aufspalten und sie an menschliche Überwachungsagenten weitergeben, wenn sie bestimmte Muster oder Sätze enthalten.

Es gibt auch den Verdacht, dass KI von Geheimdiensten dazu benutzt wird, die Absichten von Menschen, die als Bedrohung gelten, zu erfassen und vorherzusagen. Facebook kann Ihre Persönlichkeit bereits beurteilen und Ihr Verhalten vorhersagen. Facebook-Datenschutz: 25 Dinge Das soziale Netzwerk weiß über dich Facebook-Datenschutz: 25 Dinge Das soziale Netzwerk weiß über dich Facebook weiß eine überraschende Menge über uns - Informationen, die wir gerne freiwillig zur Verfügung stellen. Aus diesen Informationen können Sie in eine demografische Liste eingefügt werden, Ihre "Likes" werden aufgezeichnet und die Beziehungen werden überwacht. Hier sind 25 Dinge, über die Facebook weiß ... Mehr lesen Es ist nicht ausgeschlossen, dass die NSA etwas Ähnliches tun könnte. Das Advanced Question Answering für das Projekt INTelligence (Aquaint) sammelt Daten über Bürger, die von einer so genannten "Pre-Crime" KI gesichtet werden, um zukünftige Kriminelle zu identifizieren und ihre Aktionen vorherzusagen, eine These, die Filme wie Minority Report evoziert.

Noch beunruhigender ist Ihr Interesse an Überwachungsagenturen. Ihr Interesse an der Privatsphäre stellt sicher, dass Sie von der NSA gezielt betreut werden. Ihr Interesse an der Privatsphäre stellt sicher, dass Sie von der NSA angesprochen werden. Ja, das stimmt. Wenn Sie sich um Privatsphäre kümmern, werden Sie möglicherweise zu einer Liste hinzugefügt. Lesen Sie mehr - einschließlich Lesen dieses Artikels - macht Sie von Interesse für die NSA!

Mehr aus Daten herausholen

Bewegungsvergrößerung gibt es seit mindestens 10 Jahren: eine Möglichkeit, kleine Veränderungen in Bewegung und Farbe zu bemerken, um ein Bild zu übertreiben und einen Puls zu lokalisieren oder die Atmung zu erkennen. Es bedeutet, dass wir Bewegungen erkennen können, so dass das menschliche Auge sie nicht sehen kann, und sie könnten Anwendungen im Gesundheitswesen, in der Bildung und natürlich in der Überwachung haben.

Die Haut verändert ihre Farbe, wenn Blut durch sie fließt. Dies ist für das bloße Auge unsichtbar, aber es gibt Beweise, selbst auf körnigen Webcam-Videos. Aber indem wir ein solches Video durch Bildprozessoren laufen lassen, es in Pixel zerlegen und jede kleine Veränderung vergrößern, können wir den Puls sehen. Sie können die Herzfrequenz genauso genau messen wie ein Polygraph.

Dies ist nicht nur eine Vergrösserung der Farbveränderungen - die Software des Bewegungsmikroskops kann auch den visuellen Fluss erkennen und verstärken - die tatsächliche Bewegung von Punkten in der Szene, ob Lungen mit Sauerstoff, Blut durch Arterien oder Pupillen füllen. Es verleiht der Körpersprache eine ganz neue Bedeutung und bedeutet, dass diejenigen, die Zugang zu dieser Technologie haben, enorme Mengen an Informationen in ansonsten uninteressanten Videos lesen können. Diese Technologie kann sogar verwendet werden, um Audio aus stillen Videos zu extrahieren, indem winzige Vibrationen in Objekten in der Szene aufgenommen werden. Das ist richtig: Sie können Sprache ohne die Hilfe eines Mikrofons hören.

Michael Rubinstein, dessen Team die Software für das Bewegungsmikroskop entwickelt hat, glaubt, dass man damit auf anderen Planeten mithilfe von Teleskopaufnahmen Audioaufnahmen machen könnte. Die Anwendungen für die Überwachung sind jedoch offensichtlich. Wir leben in einer Welt, die zunehmend mit Kameras gesättigt ist - und aufgrund des allgemein niedrigen Standards der Computersicherheit sind diese Kameras ein offenes Buch für Organisationen wie die NSA, und das Bewegungsmikroskop gibt ihnen ein weiteres Werkzeug, um mehr daraus zu machen.

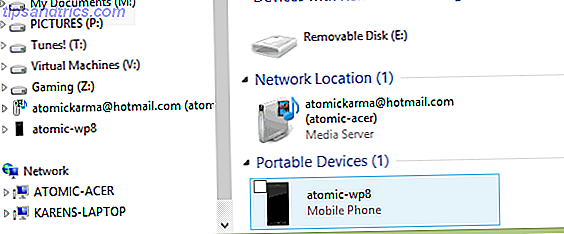

Mobile Überwachung

Natürlich werden Sicherheitsbehörden nicht immer in der Lage sein, die Kameras und Mikrofone unserer mobilen Geräte zu erreichen. Die meisten von uns achten zumindest ein wenig auf App-Berechtigungen - aber manchmal können schädliche Apps Sie auf eine Weise verfolgen, die Sie nicht erwarten.

Ihr Smartphone enthält extrem präzise Gyroskope, mit denen Sie die Drehungen des Telefons erkennen können. Diese sind genau genug, um die Vibrationen aufzunehmen, die durch den Klang verursacht werden. Laut Wired können sie als grobe Mikrofone verwendet werden. Die Technologie steckt noch in den Kinderschuhen und bedarf der Verfeinerung in Verbindung mit Spracherkennungsalgorithmen, doch könnte die NSA das Potenzial haben, ausgewählte Gespräche zu hören, da sie nur Zugriff auf das Gyroskop haben, was nur wenige mobile Betriebssysteme zählen "Erlaubnis", die der Benutzer beachten muss.

In ähnlicher Weise ist der Beschleunigungssensor eines Smartphones für viele Apps unverzichtbar, kann aber auch ein Mittel sein, um Sie zu verfolgen. Bemerkenswerterweise könnten ihre einzigartigen Mikro- oder Nano-Imperfektionen analysiert werden, wodurch ortsbezogene Informationen in Echtzeit bereitgestellt werden, wobei jegliche In-App-Berechtigungen umgangen werden. Ein Team der University of Illinois, College of Engineering, fand heraus, dass sie Sensorsignale mit einer Genauigkeit von 96% unterscheiden konnten. Kombinieren Sie dies mit möglichen Fingerabdrücken von anderen Telefonsensoren und dies würde wahrscheinlich weiter zunehmen.

Zusätzliche Forschungen zu Beschleunigungssensoren untersuchten, ob Vibrationen während der Anmeldung verwendet werden können, um genaue Schätzungen an PINs und Passcodes zu erstellen, die von Kriminellen und Sicherheitsdiensten gleichermaßen verwendet werden könnten.

Was bedeutet das für Sie?

All dies sind sehr reale Möglichkeiten. Einige können jetzt sogar passieren.

Ist es wichtig, dass die Massensammel-Datensammlung der NSA als illegal eingestuft wurde? Was bedeutet die NSA-Gerichtsentscheidung für Sie und die Zukunft der Überwachung? Was bedeutet das NSA-Gerichtsurteil für Sie und die Zukunft der Überwachung? Ein US-Berufungsgericht hat entschieden, dass die Massensammlung von Telefonaufzeichnungs-Metadaten durch die National Security Agency (NSA) illegal ist. Aber was bedeutet das für Ihre Privatsphäre? Werden Sie immer noch beobachtet? Weiterlesen ? Wenn es um Sicherheit und Überwachung geht, sind die rechtlichen und ethischen Gewässer trübe. Sicherheitsbehörden werden immer umstritten sein: Auf der einen Seite können sie notwendig sein, um uns vor Terrorismus zu schützen; andererseits ist es gefährlich, Privatsphäre und Sicherheitsfreiheit aufzugeben.

Wo ziehen wir die Grenze? Erschrecken diese Technologien Sie oder machen Sie sich wohl - zu wissen, dass die NSA und GCHQ neue Wege entwickeln, um uns zu schützen?

Bildquelle: NSA by Creative Time Reports; Systemsperre von Yuri Samoilov; Hyperion von Junya Ogura; und GCHQ vom britischen Verteidigungsministerium.