Ob verdient oder nicht, Mac OS X (und jetzt, nehme ich an, MacOS Sierra) hat den Ruf, sicherer zu sein als Windows. Aber ist dieser Ruf 2016 noch verdient? Welche Sicherheitsbedrohungen bestehen für die Apple-Plattform und wie beeinflussen sie die Benutzer?

Das unerwartete Auftreten von Ransomware unter OS X

Ransomware gibt es seit über zehn Jahren. Das erste dokumentierte Beispiel wurde in Russland zwischen den Jahren 2005 und 2006 gefunden. TROJ_CRYZIP.A kopierte die Dateien des Opfers in eine passwortgeschützte ZIP-Datei und löschte die Originale. Das Opfer müsste $ 300 bezahlen, um das Passwort zu erhalten, das für die Wiederherstellung benötigt wird.

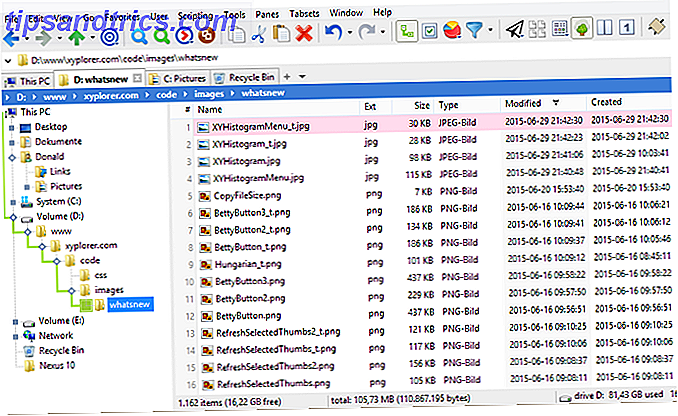

In den folgenden Jahren verbreitete sich Ransomware weit über die Grenzen Russlands hinaus und ist heute eine der größten Sicherheitsbedrohungen für Unternehmen und Verbraucher gleichermaßen. Jedes Jahr werden tausende neuer Stämme identifiziert, aber die Mehrheit von ihnen ist anscheinend auf Windows- und Android-Betriebssysteme beschränkt.

OS X ist einfach nicht attraktiv für Ransomware-Entwickler.

Der Hauptgrund dafür sind vermutlich kalt-harte Zahlen. Der Gesamtmarktanteil für OS X beträgt weniger als 10%. Unternehmensanwender, die von Ransomware-Distributoren angesprochen werden, weil sie eher Lösegeld zahlen, um geschäftskritische Dateien wiederherzustellen, verwenden OS X mit einer noch niedrigeren Rate.

Daher ist OS X einfach kein verlockendes Ziel. Mac-Benutzer stellen eine winzige Nadel in einem riesigen digitalen Heuhaufen dar. Die Bemühungen, Malware für OS X zu entwickeln und zu verteilen, können am besten für Windows-Benutzer verwendet werden, die viele haben.

Aber es gibt Ausnahmen. Anfang dieses Jahres konnte ein unbekannter Schauspieler ein gefälschtes Update für Transmission - einen äußerst beliebten BitTorrent-Client - veröffentlichen, der mit der KeRanger Ransomware-Variante kompromittiert wurde.

KeRanger war die erste brauchbare Mac-Ransomware. FileCoder war technisch zuerst, war aber noch nicht fertig, als es von Sicherheitsforschern entdeckt wurde.

Obwohl es einen beunruhigenden Meilenstein in der Geschichte der OS X-Sicherheit darstellt, war es in vielerlei Hinsicht eine Standard-Krypto-Ransomware-Variante und handelte ähnlich wie seine Windows-Brüder. Es verschlüsselt Dateien mit AES und mbedTLS, was fast unmöglich zu knacken ist. KeRanger verlangte in Bitcoin ebenfalls 400 US-Dollar für das sichere Abrufen der Dateien des Benutzers, was für Ransomware ziemlich normal ist.

Tatsache ist, dass KeRanger nicht die letzte Mac-Ransomware sein wird. Es scheint unvermeidlich, dass zukünftige Ransomware, die auf die Plattform abzielt, auch neuartige Infektionstechniken verwenden wird. Hacker werden die Updates etablierter und legitimer Anwendungen infiltrieren und auf diese Weise Ransomware bedienen. Sie werden bösartigen Code auf legitimen Webseiten als weiteren Angriffsvektor einfügen.

Dies bedeutet eine erhebliche Verantwortung (und vielleicht sogar Haftung) für App-Entwickler und Website-Betreiber.

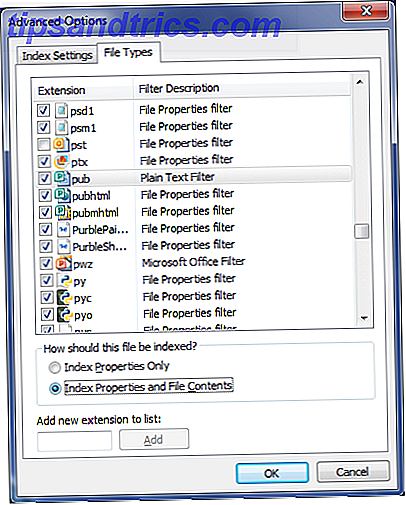

Ransomware, die auf Windows abzielt, wird überwiegend über Spam-Netzwerke verbreitet. Zomifizierte Server und Konten überschwemmen das Internet mit Milliarden von E-Mails, die mit infizierten Anhängen geladen werden. Typischerweise können dies Wortdokumente sein, die mit bösartigen Makros beladen sind, aber auch häufig PDF- und JavaScript-Dateien sind.

Zum Glück funktioniert dieses spezielle Modell nicht für Nischen (aus Mangel an einem besseren Wort) Betriebssysteme wie OS X und Linux. Da beide Betriebssysteme einen Marktanteil haben, der im einstelligen Bereich liegt (zumindest nach NetMarketshare.com), wird eine zielgerichtete Ansprache nie eine effiziente Nutzung von hart erkämpften Spam-Netzwerken sein.

Ansteckung: Wenn Linux eine Erkältung erleidet, niest Mac OS X

Obwohl Mac OS X und Linux beide unterschiedliche Betriebssysteme sind, mit Unterschieden sowohl auf technischer als auch auf kultureller Ebene, gibt es einige signifikante Ähnlichkeiten. Beide haben ein gemeinsames UNIX-Erbe und sind POSIX-kompatibel. Viele der Komponenten, aus denen Linux besteht, finden Sie auch in Mac OS X.

Das ist eine Stärke. Die Designentscheidungen, die vor fast 40 Jahren die Entwicklung von UNIX betrafen, sind grundsolide und haben dazu geführt, dass beide Betriebssysteme für ihre Zuverlässigkeit und Sicherheit bekannt sind. Ist Linux wirklich so sicher, wie Sie es sich vorstellen? Ist Linux wirklich so sicher wie Sie denken? Linux wird oft als das sicherste Betriebssystem angepriesen, das man in die Finger bekommen kann, aber ist das wirklich so? Werfen wir einen Blick auf verschiedene Aspekte der Computersicherheit von Linux. Weiterlesen .

Aber es gibt auch Nachteile. Wenn ein Sicherheitsproblem in einer der gemeinsamen Komponenten gefunden wird, sind beide Plattformen betroffen. Das bekannteste Beispiel hierfür war ShellShock, das erstmals am 24. September 2014 vom französischen Sicherheitsforscher Stephane Chazelas vorgestellt wurde.

Shellshock war eine Sicherheitslücke in der BASH-Shell Worse Than Heartbleed? Treffen Sie ShellShock: Eine neue Sicherheitsbedrohung für OS X und Linux schlimmer als Heartbleed? Treffen Sie ShellShock: Eine neue Sicherheitsbedrohung für OS X und Linux Read More, verursacht durch einen Fehler in der Handhabung von Umgebungsvariablen. Bei der Ausführung erlaubte es einem böswilligen Dritten, seine eigenen BASH-Befehle auszuführen. Wenn das verwundbare System als Root ausgeführt würde, könnte der Schaden noch bedeutender sein.

Hacker und Malware-Distributoren verwendeten Shellshock als Vorstufe für weitere Angriffe. Sie würden die Kontrolle über eine Maschine übernehmen und dann DDOS-Angriffe starten. Was ist ein DDoS-Angriff? [MakeUseOf erklärt] Was ist ein DDoS-Angriff? [MakeUseOf Explains] Der Begriff DDoS pfeift vorbei, wenn Cyber-Aktivismus seinen Kopf massig aufzieht. Diese Art von Angriffen macht aus verschiedenen Gründen internationale Schlagzeilen. Die Probleme, die diese DDoS-Attacken starten, sind oft umstritten oder hoch ... Lesen Sie mehr, oder senden Sie große Mengen an Spam und verschiedene andere unerwünschte Aktionen.

Das war (oder vielleicht ist es; Zehntausende von Maschinen bleiben ungepattet und immer noch anfällig) ein ernstes Problem. Da BASH eine Gemeinsamkeit zwischen Linux und OS X ist, bedeutete dies, dass beide Systeme infiziert waren.

Dies ist ein Trend, der sich bei vielen der Open-Source-Komponenten von OS X herauskristallisiert. Zum Glück ist Apple besonders fleißig, wenn es um die Problembehebung geht, und Fixes werden in der Regel zwischen wenigen Stunden nach der Veröffentlichung an Kunden nachgeliefert Tage.

Das soziale Element gilt weiterhin für Mac-Benutzer

Wenn man sich mit Fragen der Computer- und Informationssicherheit befasst, kann es leicht sein, sich von den technischen Details ablenken zu lassen und den Überblick zu verlieren. Shellshock und Heartbleed konnten nicht nur wegen der Bedrohung, die sie aufwarfen, große Aufmerksamkeit in den Medien finden, sondern auch, weil sie beide technisch ziemlich genial waren.

Aber die Menschen vergessen das menschliche Element der Sicherheit.

Laut dem Cyber Security Intelligence Index von IBM Security Services 2014, der sich intensiv mit den Cyber-Sicherheitsdaten von fast 1.000 IBM Security Services-Clients beschäftigt, sind menschliche Fehler für 95% aller Sicherheitsverletzungen verantwortlich. Was unter den Begriff "menschliches Versagen" fällt, reicht vom Fall eines Social-Engineering-Angriffs bis zum Klicken auf eine Spam-E-Mail.

Mac-Benutzer sind nicht immun gegen Fehler, und sie sind nicht für Attacken unangreifbar, die sorgfältig darauf ausgelegt sind, das menschliche Element auszunutzen.

Ende letzten Jahres meldete MalwareBytes einen technischen Support-Betrug, der auf Mac-Nutzer abzielte. In vielerlei Hinsicht war es ein Standard-Tech-Support-Betrug, über den wir schon früher berichtet haben. Anatomie des Betrugs: Die "Windows Tech Support" -Kontrolle über die Anatomie eines Betrugs: Die "Windows Tech Support" -Kontrolle überprüfte sie Immer wieder auf der Jagd: kalte Anrufbetrüger, die behaupten, vom "Windows Tech Support" zu stammen. Wir wurden von einem dieser Trickbetrüger angegriffen und hier ist was passiert ist. Weiterlesen . Der wichtigste "Trichter" für Opfer war eine Website, die den Benutzer warnte, dass sein Computer mit Viren und Fehlern überflutet war. Um die Legitimität zu erhöhen, wurde die Site sogar auf einem Domain-Namen gehostet, der dem offiziellen Apple-Namen ähnlich war, und hatte eine gebührenfreie Nummer für die Anrufer.

Es gibt eine Reihe von dokumentierten Beispielen für Phishing-Angriffe, die auf Nutzer abzielen, die sich im Apple-Ökosystem verstricken. Die große Mehrheit von ihnen zielt auf iTunes- und iCloud-Konten ab. Ersteres wird von Angreifern sehr geschätzt, die damit Anwendungen, Musik und Filme auf der Kreditkarte des Opfers kaufen.

Letzteres kann als Vorläufer für einen weiteren Angriff genutzt werden. Der frühere Wired Senior Staff Writer Mat Honan erfuhr dies im Jahr 2012, als ein Angreifer Zugriff auf seinen iCloud-Account erhielt und die Daten auf seinem iPhone, iPad und MacBook remote löschte.

Bewertung des Sicherheitsstatus von Mac

Zu Beginn dieses Artikels fragte ich, ob der Ruf von Mac OS X für Sicherheit noch immer verdient ist. Ich glaube immer noch, dass das der Fall ist. Es gibt Drohungen - natürlich gibt es Apple-gezielte Malware-Steigerungen - hier ist, worauf im Jahr 2016 zu achten ist Apple-gezielte Malware-Steigerungen - hier ist, worauf im Jahr 2016 zu achten ist Apple-Hardware ist nicht mehr ein sicherer Hafen vor Hackern, Malware, Ransomware und andere Cyber-Bedrohungen. Das erste Halbjahr 2016 beweist, dass Ihre Geräte ohne die richtigen Vorsichtsmaßnahmen zu Risiken werden können .... Lesen Sie mehr - aber sie sind weit weniger produktiv als die für Windows.

Aber ich sollte einen Vorbehalt hinzufügen. Die Risiken, die es gibt, sind vielleicht gefährlicher als die, die es für Windows gibt, einfach weil der Angreifer sich mehr anstrengen muss, um eine Maschine zu infizieren .

Es ist einfach, Malware zu erkennen, wenn sie Ihnen als Spam-E-Mail mit Rechtschreibfehlern und Grammatikeditoren präsentiert wird, und von einem Absender, den Sie nicht kennen. Wenn es sich um ein Update für eine Anwendung handelt, die Sie kennen, verwenden und vertrauen? Das ist anders.

Haben Sie Mac- oder iOS-gezielte Malware erlebt oder waren Sie Opfer eines Betrugs, der auf Apple-Nutzer abzielt? Erzähl uns davon in den Kommentaren!