Apple hat seine Desktop-Produkte in der Vergangenheit als undurchdringlich für die grassierende Malware, die Microsoft-Systeme in den frühen 2000er Jahren geplagt hat, vermarktet, aber die zunehmende Popularität des iPhone hat es zu einem Hauptziel gemacht.

Berichten zufolge kann Malware, die "tausende" iPhones betrifft, die App Store-Anmeldedaten stehlen - aber die Mehrheit der iOS-Nutzer bleibt absolut sicher. Was Sie über Malware und Apples Ansatz zur mobilen Sicherheit wissen sollten.

Was ist Malware?

Malware ist ein Sammelsurium von "Schadsoftware" und "Software" und bezieht sich auf jede Software, die gewaltsam Zugang zu Daten erhält, die Daten abruft oder den ansonsten normalen Betrieb eines Geräts stört - oft mit schädlichen Folgen.

Das Verhalten von Malware variiert ebenso wie der Schweregrad einer Malware-Infektion. Was zu tun ist, wenn Sie glauben, dass Ihr Computer gehackt wurde, was Sie tun sollten, wenn Sie glauben, dass Ihr Computer gehackt wurde? Aus der Mausbewegung ging ein Online-Eindringling hervor? Die Bedrohung bleibt eine starke, aber mit ausreichender Sicherheitssoftware auf Ihrem Computer installiert ... Lesen Sie mehr. Einige Varianten - wie Cryptolocker CryptoLocker ist die bösartigste Malware überhaupt und hier ist, was Sie tun können CryptoLocker ist die bösartigste Malware überhaupt und hier ist, was Sie tun können CryptoLocker ist eine Art von bösartiger Software, die Ihren Computer durch die Verschlüsselung all Ihrer Dateien völlig unbrauchbar macht. Es fordert dann eine Geldzahlung, bevor der Zugriff auf Ihren Computer zurückgegeben wird. Lesen Sie mehr und Aussie spezifischen Torrentlocker TorrentLocker ist eine neue Ransomware Down Under. Und es ist böse. TorrentLocker ist eine neue Ransomware Down Under. Und es ist böse. Lesen Sie mehr - Dateien verschlüsseln und die Opfer zwingen, ein Lösegeld zu zahlen, um ihre Dateien zurück zu bekommen. Andere erfassen jede Taste drücken Nicht fallen Opfer zu Keyloggern: Verwenden Sie diese wichtigen Anti-Keylogger-Tools Fallen Sie nicht Opfer Keylogger: Verwenden Sie diese wichtigen Anti-Keylogger-Tools In Fällen von Online-Identitätsdiebstahl spielen Keylogger eine der wichtigsten Rollen im eigentlichen Akt des Diebstahls. Wenn Sie jemals ein Online-Konto von Ihnen gestohlen haben - sei es für ... Read More, es an einen Angreifer weiterleiten, der dann darüber nachforscht und nach Nutzernamen, Passwörtern und Kreditkartendaten sucht.

Diese Arten von bösartiger Software sind seit langem mit Desktop-Betriebssystemen verbunden. Aber größtenteils ist iOS dem Schlimmsten entkommen. Warum? Nun, einige sehr clevere Design-Entscheidungen seitens Apple.

Warum ist iOS sicher?

Apple hat iOS mit einem Schwerpunkt auf Sicherheit entworfen und eine Reihe von Architekturentscheidungen getroffen, die es zu einem grundlegend sicheren System gemacht haben. Als Ergebnis hat Apple sichergestellt, dass Malware auf iOS die Ausnahme ist, nicht die Regel.

Ummauerter Garten

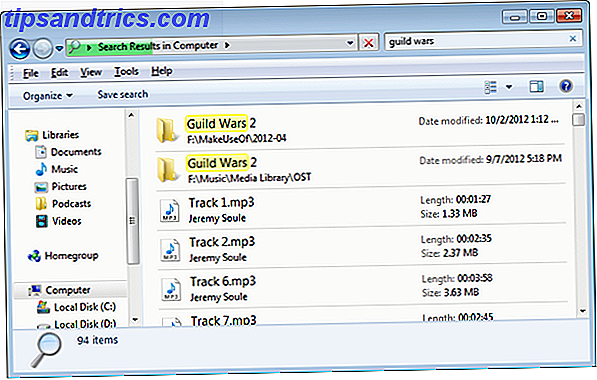

Apple hat unglaublich viel Kontrolle über ihre Plattform ausgeübt. Dies gilt sogar für die Quellen, in denen Benutzer Apps herunterladen können. Der einzige offiziell unterstützte und autorisierte Ort, um Anwendungen von Drittanbietern zu erhalten, ist Apples offizieller App Store.

Dadurch wurde verhindert, dass Benutzer versehentlich Malware herunterladen, während sie durch die dunkelsten Winkel des Internets stöbern. Aber das ist nicht alles. Apple verfügt über eine Reihe strenger Sicherheitsverfahren, die verhindern, dass Malware überhaupt in den App Store gelangt, einschließlich der statischen Analyse aller eingereichten Quellcodes.

Das heißt, dieses System ist nicht narrensicher. Im Jahr 2013 gelang es den Forschern von Georgia Tech, ein Schadprogramm in den App Store einzubringen. "Jekyll" genannt, könnte es Tweets posten, E-Mails senden und Anrufe tätigen, alles ohne die Erlaubnis des Benutzers. Jekyll wurde letztes Jahr aus dem App Store entfernt.

Sandboxing

Alle auf einem iPhone installierten Anwendungen sind voneinander und vom zugrunde liegenden Betriebssystem isoliert. Eine installierte Anwendung ist also physisch nicht in der Lage, wichtige Systemdateien zu entfernen und kann keine unautorisierte Aktion in einer Anwendung eines Drittanbieters ausführen, außer durch autorisierte API-Aufrufe. Was sind APIs und wie ändern APIs das Internet Was sind APIs? Wie verändern offene APIs das Internet Haben Sie sich schon einmal gefragt, wie Programme auf Ihrem Computer und den von Ihnen besuchten Websites miteinander "reden"? Weiterlesen .

Diese Technik wird als Sandboxing bezeichnet und ist ein wichtiger Teil des iOS-Sicherheitsprozesses. Alle iOS-Anwendungen sind voneinander abhängig, sodass alle Möglichkeiten für bösartige Aktivitäten begrenzt sind.

Berechtigungen

Im Kern von iOS ist eine Variante von UNIX namens BSD. Ähnlich wie Cousin Linux, BSD ist sicher durch Design. Dies ist teilweise auf etwas zurückzuführen, das als UNIX-Sicherheitsmodell bezeichnet wird. Dies läuft im Wesentlichen auf sorgfältig kontrollierte Berechtigungen hinaus.

In UNIX wird derjenige, der eine Datei lesen, schreiben, löschen oder ausführen soll, sorgfältig in so genannten Dateiberechtigungen spezifiziert. Einige Dateien gehören zu "root", was im Grunde genommen ein Benutzer ist, der effektiv "God-Berechtigungen" besitzt. Um diese Berechtigungen zu ändern oder auf diese Dateien zuzugreifen, muss man sie als 'root'-Benutzer öffnen.

Root-Zugriff kann auch verwendet werden, um beliebigen Code auszuführen, der für das System gefährlich sein kann. Apple verweigert absichtlich den root-Zugriff der Benutzer. Für die meisten iOS-Nutzer besteht kein Bedarf danach.

Aufgrund der Sicherheitsarchitektur von Apple ist Malware, die iOS-Geräte betrifft, unermesslich selten. Natürlich gibt es eine Ausnahme: Jailbreak-Geräte.

Was ist Jailbreaking und warum kann es schlecht sein?

Jailbreaking ist ein Begriff, der verwendet wird, um den Prozess des Entfernens der Einschränkungen zu beschreiben. Apple stellt Jailbreaking und iOS: Die Vor- und Nachteile von Jailbreaking und iOS: Die Vor- und Nachteile der Aufhebung Ihrer Garantie Haben Sie das Bedürfnis verspürt, vor kurzem zu jailbreak? Mit den neuesten Tools ist die Freigabe Ihres iPhone, iPod Touch oder iPad (nicht iPad 2) so einfach und zugänglich, wie es wahrscheinlich ist. Es gibt ... Lesen Sie mehr auf seinem Betriebssystem.

Es ermöglicht Benutzern den Zugriff auf Teile des Betriebssystems, die zuvor nicht zugänglich waren, Apps von Drittanbietern wie Cydia herunterladen, Apps verwenden, die von Apple verboten wurden (wie die Grooveshark App Grooveshark - Free Legal Online Musik Grooveshark - Free Legal) Online Music Lesen Sie mehr) und optimieren oder passen Sie das Kernbetriebssystem an.

Es gibt eine Reihe von ernsthaften Sicherheitsrisiken im Zusammenhang mit Jailbreaking eines iOS-Geräts, und wir haben vor kurzem einige der Gründe zusammengefasst, die Sie möglicherweise die Praxis vermeiden wollen 4 Gründe für die Sicherheit Nicht Jailbreak Ihr iPhone oder iPad 4 Überzeugende Sicherheitsgründe nicht zu Jailbreak Ihr iPhone oder iPad Jailbreaking kann viele Einschränkungen von Apple loswerden, aber bevor Sie Ihr Gerät jailbreak, ist es eine gute Idee, die Vorteile und mögliche Nachteile abzuwägen. Weiterlesen .

Entscheidend ist, dass Anwendungen, die den strengen Sicherheitstest von Apple nicht durchlaufen haben, gefährlich sein und sogar die Sicherheit bereits installierter Anwendungen gefährden können. Das standardmäßige iOS-root-Passwort ist allgemein bekannt und wird selten geändert. Dies ist ein echtes Problem für jeden, der Software von Drittanbietern installiert. Apple ist klar über seine Politik mit Jailbreak: Updates können nicht installiert werden, ohne auf Lager iOS Update oder Wiederherstellen Sie Ihre Jailbroken iPhone oder iPad, um den richtigen Weg zu aktualisieren oder Wiederherstellen Sie Ihre Jailbroken iPhone oder iPad, um den richtigen Weg Sie hatten Ihren Spaß Apple Einschränkungen zu ignorieren, und jetzt wollen Sie Vanille iOS zurück in seiner ganzen Pracht. Zum Glück ist der Prozess sogar einfacher als Jailbreak. Weiterlesen .

Gegenwärtig besteht eine sehr reale Bedrohung durch Malware, die auf Jailbroken-Geräte mit dem Namen AppBuyer abzielt, und das Infizieren kann Sie teuer zu stehen kommen.

iPhone Malware in freier Wildbahn

Das bekannte und angesehene Netzwerksicherheitsunternehmen PaloAlto Networks stieß kürzlich auf einen iOS-Virus, der tausende iOS-Geräte infiziert hat. Sie nannten es AppBuyer, weil es App-Store-Zugangsdaten stiehlt und dann Anwendungen kauft.

Es ist nicht definitiv bewiesen, wie es Geräte infiziert, aber es ist bekannt, dass es nur Geräte infizieren kann, die jailbroken wurden. Nach der Installation wartet AppBuyer darauf, dass sich die Opfer mit dem legitimen App Store verbinden und fängt während der Übertragung ihren Benutzernamen und ihr Passwort ab. Dies wird dann an einen Befehls- und Kontrollserver weitergeleitet.

Kurz darauf lädt die Malware weitere bösartige Software herunter, die als Dienstprogramm zum Entsperren von .GZIP-Dateien getarnt ist. Dies verwendet die Anmeldeinformationen des Benutzers, um mehrere Anwendungen im offiziellen App Store zu erwerben.

Es gibt keine klare Möglichkeit, AppBuyer zu entfernen. Der offizielle Ratschlag von Palo Alto Networks ist, dass Sie Ihre iOS-Geräte nicht jailbreaken. Sollten Sie infiziert werden, sollten Sie Ihre Apple-Anmeldedaten zurücksetzen und das aktuelle iOS-Betriebssystem neu installieren.

Die Low-Level-Details, wie AppBuyer funktioniert, sind in einem exzellenten Blogbeitrag von Palo Alto Networks beschrieben.

Eine unklare, aber gegenwärtige Bedrohung

Kurz gesagt: Ja, Ihr iPhone kann sich mit Malware infizieren. Aber realistisch gesehen ist dies nur möglich, wenn Sie es jailbreak. Willst du ein sicheres iPhone? Nicht jailbreak es. Willst du ein super sicheres iPhone? Einlesen in Hardening.

Jailbreak dein Telefon? Hatten irgendwelche Sicherheitsprobleme? Erzähl mir davon, das Kommentarfeld ist unten.

FotoKredit: Denys Prykhodov / Shutterstock.com, Kilmainham-Gefängnis (Sean Munson), 360b / Shutterstock.com