Zubie ist eine kleine Box, die an den On-Board-Diagnose-Port (ODBII) angeschlossen wird, der in den meisten modernen Autos zu finden ist. So können die Nutzer herausfinden, wie gut sie fahren, und Tipps geben, wie sie ihre Laufleistung durch sinnvolles und wirtschaftliches Fahren verlängern können. Und bis vor kurzem enthielt Zubie einen schwerwiegenden Sicherheitssturz, der die Benutzer anfällig machen könnte, ihr Auto aus der Ferne entführen zu lassen.

Das Loch - entdeckt von Alumni von Einheit 8200, dem elitären Cybersicherheitsteam der israelischen Verteidigungsstreitkräfte - könnte potenziell sehen, dass Angreifer das Bremsen, Steuern und den Motor aus der Ferne stören.

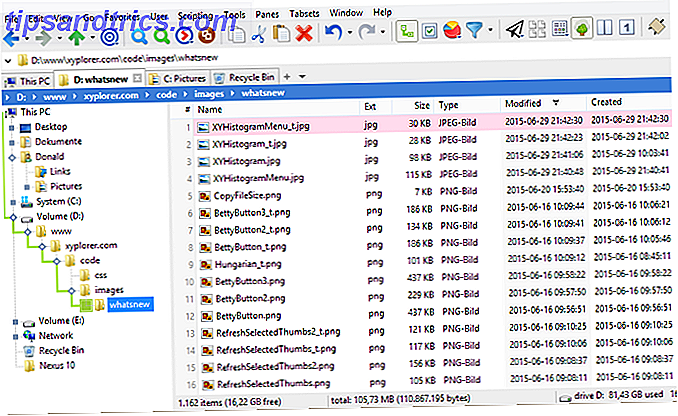

Zubie stellt eine Verbindung zu einem Remote-Server über eine GPRS-Verbindung her, mit der die erfassten Daten an einen zentralen Server gesendet werden und Sicherheitsupdates empfangen werden.

Die Forscher entdeckten, dass das Gerät eine der Hauptsünden der Netzwerksicherheit war und nicht über eine verschlüsselte Verbindung mit dem Heimserver kommunizierte. Als Ergebnis konnten sie den zentralen Server von Zubie manipulieren und einige speziell gestaltete Malware an das Gerät senden.

Weitere Details zum Angriff finden Sie unten, und Sie werden erfreut feststellen, dass das Problem inzwischen behoben wurde. Es wirft jedoch eine interessante Frage auf. Wie sicher sind unsere Autos?

Fakten von Fiktion trennen

Für viele ist Fahren kein Luxus. Es ist eine Notwendigkeit

Und das ist eine gefährliche Notwendigkeit. Die meisten Menschen sind nur allzu vertraut mit den Risiken, die damit verbunden sind, hinter das Steuer zu kommen. Autounfälle sind einer der größten Mörder der Welt. Allein im Jahr 2010 sind 1, 24 Millionen Menschen auf der Straße ums Leben gekommen.

Die Zahl der Verkehrstoten ist jedoch rückläufig, und das ist vor allem auf die zunehmende Verbreitung fortschrittlicher Technologien für die Straßenverkehrssicherheit zurückzuführen. Es gibt viel zu viele davon, um sie umfassend aufzulisten, aber vielleicht ist das am weitesten verbreitete Beispiel OnStar, das in den USA, Kanada und China erhältlich ist.

Die Technologie, die ausschließlich in GM-Fahrzeugen sowie anderen Fahrzeugen von Unternehmen verfügbar ist, die sich für die Technologie entschieden haben, überwacht die Gesundheit Ihres Fahrzeugs. Es kann Turn-by-Turn-Anweisungen bereitstellen und automatisch Hilfe leisten, wenn Sie sich in einem Unfall befinden.

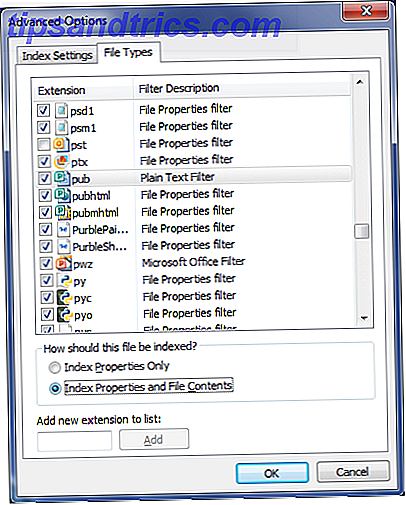

Fast sechs Millionen Menschen abonnieren OnStar. Unzählige mehr nutzen ein Telematik-System, mit dem Versicherer verfolgen können, wie gut Autos gefahren werden und maßgeschneiderte Versicherungspakete, um vernünftige Fahrer zu belohnen. Justin Dennis hat vor kurzem etwas Ähnliches mit dem Titel Metronom von Metrilmy beschrieben. Track Your Mileage, Spritkosten und mehr mit einem kostenlosen OBD2-Gerät Verfolgen Sie Ihre Laufleistung, Treibstoffkosten und mehr mit einem kostenlosen OBD2-Gerät Heutzutage scheint alles schlau zu sein - außer unseren Autos. Dieses kostenlose ODB2-Gerät und diese App ändern das. Lesen Sie mehr, das für Einwohner von Washington, Oregon, Kalifornien und Illinois frei verfügbar ist. In der Zwischenzeit können viele Autos nach 1998 über den ODBII-Diagnoseanschluss dank Android überwacht und überwacht werden. Überwachen der Leistung Ihres Autos mit Android So überwachen Sie die Leistung Ihres Autos mit Android-Überwachung Tonnen von Informationen über Ihr Auto ist unglaublich einfach und billig mit Ihrem Android Gerät - erfahren Sie es hier! Lesen Sie mehr und iOS Smartphone-Apps.

Da diese Technologien allgegenwärtig sind, besteht auch das Bewusstsein, dass diese Technologien gehackt werden können. Nirgendwo ist das deutlicher als in unserer kulturellen Psyche.

Der Thriller Untracable aus dem Jahr 2008 zeigte ein mit OnStar ausgestattetes Auto, das vom Gegner des Films "gemauert" wurde, um jemanden in eine Falle zu locken. Im Jahr 2009 startete das niederländische IT-Unternehmen InfoSupport eine Reihe von Werbespots, in denen ein fiktionaler Hacker namens Max Cornellise mit Hilfe seines Laptops aus der Ferne in Autosysteme, einschließlich eines Porsche 911, eingriff.

Mit so viel Unsicherheit in Bezug auf das Thema ist es wichtig zu wissen, was getan werden kann und welche Bedrohungen im Bereich der Science-Fiction bestehen.

Eine kurze Geschichte des Auto Hacking?

Außerhalb von Hollywood haben Sicherheitsforscher einige ziemlich beängstigende Dinge mit Autos erreicht.

Im Jahr 2013 demonstrierten Charlie Miller und Chris Valasek einen Angriff, bei dem sie einen Ford Escape und einen Toyota Prius kompromittierten und es schafften, die Kontrolle über die Brems- und Steueranlagen zu übernehmen. Dieser Angriff hatte jedoch einen großen Nachteil, da er davon abhängig war, dass ein Laptop an das Fahrzeug angeschlossen wurde. Dies ließ die Sicherheitsforscher neugierig werden und fragte sich, ob es möglich war, dasselbe zu erreichen, ohne jedoch physisch an das Auto gebunden zu sein.

Diese Frage wurde ein Jahr später schlüssig beantwortet, als Miller und Valasek eine noch detailliertere Studie über die Sicherheit von 24 verschiedenen Modellen von Autos durchführten. Dieses Mal konzentrierten sie sich auf die Fähigkeit eines Angreifers, einen Remote-Angriff durchzuführen. Ihre umfangreichen Recherchen führten zu einem 93-seitigen Bericht, der auf Scribd veröffentlicht wurde, um mit ihrem Folgegespräch auf der Blackhat-Sicherheitskonferenz in Las Vegas zu korrespondieren.

Es deutet darauf hin, dass unsere Autos nicht so sicher sind, wie man es sich einmal vorgestellt hat. Viele von ihnen haben keinen rudimentären Schutz vor Cyber-Sicherheit. Der verdammte Bericht hob den Cadillac Escalade, Jeep Cherokee und den Infiniti Q50 als am anfälligsten für einen Fernangriff hervor.

Wenn wir uns den Infinity Q10 genauer ansehen, sehen wir einige große Fehler in der Sicherheit.

Was macht den Infiniti so überzeugend wie ein Auto ist auch, was es so verletzlich macht. Wie viele High-End-Autos, die in den letzten Jahren produziert wurden, verfügt es über eine Reihe technologischer Features, die das Fahrerlebnis noch angenehmer machen. Diese reichen von der schlüssellosen Entriegelung über die drahtlose Reifendrucküberwachung bis hin zur Smartphone-App "Personal Assistant", die mit dem Fahrzeug verbunden ist.

Laut Miller und Vlasek sind einige dieser technologischen Merkmale nicht isoliert, sondern direkt mit den Systemen vernetzt, die für die Motorsteuerung und -bremsung zuständig sind. Dadurch besteht die Möglichkeit, dass ein Angreifer Zugriff auf das interne Netzwerk des Fahrzeugs erhält und dann eine Schwachstelle ausnutzt, die sich in einem der wesentlichen Systeme befindet, um mit dem Fahrzeug zu kollidieren oder zu stören.

Dinge wie Keyless Entriegelung und "Personal Assistants" werden schnell als essentiell für Fahrer angesehen, aber wie Charlie Miller so auffällig hervorhob: "Es ist ein wenig gruselig, dass sie alle miteinander reden können."

Aber wir sind immer noch sehr in der Welt des Theoretischen. Miller und Vlasek haben einen möglichen Angriffsweg aufgezeigt, aber keinen wirklichen Angriff. Gibt es Beispiele dafür, dass es jemandem gelungen ist, die Computersysteme eines Autos zu stören?

Nun, es gibt keinen Mangel an Angriffen, die auf schlüssellose Entriegelungsfunktionen abzielen. Eines wurde sogar dieses Jahr auf der Blackhat Security Conference in Las Vegas vom australischen Sicherheitsforscher Silvio Cesare demonstriert.

Mit Werkzeugen im Wert von nur $ 1000 konnte er das Signal eines Key-Fobs parodieren, so dass er ein Auto aus der Ferne entsperren konnte. Der Angriff beruht darauf, dass sich jemand in der Nähe des Autos befindet, möglicherweise für ein paar Stunden, da ein Computer und eine Funkantenne versuchen, den in das schlüssellose Entriegelungssystem eines Autos eingebauten Empfänger brutal zu zwingen.

Sobald das Auto geöffnet wurde, könnte der Angreifer versuchen, es zu stehlen, oder sich selbst um unbeaufsichtigte Gegenstände kümmern, die der Fahrer zurückgelassen hat. Hier besteht ein großes Schadenspotential.

Gibt es irgendwelche Verteidigungen?

Das hängt davon ab.

Es gibt bereits eine Form des Schutzes gegen die von Charlie Miller und Chris Valasek entdeckte Schwachstelle im Remote-Zugriff. In den Monaten seit ihrem Blackhat-Gespräch konnten sie ein Gerät aufbauen, das als Intrusion Detection System (IDS) fungiert. Dies stoppt einen Angriff nicht, sondern zeigt dem Fahrer an, wenn gerade ein Angriff stattfindet. Das kostet etwa 150 US-Dollar in Teilen und erfordert etwas elektronisches Know-how.

Die Zubie-Schwachstelle ist ein wenig komplizierter. Obwohl das Loch inzwischen gepatcht wurde, lag die Schwachstelle nicht im Auto, sondern in dem Gerät des Drittanbieters, das daran befestigt war. Während Autos ihre eigenen architektonischen Unsicherheiten haben, scheint es, dass das Hinzufügen zusätzlicher Extras nur die potenziellen Wege für einen Angriff erhöht.

Vielleicht ist der einzige Weg, wirklich sicher zu sein, ein altes Auto zu fahren. Eine, der die hochentwickelten Schnickschnack der modernen High-End-Autos fehlt, und dem Drang widerstehen, Dinge in Ihren ODBII-Port zu schieben. Es gibt Sicherheit in der Einfachheit.

Ist es sicher, mein Auto zu fahren?

Sicherheit ist ein evolutionärer Prozess.

Wenn die Menschen ein größeres Verständnis für die Bedrohungen entwickeln, die ein System umgeben, entwickelt sich das System, um sich vor ihnen zu schützen. Aber die Autowelt hat ihren ShellShock nicht schlechter als Heartbleed? Treffen Sie ShellShock: Eine neue Sicherheitsbedrohung für OS X und Linux schlimmer als Heartbleed? Treffen Sie ShellShock: Eine neue Sicherheitsbedrohung für OS X und Linux Read More oder HeartBleed Heartbleed - Was können Sie tun, um sicher zu bleiben? Heartbleed - Was können Sie tun, um sicher zu bleiben? Weiterlesen . Ich stelle mir vor, dass die Autobauer, wenn sie ihre erste kritische Bedrohung erlebt haben - es ist der erste Null-Tag -, angemessen reagieren und Schritte unternehmen werden, um die Fahrzeugsicherheit etwas strikter zu machen.

Aber was denkst du? Ist das ein bisschen optimistisch? Machst du dir Sorgen, dass Hacker dein Auto übernehmen? Ich möchte davon hören. Schreibe mir einen Kommentar unten.

Bildnachweis: BangkokHappiness (Shutterstock), DmitriMaruta (ShutterStock), Teddy Leung / Shutterstock.com