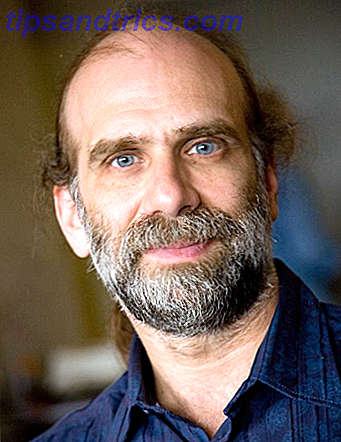

In der heutigen vernetzten Welt ist alles, was man braucht, ein Sicherheitsfehler, der deine ganze Welt zum Einsturz bringt. Wer kann sich besser beraten lassen als Sicherheitsexperte Bruce Schneier?

Wenn Sie auch nur ein vorübergehendes Interesse an Sicherheitsfragen haben Red Alert: 10 Computer Security Blogs, denen Sie heute folgen sollten Red Alert: 10 Computer Security Blogs, denen Sie heute folgen sollten Sicherheit ist ein entscheidender Teil des Computing, und Sie sollten sich bemühen, sich zu erziehen und auf dem neuesten Stand zu bleiben . Sie sollten diese zehn Sicherheitsblogs und die Sicherheitsexperten, die sie schreiben, überprüfen. Lesen Sie mehr, dann sind Sie sicher auf die Schriften von Bruce Schneier gestoßen, einem weltbekannten Sicherheitsguru, der in zahlreichen Regierungskomitees gedient hat, vor dem Kongress ausgesagt hat und 12 Bücher über Sicherheitsfragen bis jetzt verfasst hat unzählige Essays und wissenschaftliche Arbeiten.

Nachdem wir von Schnierers neuestem Buch Carry On: Sound Advice von Schneier on Security gehört hatten, entschieden wir, dass es an der Zeit war, Bruce zu erreichen, um einige fundierte Ratschläge zu unseren eigenen dringenden Datenschutz- und Sicherheitsbedenken zu erhalten.

Bruce Schneier - Klangberatung

In einer globalen Welt voller internationaler digitaler Spionage, Malware- und Virenbedrohungen und anonymen Hackern um jede Ecke kann es für jeden ein sehr beängstigender Ort zum Navigieren sein.

Keine Angst - wir haben Bruce gebeten, uns einige Orientierungshilfen zu einigen der dringendsten Sicherheitsthemen zu geben. 5 Dinge, die wir im Jahr 2013 über Online-Sicherheit gelernt haben 5 Was wir 2013 über Online-Sicherheit gelernt haben Bedrohungen sind komplexer geworden und schlimmer noch jetzt kommen sie von Orten, die die meisten nicht erwarten würden - wie die Regierung. Hier sind 5 harte Lektionen, die wir 2013 über Online-Sicherheit gelernt haben. Lesen Sie noch heute. Nachdem Sie dieses Interview gelesen haben, werden Sie zumindest ein besseres Bewusstsein dafür entwickeln, was die Bedrohungen wirklich sind und was Sie wirklich tun können, um sich selbst zu schützen.

Sicherheitstheater verstehen

MUO: Wie kann ich als Verbraucher "Sicherheitstheater" von einer wirklich sicheren App oder Dienstleistung unterscheiden? (Der Begriff "Sicherheitstheater" wurde aus dem Begriff gewählt, den Sie in Ihren früheren Schriften darüber geprägt haben, dass Apps und Dienste Sicherheit als Verkaufsargument beanspruchen.)

MUO: Wie kann ich als Verbraucher "Sicherheitstheater" von einer wirklich sicheren App oder Dienstleistung unterscheiden? (Der Begriff "Sicherheitstheater" wurde aus dem Begriff gewählt, den Sie in Ihren früheren Schriften darüber geprägt haben, dass Apps und Dienste Sicherheit als Verkaufsargument beanspruchen.)

Bruce: Das kannst du nicht. In unserer spezialisierten und technologischen Gesellschaft kann man in vielen Bereichen nicht gut von schlechten Produkten und Dienstleistungen unterscheiden. Sie können ein strukturell einwandfreies Flugzeug nicht von einem unsicheren unterscheiden. Sie können einem Scharlatan keinen guten Ingenieur erzählen. Sie können kein gutes pharmazeutisches Produkt von Schlangenöl unterscheiden. Das ist aber in Ordnung. In unserer Gesellschaft vertrauen wir anderen, diese Bestimmungen für uns zu treffen. Wir vertrauen staatlichen Lizenzierungs- und Zertifizierungsprogrammen. Wir vertrauen darauf, Organisationen wie Consumers Union zu überprüfen. Wir vertrauen den Empfehlungen unserer Freunde und Kollegen. Wir vertrauen Experten Bleiben Sie sicher Online: Folgen Sie 10 Computer-Sicherheitsexperten auf Twitter Bleiben Sie sicher online: Folgen Sie 10 Computer-Sicherheitsexperten auf Twitter Es gibt einfache Schritte, die Sie ergreifen können, um sich online zu schützen. Verwenden Sie eine Firewall und eine Antivirus-Software, erstellen Sie sichere Passwörter und lassen Sie Ihre Geräte nicht unbeaufsichtigt; Das sind absolute Muss. Darüber hinaus kommt es runter ... Lesen Sie mehr.

Sicherheit ist nicht anders. Da wir eine sichere App oder einen IT-Service nicht von einer unsicheren unterscheiden können, müssen wir uns auf andere Signale verlassen. Natürlich ist die IT-Sicherheit so kompliziert und schnelllebig, dass uns diese Signale routinemäßig fehlen. Aber das ist Theorie. Wir entscheiden, wem wir vertrauen, und dann akzeptieren wir die Konsequenzen dieses Vertrauens.

Der Trick besteht darin, gute Vertrauensmechanismen zu schaffen.

DIY Sicherheitsaudits?

MUO: Was ist ein "Code Audit" oder ein "Security Audit" und wie funktioniert es? Crypto.cat war Open-Source, was einige Leute glauben ließ, es sei sicher, aber es stellte sich heraus, dass niemand es auditierte. Wie kann ich diese Audits finden? Gibt es Möglichkeiten, meinen eigenen täglichen Gebrauch von Werkzeugen zu überprüfen, um sicherzustellen, dass ich Dinge verwende, die mich wirklich schützen?

MUO: Was ist ein "Code Audit" oder ein "Security Audit" und wie funktioniert es? Crypto.cat war Open-Source, was einige Leute glauben ließ, es sei sicher, aber es stellte sich heraus, dass niemand es auditierte. Wie kann ich diese Audits finden? Gibt es Möglichkeiten, meinen eigenen täglichen Gebrauch von Werkzeugen zu überprüfen, um sicherzustellen, dass ich Dinge verwende, die mich wirklich schützen?

Bruce: Ein Audit bedeutet, was du denkst, was es bedeutet: jemand anders hat es angeschaut und es für gut erklärt. (Oder, zumindest, fand die schlechten Teile und sagte jemandem, sie zu reparieren.)

Die nächsten Fragen sind ebenfalls offensichtlich: Wer hat es geprüft, wie umfangreich war das Audit und warum sollten Sie ihm vertrauen? Wenn Sie jemals eine Hausinspektion hatten, als Sie ein Haus gekauft haben, verstehen Sie die Probleme. In der Software sind gute Sicherheitsaudits umfassend und teuer und am Ende keine Garantie für die Sicherheit der Software.

Audits können nur Probleme finden; Sie können niemals die Abwesenheit von Problemen beweisen. Sie können Ihre eigenen Software-Tools auf jeden Fall überprüfen, vorausgesetzt, Sie verfügen über die erforderlichen Kenntnisse und Erfahrungen, Zugriff auf den Software-Code und die Zeit. Es ist wie dein eigener Arzt oder Anwalt. Aber ich empfehle es nicht.

Einfach unter dem Radar fliegen?

MUO: Es gibt auch die Idee, dass Sie, wenn Sie solch hochsichere Dienste oder Vorsichtsmaßnahmen verwenden, irgendwie verdächtig handeln. Wenn diese Idee sinnvoll ist, sollten wir uns weniger auf sicherere Dienste konzentrieren und stattdessen versuchen, unter dem Radar zu fliegen? Wie würden wir das machen? Welches Verhalten wird als verdächtig angesehen, dh was bringt Ihnen einen Minderheitsbericht? Was ist die beste Taktik, um "niedrig zu liegen"?

Bruce: Das Problem mit der Vorstellung, unter dem Radar zu fliegen oder niedrig zu liegen, liegt darin, dass es auf Vor-Computer-Vorstellungen von der Schwierigkeit beruht, jemanden zu bemerken. Wenn Leute das Beobachten machten, machte es Sinn, ihre Aufmerksamkeit nicht zu erregen.

Aber Computer sind anders. Sie sind nicht durch menschliche Vorstellungen von Aufmerksamkeit begrenzt; Sie können alle gleichzeitig beobachten. Auch wenn es wahr ist, dass die Verwendung von Verschlüsselung etwas ist, das die NSA besonders beachtet, bedeutet das nicht, dass Sie nicht weniger wahrgenommen werden. Die beste Verteidigung ist es, sichere Dienste zu nutzen, auch wenn es sich um eine rote Flagge handelt. Denken Sie so darüber nach: Sie bieten Deckung für diejenigen, die Verschlüsselung benötigen, um am Leben zu bleiben.

Datenschutz und Kryptographie

MUO: Vint Cerf sagte, dass Privatsphäre eine moderne Anomalie ist und dass wir in Zukunft keine vernünftige Erwartung für Privatsphäre haben. Stimmst du dem zu? Ist die Privatsphäre eine moderne Illusion / Anomalie?

Bruce: Natürlich nicht. Privatsphäre ist ein grundlegendes menschliches Bedürfnis und etwas, das sehr real ist. Wir werden ein Bedürfnis nach Privatsphäre in unseren Gesellschaften haben, solange sie aus Menschen bestehen.

MUO: Würden Sie sagen, dass wir als Gesellschaft hinsichtlich der Datenkryptographie selbstgefällig geworden sind?

Bruce: Sicherlich sind wir als Designer und Erbauer von IT-Diensten selbstzufrieden mit Kryptographie und Datensicherheit im Allgemeinen. Wir haben ein Internet aufgebaut, das für Massenüberwachung anfällig ist, nicht nur von der NSA, sondern von jeder anderen nationalen Geheimdienstorganisation auf dem Planeten, großen Unternehmen und Cyberkriminellen. Wir haben dies aus einer Vielzahl von Gründen getan, von "es ist einfacher so" bis "wir mögen Dinge kostenlos im Internet bekommen." Aber wir beginnen zu erkennen, dass der Preis, den wir zahlen, tatsächlich ziemlich hoch ist, Hoffentlich werden wir uns bemühen, die Dinge zu ändern.

Verbesserung Ihrer Sicherheit und Privatsphäre

MUO: Welche Form / Kombination von Passwörtern / Autorisierung halten Sie für die sicherste? Welche "Best Practices" würden Sie zum Erstellen eines alphanumerischen Passworts empfehlen?

Bruce: Ich habe kürzlich darüber geschrieben. Die Details sind lesenswert.

Anmerkung des Autors: Der verlinkte Artikel beschreibt schließlich das "Schneier Scheme", das für die Auswahl sicherer Passwörter funktioniert. 7 Möglichkeiten, Passwörter zu erstellen, die sowohl sicher als auch denkwürdig sind 7 Möglichkeiten, Passwörter zu erstellen, die sowohl sicher als auch unvergesslich sind Mit einem anderen Passwort für jeden Service ist ein Muss in der heutigen Online-Welt, aber es gibt eine schreckliche Schwäche für zufällig generierte Passwörter: es ist unmöglich, sich an alle zu erinnern. Aber wie können Sie sich vielleicht erinnern ... Lesen Sie mehr, tatsächlich zitiert aus seinem eigenen Artikel aus dem Jahr 2008 zu diesem Thema.

"Mein Rat ist, einen Satz zu nehmen und ihn in ein Passwort umzuwandeln. Etwas wie "Dieses kleine Schweinchen, das zum Markt ging" könnte "tlpWENT2m" werden. Dieses aus neun Zeichen bestehende Passwort ist nicht in einem Wörterbuch enthalten. Natürlich, benutze diesen nicht, weil ich darüber geschrieben habe. Wähle deinen eigenen Satz - etwas Persönliches. "

MUO: Wie kann der durchschnittliche Nutzer die Nachrichten am besten behandeln / bewältigen, dass sein Konto bei einer weltberühmten Website, Bank oder einem multinationalen Unternehmen kompromittiert wurde (ich spreche hier von Datenverstößen des Adobe- / LinkedIn-Typs und nicht von a einzelnes Bankkonto durch Kartenbetrug verletzt)? Sollten sie ihr Geschäft verlegen? Was wird Ihrer Meinung nach dazu führen, dass IT- / Datensicherheitsabteilungen betonen, dass eine sofortige vollständige Offenlegung die beste PR ist?

Bruce : Das bringt uns zurück zur ersten Frage. Als Kunden können wir nicht viel unternehmen, wenn es um die Sicherheit unserer Daten in anderen Organisationen geht. Wir müssen einfach darauf vertrauen, dass sie unsere Daten sichern. Und wenn sie es nicht tun - wenn es eine große Sicherheitsverletzung gibt - ist unsere einzige mögliche Antwort, unsere Daten woanders hin zu verschieben.

Aber 1) wir wissen nicht, wer sicherer ist, und 2) wir haben keine Garantie, dass unsere Daten gelöscht werden, wenn wir umziehen. Die einzige wirkliche Lösung ist hier die Regulierung. Wie so viele Bereiche, in denen wir nicht über das Fachwissen verfügen, das wir bewerten müssen und denen wir vertrauen müssen, erwarten wir, dass die Regierung eingreift und einen vertrauenswürdigen Prozess bereitstellt, auf den wir uns verlassen können.

In der IT wird es Gesetze geben, die sicherstellen, dass Unternehmen unsere Daten angemessen schützen und uns informieren, wenn Sicherheitsverletzungen vorliegen.

Fazit

Es ist selbstverständlich, dass es eine Ehre war, mit Bruce Schneier auszusetzen und (virtuell) diese Themen zu diskutieren. Wenn Sie noch mehr Einsicht von Bruce suchen, sollten Sie auf jeden Fall sein neuestes Buch "Carry On" lesen, in dem Bruce wichtige Sicherheitsfragen wie den Boston-Marathon-Bombenanschlag, die NSA-Überwachung und chinesische Cyberattacken anspricht. Du kannst Bruce's Einblick auch regelmäßig in seinem Blog lesen.

Wie Sie anhand der obigen Antworten feststellen können, ist es nicht einfach, in einer unsicheren Welt zu bleiben, aber die richtigen Tools zu verwenden, sorgfältig auszuwählen, welche Unternehmen und Dienste Sie "vertrauen", und den gesunden Menschenverstand mit Ihren Passwörtern zu verwenden ist ein sehr guter Start.