"Du wirst beobachtet. Die Regierung hat ein geheimes System, eine Maschine, die Sie jede Stunde jeden Tages ausspioniert. Ich entwarf die Maschine, um Terrorakte zu entdecken, aber sie sieht alles ... ". Jeder, der ein Fan der TV-Serie Person of Interest ist, wird diese Zeile als Beginn des Monologs des Programms erkennen.

Aber ist es nur erfundene Fernsehunterhaltung, oder ist es wirklich real? Werden Sie wirklich zu jeder Stunde des Tages ausspioniert? Oder ist es das heiße Babe, das dich von der anderen Straßenseite aus anstarrt?

Nach 911 hat die Überwachung in westlichen Ländern offensichtlich zugenommen. Kameras überwachen jetzt Straßen und empfindliche Gebäude, während schwer bewaffnete Polizisten und Soldaten öffentliche Plätze wie Flughäfen, Bahnhöfe und wichtige Touristenattraktionen schützen.

Aber wo die Überwachung am weitesten verbreitet ist, ist online, digital. Dinge, die auf den ersten Blick positiv erscheinen mögen, können etwas unheilvoller sein, wenn Sie tiefer graben.

Ich sage nicht, dass wir keine Sicherheit brauchen und dass die bösen Jungs nicht da draußen sind. Natürlich sind sie. Aber wie Sie anhand der folgenden Beispiele sehen werden, ist vielleicht ein Teil dieser Überwachung und Überwachung etwas zu weit gegangen ....

Kundenkarten

Ich bin sicher, du hast es schon oft erlebt. Wenn Sie Ihren Einkauf an der Kasse ablegen, sagt der Betreiber: "Haben Sie eine Kundenkarte? Wie Treuekarten-Apps Ihren Datenschutz beeinträchtigen Wie Treuekarten-Apps Ihren Datenschutz beeinträchtigen Kundenkarten gibt es überall. Sie geben Unternehmen, dass Sie regelmäßig Ihre persönlichen Daten verwenden, und sie geben Ihnen Rabatte, Boni oder sogar Werbegeschenke. Aber was handeln Sie wirklich für diese kostenlose Tasse Kaffee? Lesen Sie mehr bei uns? "

Auf den ersten Blick scheinen Kundenkarten cool zu sein, je mehr Punkte man kauft. 10.000 Punkte bringen dir einen Toaster! Oder wenn Sie mit einer Supermarktkette einkaufen, erhalten Sie kostenlos Kaffee und kostenlose Zeitungen. Wenn Sie zu Starbucks gehen, können Sie bei jedem Kauf eines Kaffees einen Stempel auf Ihre Karte bekommen, und dann erhalten Sie einen kostenlosen, wenn Sie eine bestimmte Anzahl von Stempeln (normalerweise 10) erreichen.

Klingt cool, oder? Also, was ist das Problem mit diesen Karten?

Zuerst übergibt Ihnen der Supermarkt ein Bewerbungsformular und erhält alle Ihre Daten, die Sie dann an Datenbroker weiterverkaufen. Sie melden sich freiwillig mit Namen, Adresse, Telefonnummer, Geburtsdatum, Geschlecht, Familienstand und mehr. Dann werden Ihre Lebensmitteleinkäufe protokolliert und ein Kundenprofil erstellt. Was war das früher aus der Tür? Nur deine Privatsphäre sagt "adios".

Dieses Kundenprofil wird dann überprüft und optimiert, um zu entscheiden, welche Gutscheine und Angebote Sie im Vergleich zu anderen Käufern erhalten. Und Lebensmittel- und Getränkefirmen werden sich an die Supermärkte wenden und nach Kundendaten zu ihrem Produkt fragen, damit sie ihre Konkurrenten übertreffen können. Das ist, wenn die Junk-Mail Stamp Out Junk Mail: 4 Tipps zum Stoppen unerwünschter Snail-Mail Stamp Out Junk Mail: 4 Tipps zum Stoppen unerwünschter Snail-Mail Jedes Land ist anders, aber glaube es oder nicht gibt es ein paar Dinge, die Sie tatsächlich können tun Sie, um den Fluss des Baum zerstörenden Papiers einzudämmen, das seinen Weg zu Ihrem Briefkasten findet. Lesen Sie mehr beginnt mit der Post und die Spam-Mails ankommen Wie finden Spammer Ihre E-Mail-Adresse? Wie finden Spammer Ihre E-Mail-Adresse? Spam ist das Nächste, was wir jemals bei einer Internetplage finden werden. Egal, wer Sie sind, Spam wird eines Tages finden Sie und Sie werden keine andere Wahl haben, als mit seiner Pest zu dulden .... Lesen Sie mehr Start verstopfen Sie Ihren Posteingang.

Dieser Artikel aus dem Guardian ist sehr aufschlussreich und lohnenswert. Tun Sie sich selbst einen Gefallen und zerstören Sie diese Kundenkarten jetzt. Aber, wie der Guardian-Artikel schon sagt, können sie Sie auch mit Ihren Debit- und Kreditkartendaten verfolgen, und selbst wenn Sie bar bezahlen! Vielleicht gibt es also keine Fluchtmöglichkeit? Vielleicht ist Hunger die einzige Option?

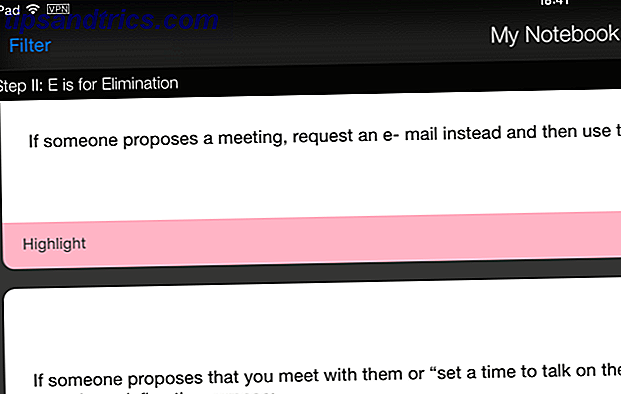

Kindle / Kobo / Nook / iBooks Hervorhebung

Nachdem ich ein Leben lang ein Liebhaber von Papierbüchern war, schwächte ich mich allmählich und fing an, mehr Kindle-Bücher zu genießen Kindle Unlimited - Ist es das wirklich wert? Kindle Unlimited - Ist es das wirklich wert? Amazon Gerüchte "Netflix für Bücher" Service ist endlich da: Kindle Unlimited. In der Theorie klingt es fantastisch. Aber ist es nur, dass es hochgespielt wird? Lesen Sie mehr und iBooks So schreiben und veröffentlichen Sie Ihr erstes iBook mit iBooks Author So schreiben und veröffentlichen Sie Ihr erstes iBook mit iBooks Autor Denken Sie daran, Ihr eigenes E-Book zu produzieren? Apples iBooks Author ist ein kostenloses, benutzerfreundliches Tool zum Erstellen interaktiver Publikationen, die eine große Zielgruppe von iPad-, iPhone- und Mac-Nutzern erreichen können. Weiterlesen . Ich mag die Idee, das Buch sofort zu bekommen, eine freie Vorschau zu erhalten und auch Definitionen von Wörtern nachzuschlagen, die ich nicht verstehe. Aber die eine Sache, die ich absolut liebe - und die ich nie in einem echten Buch tun würde - ist Highlight Passagen für spätere Referenz Warum Apple iBooks ist der beste E-Reader für die Erstellung von Anmerkungen Warum Apples iBooks ist der beste E-Reader für die Erstellung von Anmerkungen lesen Mehr . In iBooks können Sie diese hervorgehobenen Passagen dann zur späteren Bezugnahme an sich selbst senden.

Aber was, wenn diese Buchkäufe und Höhepunkte betrachtet werden? Es scheint wahrscheinlich, wenn Sie glauben, was Edward Snowden sagt. Laut ihm, Amazon "leckt Informationen wie ein Sieb" an die US-Regierung. Auf diese Weise können Behörden Ihre Einkäufe überwachen und behalten, was Sie gerade lesen. Hast du einen Abschnitt zum Thema Bombenherstellung hervorgehoben? Das bringt dir eine rote Fahne. Stellen im Koran hervorheben? Das könnte dazu führen, dass ein NSA-Analyst Sie genauer unter die Lupe nimmt.

Was Apple betrifft, so leugnen sie, jemals für die NSA zu arbeiten, aber ein durchgesickertes NSA-Dokument, das der Guardian erhalten hat, beweist das Gegenteil. Die NSA scheint auch Backdoor Zugang zum iPhone zu haben.

Art von macht Sie wollen zurück zu Papier Bücher und Münztelefone, nicht wahr?

Google Mail / Google-Suche

In einem meiner früheren Artikel hier auf MakeUseOf habe ich besprochen, wie man sich vollständig von Google trennt Wie man deine Daten von Google löscht & versucht, etwas von deiner Privatsphäre wiederzuerlangen So löschst du deine Daten von Google & versuchst, einen Teil deiner Privatsphäre wiederzuerlangen Es ist nicht leicht, alle Spuren von Ihnen aus dem Internet zu entfernen, aber nachdem Sie Dragnet Nation von Julia Angwin gelesen haben, möchten Sie vielleicht einfach versuchen. Es ist Zeit, aufzuhören, freiwillig Ihre Privatsphäre wegzuwerfen. Lesen Sie mehr, wenn Sie das wollten. Aber lassen Sie uns nun einen Blick auf die Gründe werfen, warum Sie das tun wollen.

Nun, zuerst das Offensichtliche - Google sucht. Es sei denn, Sie verwenden Inkognito-Modus 4 Verwendet für Browsing im Datenschutzmodus (Das ist nicht Pornos) 4 Verwendet für Browsing im Datenschutzmodus (das ist kein Porno) Lesen Sie mehr, und / oder Suche ohne Abmeldung, alle Ihre Suchen gehen aufgezeichnet werden, einschließlich der peinlichen. Das beinhaltet das Eingeben aller Ihrer Symptome, um Heilmittel für Ihre chronischen Krankheiten zu erhalten. HEATLH: 2 einfache Anleitungen zur Überprüfung Ihrer Krankheit Symptome Online HEATLH: 2 einfache Anleitungen zur Überprüfung Ihrer Krankheit Symptome Online Lesen Sie mehr, und auf der Suche nach den Texten für jeden einzelnen Bette Midler Lied in Existenz. Bald würden sie ein vollständiges Profil über Sie haben, das entscheidet, welche Ergebnisse Sie bei der Suche erhalten.

Google ist ein großartiger Service und kann Ihnen alles erzählen, was Sie wissen müssen. Aber welche Seiten Ihnen auch immer gezeigt werden, Sie müssen immer die Einstellung einnehmen, dass andere, vielleicht bessere Seiten versteckt werden. Um diese Einschränkungen zu umgehen, müssen Sie ein virtuelles privates Netzwerk (VPN) verwenden. Die besten VPN-Dienste Die besten VPN-Dienste Wir haben eine Liste zusammengestellt, die nach unserer Meinung nach die besten Virtual Private Network (VPN) -Dienstanbieter sind, frei und Torrent-freundlich. Lesen Sie mehr - und vergessen Sie nicht, sich auch auszuloggen!

Dann überlegen Sie sich Gmail. Der Service ist absolut großartig, aber sie scannen alle Ihre E-Mails, um eine "maßgeschneiderte Erfahrung" zu bieten. Wie viele von Ihnen haben Angst davor, dass Ihre persönlichen und privaten Informationen gescannt werden?

Onlinewerbung

Wie oft haben Sie eine E-Commerce-Website wie Amazon besucht? Der Amazon-Einkaufsführer Der Amazon-Einkaufsführer Dieser kostenlose Amazon-Einkaufsführer enthält alles, was Sie wissen müssen, um Amazon bestmöglich zu nutzen und die besten Angebote zu sichern. Mehr lesen, und wenn Sie zu einer anderen Site surfen (nicht Google), gibt es eine Amazon-Werbung, die genau den gleichen Artikel zeigt, den Sie gerade angesehen haben? Diese Flasche Coyote-Urin verfolgt Sie dann, während Sie weiter durch die Interwebs navigieren.

Die Richtlinie von Amazon, dass es verboten ist, Sie dazu zu bringen, sich mit Ihrem Geld zu trennen, besteht darin, einen Cookie in Ihren Computer zu legen. Dieser Cookie zeichnet auf, wann und wo Sie nach einem Produkt von Amazon gesucht haben. Dann, wenn Sie eine Website mit Amazon Affiliates Monetisierung Handbuch besuchen: Ihre No-Nonsense Leitfaden Geld verdienen Blogging Monetarisierung Handbuch: Ihre No-Nonsense Leitfaden Geld verdienen Blogging Residual Einkommensströme von einer Website haben Blogger seit Jahren motiviert. Ich werde mit Ihnen das Wissen und die Erfahrung teilen, die ich durch jahrelanges Geldbloggen gewonnen habe. Lesen Sie mehr Promotions-Boxen, was Sie bisher angesehen haben, wird sitzen und Sie anschaun und sagen: "Kauf mich!"

Die Lösung? Bleiben Sie während Ihrer Suche aus Amazon abgemeldet und tun dies im Inkognito-Modus. Alternativ tauchen Sie in Ihre Liste der Cookies ein und löschen Sie die Amazon-Einträge, nachdem Sie fertig sind. Aber für mich wird das sehr schnell sehr nervig.

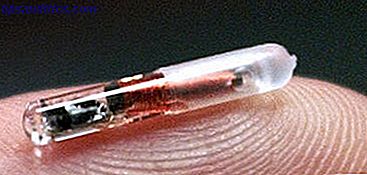

RFID-Chips

RFID Wie funktioniert die RFID-Technologie? Wie funktioniert die RFID-Technologie? Was ist in deiner Brieftasche? Haben Sie eine kontaktlose Kredit- oder Debitkarte? Wussten Sie, dass Ihre kontaktlose Karte RFID verwendet? Aber was ist RFID? Lass es uns herausfinden. Read More (was für Radio Frequency Identification steht) wird zunehmend auf verschiedene Arten genutzt. Die erste besteht darin, Autobahnmautpässe und U-Bahn-Pässe zu erhalten. Das bedeutet also, dass derjenige, der die Technologie kontrolliert, weiß, wo du warst und wo du jetzt bist.

RFID verfolgt auch Reisegepäck und Pakete. Also, wo du warst und was du bestellt hast, ist aufgezeichnet. Drittens wird RFID zunehmend in Supermärkten eingesetzt, sodass Lebensmitteleinkäufe protokolliert werden.

Viertens sind die Pässe jetzt mit RFID-Technologie ausgestattet, so dass die Pässe unmöglich zu fälschen sind. Aber dieser e-Pass (auch als biometrischer Pass bekannt) enthält jetzt viele Informationen über Sie. Vielleicht wird jetzt auch Ihre Reise protokolliert?

Aber die meisten von ihnen alle, RFID-Chips werden nun in Menschen implantiert. So, jetzt bist du ein selbstgebautes Tracking Beacon geworden. Herzliche Glückwünsche.

Fernsehen und Musik hören

Da Snowden behauptet, dass Amazon "Informationen wie ein Sieb verliert", stellt es in Frage, wie sicher Amazon Instant Video 3 nützliche Dinge, die Sie mit Amazon Video On Demand tun können 3 Nützliche Dinge, die Sie mit Amazon Video On Demand tun können Wenn die meisten Leute an Amazon denken denken sie an Einkaufen. Das Unternehmen beginnt jedoch, den Wert der Bereitstellung kostenloser Dienstleistungen und Produkte für Kunden zu schätzen. Ein Beispiel ist die Fähigkeit, Musik herunterzuladen ... Read More ist. Da es auf Amazon Prime keine Jihadi-Soap-Operas gibt, und es der Regierung egal ist, ob Sie die neueste Marco Polo TV-Show abfangen, brauchen Sie sich nur um Amazon zu kümmern, indem Sie Ihre Ansichtsdaten an Daten verkaufen Broker, die ein Kundenprofil über Sie erstellen möchten.

Das gleiche gilt für Netflix und Hulu Hulu Plus gegenüber iTunes vs. Netflix vs Amazon Instant Video: Welches ist das Beste? Hulu Plus gegen iTunes vs Netflix vs Amazon Instant Video: Welches ist das Beste? Hulu. iTunes. Netflix. Amazon Instant Video. Der Lebensnerv von Online-Kino und Fernsehen. Die neue Welle der Heimmedien. Die Anbieter von endloser Unterhaltung, in denen Hosen nicht unbedingt erforderlich sind. Sie sind die Konkurrenten ... Lesen Sie mehr. Ihre Kundendaten sind eine Goldgrube für Unternehmen, die mit Informationen umgehen.

Wenn es darum geht, Musik auf iTunes zu hören, Spotify Spotify Musik-Streaming: Der inoffizielle Guide Spotify Musik-Streaming: Der inoffizielle Guide Spotify ist der größte Musik-Streaming-Service rund um. Wenn Sie sich nicht sicher sind, wie Sie es verwenden sollen, werden Sie in diesem Handbuch durch den Service geführt und einige wichtige Tipps gegeben. Lesen Sie mehr, Pandora 5 Coole Dinge, die Sie mit Pandora Music Radio tun können 5 Coole Dinge, die Sie mit Pandora Music Radio lesen können Lesen Sie mehr, oder einen anderen ähnlichen Service, es ist der gleiche Deal wie das Fernsehen zu sehen. Obwohl der CIA und der MI5 keinen Schlaf verlieren werden, wenn Sie nach Dolly Parton schaukeln, sind Kundeninformationen der Heilige Gral für Datenunternehmen.

Wie man es stoppt? Verwenden Sie ein VPN und geben Sie falsche Angaben bei der Anmeldung (mit Ausnahme der Kreditkarte offensichtlich). Wenn Sie zum Beispiel ein 25 Jahre alter weißer Mann sind, der in Texas lebt, melden Sie sich stattdessen als eine 62 Jahre alte schwarze Frau an, die in Toronto lebt. Oder machen Sie Dinge auf die altmodische Art - schalten Sie ein tatsächliches Fernsehgerät ein und hören Sie Radio. Was ist ein Radio? Google es. Ich werde auf dich warten.

Es geht nicht um den Alufolien-Hut

Obwohl ich als Mr Tinfoil-Hat-Area-51-Agent-Mulder-Typ (ich werde innehalten, während Sie mich beruhigen, dass ich nicht bin!), Ist es wahr, dass Ihre persönlichen Daten missbraucht werden. Wie sonst noch die Spam- und Spam-Mail zu erklären? Und die RFID-Chips sind öffentlich bekannt. Also ich bin nicht vollständig zertifizierbar.

Denkst du, dass wir jeden Tag mehr und mehr überwacht werden? Verschwinden unsere Bürgerrechte langsam, kehren wir nie wieder zurück? Bedeutet das, dass die Terroristen gewinnen? Lassen Sie es uns in den Kommentaren unten wissen.

Bildnachweis: Privatsphäre im Internet über Shutterstock, Kundenkarten - Nick Webb, Person von Interesse - CBS