Twitter-Konten sind saftige Ziele für Betrüger und Malware Was ist der Unterschied zwischen einem Wurm, einem Trojaner und einem Virus? [MakeUseOf erklärt] Was ist der Unterschied zwischen einem Wurm, einem Trojaner und einem Virus? [MakeUseOf erklärt] Manche Leute nennen jede Art von bösartiger Software einen "Computervirus", aber das ist nicht korrekt. Viren, Würmer und Trojaner sind verschiedene Arten von bösartiger Software mit unterschiedlichem Verhalten. Insbesondere verbreiten sie sich sehr ... Lesen Sie mehr Distributoren. Sobald jemand Ihren Twitter-Account kompromittiert hat, können Sie Tweets mit Links zu Betrügereien und Malware versenden, um Ihre Follower mit ihrem Müll zu bombardieren. Stärken Sie die Sicherheit Ihres Twitter-Accounts und verhindern Sie, dass er Ihre Follower mit diesen Tipps angreift.

Twitter-Konten sind saftige Ziele für Betrüger und Malware Was ist der Unterschied zwischen einem Wurm, einem Trojaner und einem Virus? [MakeUseOf erklärt] Was ist der Unterschied zwischen einem Wurm, einem Trojaner und einem Virus? [MakeUseOf erklärt] Manche Leute nennen jede Art von bösartiger Software einen "Computervirus", aber das ist nicht korrekt. Viren, Würmer und Trojaner sind verschiedene Arten von bösartiger Software mit unterschiedlichem Verhalten. Insbesondere verbreiten sie sich sehr ... Lesen Sie mehr Distributoren. Sobald jemand Ihren Twitter-Account kompromittiert hat, können Sie Tweets mit Links zu Betrügereien und Malware versenden, um Ihre Follower mit ihrem Müll zu bombardieren. Stärken Sie die Sicherheit Ihres Twitter-Accounts und verhindern Sie, dass er Ihre Follower mit diesen Tipps angreift.

Twitter hat die Sicherheit im Laufe der Zeit verbessert, indem HTTPS aktiviert wurde Was ist HTTPS und wie kann man sichere Verbindungen per Default aktivieren Was ist HTTPS und wie man sichere Verbindungen per Default aktiviert Sicherheitsprobleme breiten sich weit aus und sind in aller Munde. Begriffe wie Antivirus oder Firewall sind kein Fremdwort mehr und werden nicht nur verstanden, sondern auch von ... Read More für alle benutzt (Sie können sich nicht einmal mehr davon abmelden), aber es gibt noch viele Dinge, die Sie tun können Sichern Sie Ihren Twitter-Account. Leider bietet Twitter noch keine Zwei-Faktor-Authentifizierung. Was ist Zwei-Faktor-Authentifizierung, und warum sollten Sie es verwenden? Was ist Zwei-Faktor-Authentifizierung, und warum sollten Sie es verwenden Zwei-Faktor-Authentifizierung (2FA) ist eine Sicherheitsmethode, die erfordert zwei verschiedene Arten, Ihre Identität zu beweisen. Es wird häufig im täglichen Leben verwendet. Zum Beispiel die Zahlung mit einer Kreditkarte erfordert nicht nur die Karte, ... Lesen Sie mehr.

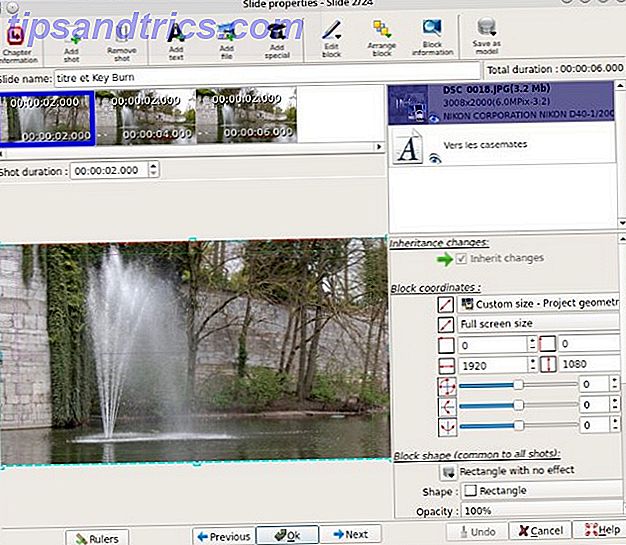

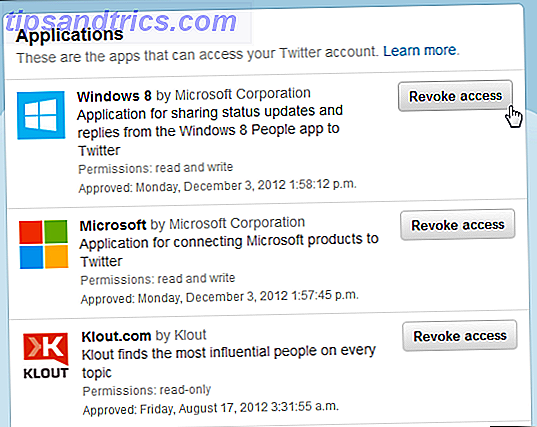

Drittanbieter-Apps verwalten

Wenn Sie einer Drittanbieteranwendung erlauben, auf Ihren Twitter-Account zuzugreifen, merkt sich Twitter dies und ermöglicht der Anwendung in Zukunft immer, eine Verbindung herzustellen. Sie sollten die Anwendungen von Drittanbietern auswählen, die Sie sorgfältig verwenden. Einige Anwendungen fordern die Berechtigung zum Senden von Tweets und direkten Nachrichten an. Wenn die Anwendung bösartig ist oder in Zukunft kompromittiert wird, könnte sie Ihren Twitter-Account verwenden, um Spam-Nachrichten zu versenden.

Um die Anwendungen zu verwalten, denen Zugriff auf Ihr Konto gewährt wurde, klicken Sie auf der Einstellungsseite auf die Registerkarte Apps. Verwenden Sie die Schaltfläche Zugriff widerrufen, um den Zugriff für Anwendungen zu deaktivieren, die Sie nicht mehr verwenden.

Passwörter nicht erneut verwenden

Der Standardratschlag für die Verwendung eines starken Kennworts gilt weiterhin, es ist jedoch wichtig, dass Sie Kennwörter nicht erneut verwenden. Wenn Sie für Ihr Twitter-Konto dasselbe Passwort verwenden wie für andere Dienste, ist es möglich, dass ein Sicherheitsleck bei einem anderen Dienst Ihr Kennwort preisgibt und böswilligen Personen Zugriff auf Ihr Konto gewährt. Dies ist nicht nur ein theoretisches Problem - es gab eine lange Kette von Passwortlecks auf so großen Websites wie Yahoo !, LinkedIn und eHarmony. Viele Menschen haben Konten auf verschiedenen Websites gestohlen, weil sie ein Passwort verwendet haben, das öffentlich bekannt wurde.

Sie können Ihr Twitter-Passwort auf der Seite Passwort in den Kontoeinstellungen von Twitter ändern.

Um die Verwaltung all dieser einzigartigen Passwörter zu vereinfachen und Ihr Leben zu vereinfachen, entscheiden Sie sich für eine Passwortverwaltungsstrategie. Verwenden Sie eine Passwortverwaltungsstrategie, um Ihr Leben zu vereinfachen. Verwenden Sie eine Passwortverwaltungsstrategie, um Ihr Leben zu vereinfachen. Verwenden Sie ein starkes Passwort mit Zahlen, Buchstaben und Sonderzeichen; ändere es regelmäßig; ein völlig einzigartiges Passwort für jedes Konto usw. finden. Lesen Sie mehr.

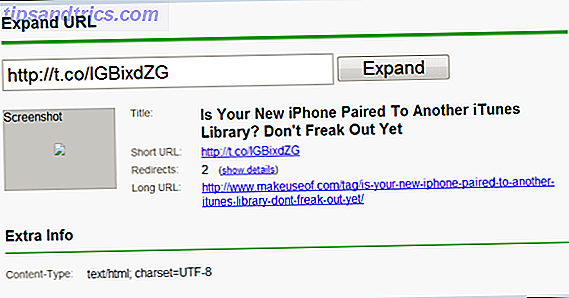

Verwenden Sie einen URL-Expander

Die Zeichenbeschränkungen von Twitter bedeuten, dass viele Leute URL-Kürzungen wie bit.ly verwenden, um URLs zu teilen. Anstatt einen Link wie http://badwebsite.biz/scam zu sehen, wirst du etwas wie http://bit.ly/ABcd sehen. Sie werden nicht herausfinden, wohin der Link führt, bevor Sie darauf klicken.

Sie können einen URL-Expander verwenden, um diese kurzen URLs zu "unshorten" und die vollständige Adresse anzuzeigen, ohne dass Sie auf den Link klicken müssen. Es gibt zwei verschiedene Arten von URL-Expandern, die Sie verwenden können - ein webbasiertes, mit dem Sie Links in eine Webseite oder eine Browsererweiterung kopieren und einfügen können, die Links auf Twitter nach der Installation automatisch ausblendet.

LongURL ist ein guter webbasierter URL-Expander. Für weitere Optionen, lesen Sie: Reveal Where Short Links mit diesen URL Expander wirklich zeigen, wo kurze Links wirklich mit diesen URL Expander zeigen, wo kurze Links wirklich mit diesen URL Expanders gehen Vor ein paar Jahren wusste ich nicht einmal was für eine verkürzte URL war. Heute ist es alles, was du siehst, überall, zu jeder Zeit. Der rasante Aufstieg von Twitter brachte eine nie endende Notwendigkeit, so wenig wie möglich zu verwenden

Vorsicht vor Phishing

Sie sollten auf Twitter zugreifen, indem Sie twitter.com in Ihre Adressleiste eingeben oder ein Lesezeichen verwenden, anstatt auf Links auf anderen Webseiten zu klicken. Stellen Sie sicher, dass Ihre Adressleiste twitter.com angibt, nicht etwas, das hinterhältig ist wie twitter.com.ru.

(Ja, wir haben Links zu den verschiedenen Einstellungsseiten von Twitter in diesem Artikel, um Ihnen zu helfen - aber niemandem online zu vertrauen. Überprüfen Sie Ihre Adressleiste und stellen Sie sicher, dass Sie tatsächlich auf twitter.com landen, nachdem Sie sie angeklickt haben;

Wenn Sie nach dem Klicken auf einen Link auf Twitter - oder irgendwo anders im Internet - unerwartet eine Twitter-Anmeldeseite sehen, geben Sie nicht einfach Ihr Passwort ein. Überprüfen Sie, ob Sie tatsächlich auf twitter.com sind.

Lesen Sie mehr: Was genau ist Phishing & welche Techniken sind Scammers? Was genau ist Phishing & welche Techniken sind Scammers verwenden? Was genau ist Phishing & welche Techniken sind Scammers verwenden? Ich war selbst nie ein Angelfan. Das liegt vor allem an einer frühen Expedition, bei der mein Cousin zwei Fische fangen konnte, während ich den Reißverschluss fing. Ähnlich wie im echten Leben sind Phishing-Betrügereien nicht ... Read More

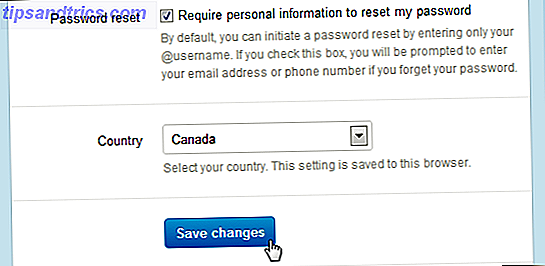

Kennwort einschränken wird zurückgesetzt

Twitter erlaubt jedem, ein Passwort-Reset für Ihr Konto zu initiieren, indem Sie einfach Ihren @ username eingeben. Sie erhalten in diesem Fall eine E-Mail zur Zurücksetzung des Passworts. Wenn Sie versehentlich auf den Link in der E-Mail klicken, wird Ihr Passwort zurückgesetzt. Um diese Funktion zu sperren - besonders nützlich, wenn Sie E-Mails zum Zurücksetzen von Passwörtern erhalten, die von anderen Personen initiiert werden - öffnen Sie die Seite mit den Twitter-Kontoeinstellungen.

Scrollen Sie bis zum Ende der Seite und aktivieren Sie das Kontrollkästchen zum Zurücksetzen meines Passworts zum Zurücksetzen meines Passworts rechts neben dem Zurücksetzen des Passworts. Sie müssen Ihre E-Mail-Adresse oder Telefonnummer eingeben, um ein Zurücksetzen des Passworts einzuleiten.

Verbessere deine Browser- und Computersicherheit

Angenommen, Sie greifen über einen Webbrowser auf Ihrem Computer auf Twitter zu. Wenn Sie die Sicherheit Ihres Browsers verbessern, können Sie problemlos auf Links in Tweets klicken. Hier sind die Dinge, die Sie tun können:

- Halten Sie Ihren Browser auf dem neuesten Stand. Neue Browser sind so eingestellt, dass sie sich in diesen Tagen automatisch aktualisieren, also sollten Sie gut sein, solange Sie nicht Internet Explorer 6 verwenden Wenn Sie immer noch IE6 verwenden Sie sind ein Problem [Meinung] Wenn Sie immer noch IE6 verwenden Sie sind Ein Problem [Meinung] IE6 war das beste der besten, als es frisch aus der Microsoft-Softwarefabrik kam. Dadurch konnte der Rekord-Marktanteil von 95% auf dem Höhepunkt des ... Read More oder Deaktivierung dieser automatischen Updates erreicht werden.

- Stellen Sie sicher, dass Ihre Browser-Plug-Ins vollständig auf dem neuesten Stand sind. Sie können Ihre installierten Plugins hier überprüfen. Ziehen Sie in Betracht, Plugins zu deinstallieren, die Sie nie verwenden, wie das Java-Plug-in Java nicht sicher ist und Sie es deaktivieren sollten? Ist Java unsicher und sollten Sie es deaktivieren? Das Java-Plug-in von Oracle ist im Web immer seltener anzutreffen, wird aber in den Nachrichten immer häufiger verwendet. Ob Java mehr als 600.000 Macs infiziert oder Oracle ist ... Lesen Sie mehr.

- Verwenden Sie ein Antivirusprogramm. Wenn Sie kein Antivirenprogramm auf Ihrem Computer installiert haben, können Sie kostenlos einige großartige herunterladen. Free Anti-Virus Comparison: 5 Beliebte Möglichkeiten Go Toe To Toe Free Anti-Virus-Vergleich: 5 Beliebte Möglichkeiten Go Toe-To- Toe Was ist das beste kostenlose Antivirus? Dies ist eine der häufigsten Fragen, die wir bei MakeUseOf erhalten. Die Leute wollen geschützt werden, aber sie wollen nicht eine jährliche Gebühr zahlen oder verwenden ... Lesen Sie mehr (aber stellen Sie sicher, dass Sie nur eine installieren!).

- Aktualisieren Sie Ihr Betriebssystem regelmäßig. Stellen Sie Windows Update so ein, dass Updates automatisch installiert werden. Warum tun Apps mich zu aktualisieren und sollte ich zuhören? [Windows] Warum stören mich Apps, um mich zu aktualisieren? Soll ich zuhören? [Windows] Software-Update-Benachrichtigungen scheinen auf jedem Computer ein ständiger Begleiter zu sein. Jede App möchte regelmäßig aktualisiert werden, und sie nagen uns mit Benachrichtigungen, bis wir aufgeben und aktualisieren. Diese Benachrichtigungen können unpraktisch sein, vor allem ... Lesen Sie mehr - oder zumindest auf neue Updates - wenn Sie Windows verwenden.

Eine helfende Hand reichen

Wenn Sie jemals einen Freund sehen, der einen betrügerischen Tweet oder eine direkte Nachricht versendet, wenden Sie sich an ihn und teilen Sie ihm mit, dass sein Konto kompromittiert wurde.

Ob es das Konto Ihres Freundes oder Ihr Konto ist, befolgen Sie die Anweisungen von Twitter zur Wiederherstellung von einem kompromittierten Konto: Ändern Sie Ihr Passwort, sperren Sie Verbindungen zu Apps von Drittanbietern und fügen Sie das neue Passwort den von Ihnen verwendeten Twitter-Apps hinzu.

Für weitere Informationen über Twitter, laden Sie unsere komplette Anleitung zu Twitter und Twitter Spickzettel herunter.

Hattest du jemals deinen Twitter-Account kompromittiert? Hast du weitere Tipps, um dein Twitter-Konto zu sichern? Chime in den Kommentaren!

![Genießen Sie großartige Desktop-Effekte mit Compiz Fusion [Linux]](https://www.tipsandtrics.com/img/linux/606/enjoy-great-desktop-effects-with-compiz-fusion.jpg)