Passwörter sind jetzt eine Lebenseinstellung. Es ist schwer vorstellbar, wie das Internet ohne Passwörter wäre, oder? Wenn wir jedoch die Idee eines Kennworts für einen Moment betrachten würden, würden wir erkennen, dass Kennwörter einfach nicht sehr sicher sind. Die meisten Sicherheitsexperten wissen das bereits, aber hier verwenden wir immer noch Passwörter. Warum?

Mit jedem anderen gehackten Datenbank- und Kreditkartenskandal wird es deutlicher, dass wir uns nicht mehr lange auf Passwörter verlassen können. Aber wenn nicht Passwörter, was gibt es sonst noch?

Warum haben wir begonnen, Passwörter zu verwenden?

Die alten Römer hatten ein System von Losungen, die benutzt wurden, um die eigene Identität und Autorität zu beweisen. Durch die Verwendung von Losgrößen wurde versucht, geheime Orte zu betreten oder Zugang zu privaten Ressourcen zu erhalten. Klingt sehr nach modernen Passwörtern, oder? Diese Losungen wurden so oft wie einmal pro Tag geändert und erwiesen sich als ziemlich effektiv.

Schließlich entwickelten sich die Wörterwörter zu Passwörtern und Gegenpasswörtern, wobei ein Posten eine kryptische Frage oder einen Satz darstellte und eine vorbestimmte Antwort erwartete. Denken Sie an die Sicherheitsfrage einer modernen Website und Sie haben die richtige Idee.

Zum Beispiel in der Schlacht in der Normandie, US-Soldaten äußerten "Flash" bei der Begegnung mit unbekannten Gruppen auf dem Gebiet. Indem sie mit "Thunder" antworteten, konnten Soldaten beweisen, dass sie echte Verbündete und keine Spione oder Betrüger waren.

Computer haben ihre Wurzeln im Militär, also ist es eine Überraschung, dass wir den Passwortmechanismus für den spezialisierten Zugang übernommen haben? Wir haben ein paar Verbesserungen vorgenommen - zum Beispiel das direkte Verknüpfen eines Passworts mit einem Nutzernamen für persönliche Accounts -, aber das Konzept existiert schon seit tausenden von Jahren.

Passwörter: Der eine große Fehler

Passwörter haben uns gut gedient, daran besteht kein Zweifel. Sie sind jedoch nicht perfekt. Nicht bei weitem. In der Tat hat das Konzept eines Passworts einen eklatanten Fehler, der niemals behoben werden kann: Passwörter sind alles oder nichts.

Wir haben uns viel Mühe gegeben, ein starkes Passwort zu wählen. 7 Möglichkeiten, Passwörter zu erstellen, die sowohl sicher als auch unvergesslich sind 7 Wege, Passwörter zu erstellen, die sowohl sicher als auch unvergesslich sind Ein anderes Passwort für jeden Service ist ein Muss in der heutigen Online-Welt. Aber es gibt eine schreckliche Schwäche für zufällig erzeugte Passwörter: Es ist unmöglich, sich an alle zu erinnern. Aber wie können Sie sich erinnern ... Lesen Sie mehr und stellen Sie sicher, dass sensible Daten verschlüsselt werden Nicht nur für Paranoids: 4 Gründe, Ihr digitales Leben nicht nur für Paranoiden zu verschlüsseln: 4 Gründe, Ihr digitales Leben zu verschlüsseln Verschlüsselung ist nicht nur für paranoid Verschwörungstheoretiker, noch ist es nur für Tech-Geeks. Verschlüsselung ist etwas, von dem jeder Computerbenutzer profitieren kann. Tech-Websites schreiben darüber, wie Sie Ihr digitales Leben verschlüsseln können, aber ... Lesen Sie mehr, aber nichts davon zählt, wenn jemand das Passwort selbst kennt. Sobald sie es haben, ist das Spiel vorbei. Passwortschutz ist im Wesentlichen Sicherheit durch Unklarheit, eine Sicherheitspraxis, die allgemein als schwach und unwirksam gilt.

Was wäre, wenn wir Passwörter mit Sicherheitsfragen kombinieren würden? Dies scheint die typische Lösung zu sein, die von Banken und anderen Orten verwendet wird, die sichere Konten anbieten, aber wenn man darüber nachdenkt, sind Sicherheitsfragen nur Passwörter in einem anderen Wrapper und leiden unter dem gleichen Problem, ob man die Sicherheit ausnutzt.

Allerdings gibt es im Internet-Zeitalter noch viele weitere Schwachstellen bei der Verwendung von Passwörtern:

- Die meisten Benutzer wollen sich keine Gedanken darüber machen, wie sie sich ein komplexes Passwort merken können, und verwenden daher standardmäßig ein einfach zu erratendes Passwort.

- Die meisten Benutzer verwenden dasselbe Kennwort für viele Konten, sodass ein Schlüssel Dutzende (oder Hunderte) Türen freigibt.

- Die meisten Benutzer behalten ihre Kennwörter nicht einmal geheim. Alles, von Netflix-Konten über Bankkonten bis hin zu Webkonten und Videospielkonten, wird oft zwischen Freunden, Familienmitgliedern und sogar Fremden geteilt.

- Verschlüsselung und Geheimhaltung sind gegen Keylogger vergeblich Nicht Keylogger fallen nicht: Verwenden Sie diese wichtigen Anti-Keylogger-Tools Nicht Keylogger Opfer fallen: Verwenden Sie diese wichtigen Anti-Keylogger-Tools In Fällen von Online-Identitätsdiebstahl, Keylogger spielen eine der am meisten wichtige Rollen im Akt des Diebstahls. Wenn Sie jemals ein Online-Konto von Ihnen gestohlen haben - ob es für ... Lesen Sie mehr. Das Problem ist nicht auf Computer isoliert. Haben Sie schon einmal einen kompromittierten Geldautomaten gesehen Wie finden Sie einen kompromittierten Geldautomaten und was Sie als nächstes tun sollten Wie Sie einen kompromittierten Geldautomaten aufspüren und was Sie tun sollten Weiter Weiter?

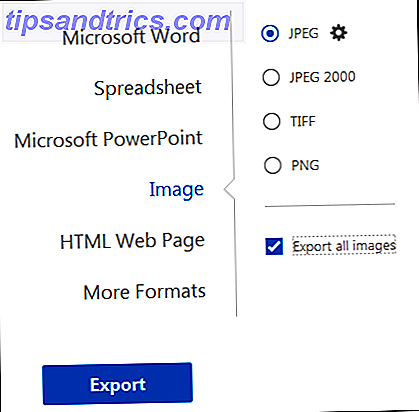

Was sind die verfügbaren Alternativen?

Zwei-Faktor-Authentifizierung Was ist Zwei-Faktor-Authentifizierung, und warum sollten Sie sie verwenden? Was ist Zwei-Faktor-Authentifizierung, und warum sollten Sie es verwenden Zwei-Faktor-Authentifizierung (2FA) ist eine Sicherheitsmethode, die zwei verschiedene Arten des Nachweises Ihrer Identität erfordert . Es wird häufig im täglichen Leben verwendet. Zum Beispiel die Zahlung mit einer Kreditkarte erfordert nicht nur die Karte, wird immer beliebter in diesen Tagen. Im Gegensatz zur Combo "Passwort + Sicherheitsfrage", bei der grundsätzlich zwei Instanzen der gleichen Art von Informationen angefordert werden, erfordert die Zwei-Faktor-Authentifizierung zwei verschiedene Arten von Identitätsnachweisen, z. B. Passwort + Mobiltelefon.

Und genau in diese Richtung muss sich die Sicherheit bewegen. Da Passwörter nicht greifbar sind, können sie nur durch Wissen kompromittiert werden. Eine Art von physischem Identitätsnachweis ist ein stärkeres Maß an Sicherheit.

Zum Beispiel können USB-Laufwerke in physische Tasten umgewandelt werden. 5 Verwendungsmöglichkeiten für einen USB-Stick, den Sie nicht kennen 5 Verwendungsmöglichkeiten für einen USB-Stick, den Sie nicht kannten Wir haben alle USB-Sticks verwendet, um Dateien zwischen Computern zu übertragen und zu sichern unsere Dateien, aber es gibt noch andere coole Dinge, die Sie mit einem USB-Stick machen können. Weiterlesen . Die Praxis ist noch nicht weit verbreitet, aber es scheint, als könnte sie viele praktische Anwendungen haben. Was wäre, wenn USB-Sicherheitszertifikate ausgegeben und so verwendet würden, dass bestimmte Websites nur dann Zugriff gewähren, wenn das USB-Laufwerk angeschlossen ist?

Biometrie - die Verwendung menschlicher Eigenschaften für die Zugangskontrolle - ist ein weiterer Bereich, der mehr verfolgt werden sollte. Eine mögliche Route wäre ein Webcam-Schnappschuss als Passwort 3 Spaß-Tools, um mehr aus Ihrer Webcam zu bekommen 3 Spaß-Tools, um mehr aus Ihrer Webcam zu bekommen Um ehrlich zu sein, habe ich nie das große Getue über Webcams und Video-Chats verstanden. Sicher, es ist schön, von Zeit zu Zeit von Angesicht zu Angesicht zu plaudern, vor allem, wenn Sie Ihre Lebensgefährtin nicht durch die Magie der Gesichtserkennung gesehen haben. Andere Routen umfassen Fingerabdrücke, Iris-Scans und Spracherkennung.

Es gibt jedoch einen kritischen Nachteil, und das ist die Möglichkeit, den Zugang aufgrund von Entstellung, Amputation, Laryngitis oder Schlimmerem zu verlieren. Es gibt auch die Tatsache, dass die Authentifizierung streng genug sein muss, um nicht von Betrügern / Fotos / Aufnahmen getäuscht zu werden, und dennoch mild genug, um täglichen Schwankungen in Aussehen, Stimme usw. Rechnung zu tragen.

Zu guter Letzt schlagen einige vor, RFID-Chips oder NFC-Geräte anstelle eines Passworts zu verwenden, damit Sie sich durch die Sicherheit "wischen" können; mit anderen Worten, eine verherrlichte Keycard. Aber auch diese haben ihre Nachteile. RFID kann abgefangen werden RFID kann gehackt werden: So geht's & Was Sie tun können, um sicher zu bleiben RFID kann gehackt werden: So geht's & Was Sie tun können, um sicher zu bleiben Wie viel wissen Sie über RFID-Chips? Weißt du, wie viele du in einem bestimmten Moment trägst? Weißt du, welche Informationen auf ihnen gespeichert sind? Weißt du, wie nah ein Hacker ... Read More und NFC-Geräte sind unsicher NFC verwenden? 3 Sicherheitsrisiken im Umgang mit NFC? 3 Sicherheitsrisiken NFC, das für die Nahfeldkommunikation steht, ist die nächste Entwicklung und ist bereits ein Kernelement in einigen neueren Smartphone-Modellen wie dem Nexus 4 und dem Samsung Galaxy S4. Aber wie bei allen ... Weiterlesen.

Also, was ist weg? Achten Sie darauf, starke Passwörter zu verwenden 6 Tipps zum Erstellen eines unzerbrechlichen Passwort, das Sie sich erinnern können 6 Tipps zum Erstellen eines unzerbrechlichen Passwort, das Sie sich erinnern können Wenn Ihre Passwörter nicht einzigartig und unzerbrechlich sind, könnten Sie auch die Haustür öffnen und die Räuber einladen zum Mittagessen. Lesen Sie mehr, pflegen Sie gute Sicherheitsgewohnheiten Ändern Sie Ihre schlechten Gewohnheiten und Ihre Daten werden sicherer Ändern Sie Ihre schlechten Gewohnheiten und Ihre Daten werden sicherer Lesen Sie mehr und helfen Sie anderen zu erziehen. Obwohl wir mit Passwörtern feststecken, warten wir gespannt auf den Tag, an dem Passwörter zu alten Nachrichten werden.

Was denken Sie? Nimmst du die Verwendung von Passwörtern an oder würdest du lieber komplett von ihnen weggehen? Welche anderen Alternativen gibt es? Teilen Sie uns in den Kommentaren unten!

Bildquelle: Passwortfeld über Shutterstock, Sicherheit durch Obskur über Shutterstock, USB Key über Shutterstock, Iris Scan über Shutterstock