Wir haben uns auf dieser Website stets klar ausgedrückt - Apple Hardware ist nicht länger ein sicherer Hafen Mac Malware ist echt, Reddit verbietet Rassismus ... [Tech News Digest] Mac Malware ist echt, Reddit verbietet Rassismus ... [Tech News Digest] Entlarvung von Mac-Malware, der Reddit-Rassismus-Reihe, Apple Music-Benutzern, YouTube geht von 301+, Destiny droppt Dinklage und The Human Torch-Drohne. Lesen Sie mehr von Hackern, Malware, Ransomware und anderen Cyber-Bedrohungen.

Ob Sie Apple-Hardware wie Macs und iPhones oder Software wie QuickTime verwenden, sind Sie ohne entsprechende Vorsichtsmaßnahmen genauso anfällig wie Menschen, die auf Windows und die damit verbundenen Programme angewiesen sind.

Vor diesem Hintergrund werfen wir einen Blick auf einige der neuesten Bedrohungen, auf die Sie achten sollten ...

Schnelle Zeit

Die größte Apple-bezogene Nachrichtengeschichte Google bricht XP und Vista ab, deinstalliert QuickTime für Windows ... [Tech-Nachrichten Digest] Google gibt XP und Vista, Deinstallieren QuickTime für Windows ... zurück [Tech-Nachrichten Digest] Google Chrome stützt nicht mehr XP u. Vista, QuickTime unter Windows ist anfällig, Microsoft Word Flow-Tastatur kommt zu iOS, Vine macht es einfacher, Inhalte zu sehen, und das Game of Thrones Eröffnung in 360 ... Read More 2016 ist wohl die Entscheidung des Unternehmens, die Unterstützung für seine Windows zu beenden Version von QuickTime.

QuickTime ist Apples Multimedia-Wiedergabesoftware. Es gibt es schon seit mehr als 25 Jahren und es ist bereits auf allen OS X-Maschinen vorinstalliert.

Die Einstellung der Windows-Version sollte nicht überraschen. Die letzte Version - QuickTime 7 - kam vor 11 Jahren auf den Markt und Apple hat seither inkrementelle Updates durchgeführt (zum Vergleich: Macs verwenden jetzt Version 10.4).

Die Geschichte wurde Anfang April 2016 in die Schlagzeilen katapultiert, als Forscher von Trend Micro zwei kritische Schwachstellen feststellten. Apple, das bereits angekündigt hatte, dass die Unterstützung für die Windows-Version eingestellt werden würde, bestätigte, dass die Sicherheitslücken nicht gepatcht würden.

Beide Fehler sind "heap corruption remote code execution vulnerabilities". In Laien ausgedrückt bedeutet dies, dass ein Hacker eine Maschine aus der Entfernung gefährden könnte, wenn ein bösartiges Video vom Benutzer abgespielt wird.

Sogar die US-Regierung hat sich in die Situation verstrickt; Das US Computer Emergency Readiness Team des Department of Homeland Security (US-CERT) sagte folgendes:

"Computersysteme, auf denen nicht unterstützte Software ausgeführt wird, sind erhöhten Cybersicherheitsgefahren ausgesetzt, z. B. einem erhöhten Risiko böswilliger Angriffe oder dem Verlust elektronischer Daten. Die Ausnutzung von Sicherheitslücken in QuickTime für Windows könnte es entfernten Angreifern ermöglichen, die Kontrolle über betroffene Systeme zu übernehmen.

Mögliche negative Konsequenzen umfassen den Verlust von Vertraulichkeit, Integrität oder Verfügbarkeit von Daten sowie Schäden an Systemressourcen oder Geschäftsvermögen. Die einzige mögliche Abhilfe besteht in der Deinstallation von QuickTime für Windows. "

Es ist beunruhigend, dass es für einige Benutzer nicht so einfach ist - insbesondere für diejenigen, die auf die Adobe-Software angewiesen sind. Ihr Leitfaden zur Auswahl des richtigen Adobe-Produkts Ihr Leitfaden zur Auswahl des richtigen Adobe-Produkts Wenn die meisten Leute an Adobe denken, denken sie entweder an Photoshop oder Acrobat Reader. Aber das Unternehmen hat eine Fülle anderer nützlicher Softwarepakete, von denen die meisten nichts wissen. Weiterlesen . Adobe After Effects (das Industriestandard-Tool für das Video-Compositing) vertraut auf QuickTime, und das Unternehmen kündigte an, dass auch andere Produkte betroffen seien.

"Adobe hat sich intensiv mit der Beseitigung von Abhängigkeiten von QuickTime in seinen professionellen Video-, Audio- und Digital-Imaging-Anwendungen beschäftigt und die native Dekodierung vieler .mov-Formate ist heute verfügbar.

"Leider gibt es einige Codecs, die davon abhängig sind, dass QuickTime unter Windows installiert wird, insbesondere Apple ProRes. Wir wissen, wie häufig dieses Format in vielen Workflows verwendet wird, und wir arbeiten weiter hart daran, diese Situation zu verbessern, haben aber derzeit keinen geschätzten Zeitrahmen für die native Dekodierung. "

Dies bedeutet, dass Nutzer von Creative Cloud derzeit vor einer starken Wahl stehen: Halten Sie QuickTime auf dem neuesten Stand und öffnen Sie sich selbst für Sicherheitsbedrohungen oder löschen Sie sie und verlieren Sie die Möglichkeit, Videos zu bearbeiten.

Es ist ein Desaster.

Apple ID Scam

Die Apple-ID eines Nutzers ist der wichtigste Weg, um mit den Diensten und Produkten von Apple zu interagieren. Der App Store, der iTunes Store, iCloud, iMessage, der Apple Online Store und FaceTime verlassen sich darauf.

Es ist daher sehr wichtig, wachsam gegen nicht autorisierten Zugriff zu sein - eine Person, die Ihre Anmeldeinformationen besitzt, kann auf Ihre Gerätesicherungen, Kontakte, Fotos und mehr zugreifen.

Leider haben Hacker seinen Wert erkannt.

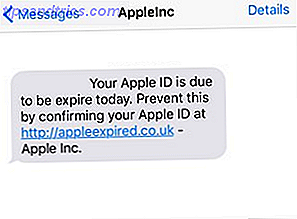

Anfang April erhielten die Leute SMS-Nachrichten von "AppleInc". Die Nachricht warnte, dass die Apple-ID der Person bald ablaufen würde und dass sie einem Link folgen musste, um das Problem zu beheben.

Jemand, der auf den Link geklickt hat, wird zu einem sehr überzeugenden Modell der Apple ID-Startseite weitergeleitet und aufgefordert, seinen Apple ID-Benutzernamen einzugeben. Wenn sie dies taten, wurde ihnen ein Bildschirm angezeigt, auf dem stand, dass der Account gesperrt war und weitere Details benötigt wurden. Es überrascht nicht, dass diese "weiteren Details" Name, Adresse, Geburtsdatum, Telefonnummer und Kreditkartendaten enthielten. Es wurde sogar eine "Sicherheitsfrage" gestellt - nach dem Mädchennamen, der Führerscheinnummer oder der Passnummer Ihrer Mutter gefragt.

Glücklicherweise gibt es ein paar Dinge, die Sie tun können, um sicher zu gehen, dass Sie vor diesem besonderen Betrug sicher sind:

1. Seien Sie wachsam - wenn eine Nachricht verdächtig aussieht, ist es wahrscheinlich.

2. Überprüfen Sie die URL. Offizielle Apple-Dienste enthalten fast immer die eigentliche Domain des Unternehmens (Apple.com). Die echte Apple ID-Seite ist AppleID.Apple.com.

3. Wenden Sie sich im Zweifelsfall direkt an Apple.

Mac OS X Ransomware

Im März haben wir von der KeRanger Ransomware erfahren. Laut den Forschern von Palo Alto Networks war es der erste dokumentierte Einsatz funktionierender Ransomware gegen Macs Mac User mit Ransomware? Wie man leicht diesen "Malware" Droh-Mac-Benutzer mit Ransomware entfernt? So entfernen Sie diese "Malware" -Drohung Die FBI-Ransomware betrifft nicht nur Windows-Benutzer. Mac-Besitzer wurden dazu überredet, zu zahlen. Ironischerweise war die OSX-Version jedoch nicht wirklich Malware, sondern lediglich ein Browser-Popup, das leicht entfernt werden kann. Lesen Sie mehr und das OS X-Betriebssystem (eine frühere Ransomware, die 2014 entdeckt wurde - FileCoder genannt - war nicht beendet).

Für diejenigen, die es nicht wissen, arbeitet Ransomware, indem es den Zugriff auf einen Computer einschränkt und verlangt, dass die betroffene Person eine Gebühr an die Entwickler der Malware zahlt, um die Beschränkung aufzuheben. Es wird angenommen, dass Hacker Hunderte von Millionen Dollar pro Jahr für solche Betrügereien ausgeben.

Die KeRanger-Ransomware-Verbreitung von einem infizierten Installer für den beliebten BitTorrent-Client Transmission Transmission, Die Lightweight BitTorrent-Client-Übertragung, The Lightweight BitTorrent Client Read More. Aufgrund der Open-Source-Natur der Software glauben Experten, dass die offizielle Website kompromittiert wurde und die Installationsdateien durch neu kompilierte bösartige Versionen ersetzt wurden, obwohl dies nicht bewiesen wurde.

Es funktionierte, indem es sich mit seinen Befehls- und Kontrollservern über das Tor-Netzwerk verband und danach begann, Dokumente und Datendateien auf dem System zu verschlüsseln. Sobald es fertig war, verlangte es $ 400, um die Dateien zu entschlüsseln.

Es gibt ein paar Aspekte dieses speziellen Virus. Zum einen wurde es mit einem gültigen Mac-App-Entwicklungszertifikat signiert, so dass Apple das Gatekeeper-Schutzsystem problemlos umgehen konnte. Zweitens hat sich gezeigt, dass sich die Malware noch in der Entwicklung befindet. Spätere Anzeichen deuten darauf hin, dass es bald versuchen wird, Time Machine-Sicherungsdateien zu verschlüsseln, wodurch Benutzer daran gehindert werden, eine saubere Installation durchzuführen und ihre verlorenen Daten wiederherzustellen.

Transmission hat nun eine virenfreie Version seiner Software veröffentlicht, während Apple bekannt gab, dass sie ein digitales Zertifikat eines legitimen Apple-Entwicklers widerrufen hat, das es dem Virus erlaubt, Gatekeeper zu umgehen.

Bricked iPhones

Dieses Problem ist ausschließlich von Apple selbst verursacht und könnte weitreichende Folgen haben. Vereinfacht ausgedrückt: Wenn Sie das Datum Ihres iPhone oder iPad manuell auf den 1. Januar 1970 einstellen, wird Ihr Gerät automatisch gebrannt. (ACHTUNG - tu das nicht, vertraue uns einfach!).

Forscher Zach Straley entdeckte den Fehler im Februar und kündigte ihn über ein Video auf seinem YouTube-Kanal an.

Der Grund, warum es passiert, ist nicht vollständig verstanden, aber es wird angenommen, dass das Problem auf die Daten zurückzuführen ist, an denen Verschlüsselungssicherheitszertifikate ausgestellt werden.

Während es wie eine urkomische Art scheint, Ihre Freunde zu verarschen, ist das Problem tatsächlich viel ernster. Der Grund ist zweifach. Erstens stellen iDevices automatisch eine Verbindung zu drahtlosen Netzwerken her, die sie schon einmal gesehen haben. Wenn Sie also "Hotspot" in einem Flughafen betreten, stellt Ihr Telefon in Zukunft automatisch eine Verbindung zu einem beliebigen Netzwerk namens "Hotspot" her, ohne Sie zu fragen. Zweitens überprüfen iDevices verschiedene "Network Time Protocol" (NTP) Server auf der ganzen Welt, um ihre internen Datums- und Zeituhren zu synchronisieren.

Wenn also ein Hacker einen dieser NTP-Server in seinem eigenen Wi-Fi-Netzwerk spoofiert, könnte er die Uhr Ihres Geräts leicht außer Kraft setzen. Erstaunlicherweise fanden die Sicherheitsforscher Patrick Kelley und Matt Harrigan heraus, dass sie endlose Geräte mit nur 120 US-Dollar an Geräten bauen konnten.

Apple hat den Fehler in iOS 9.3.1 behoben. Wenn Sie es nicht ausführen, müssen Sie sofort aktualisieren - wenn Sie dies nicht tun, sind Sie anfällig.

Apple DRM Fehler

DRM - oder "Digital Rights Management" - wird verwendet, um das Teilen von proprietärer Hardware und urheberrechtlich geschützten Werken zu beschränken.

Apples DRM heißt FairPlay und wird von iPhone, iPod, iPad, Apple TV, iTunes, iTunes Store und dem App Store verwendet. Unglücklicherweise wurde es von der AceDeceiver-Malware Cracked ausgenutzt: AceDeceiver installiert Malware auf Factory-iPhones Cracked: AceDeceiver installiert Malware auf Factory-iPhones Eine neue iPhone-Malware kann fabrikkonfigurierte iPhones infizieren, ohne dass der Nutzer dies bemerkt, indem er grundlegende Fehler in Apples FairPlay ausnutzt DRM-System. Das ändert die Dinge. Weiterlesen .

Es verwendet eine Technik namens "FairPlay Man-In-The-Middle (MITM)". Dies ist die gleiche Technik, mit der in der Vergangenheit missbräuchliche illegale iOS-Apps installiert wurden. Dies ist jedoch das erste Mal, dass es für Malware verwendet wird.

Die Personen, die hinter dem Angriff stehen, kaufen eine App für ihr Telefon auf ihren Computern und fangen dann den Autorisierungscode ab, der generiert wird. Eine speziell entwickelte Software simuliert dann das Verhalten des iTunes-Clients und versucht iOS-Geräte zu glauben, dass die App von einem Opfer gekauft wurde. Dadurch kann der Hacker bösartige Apps ohne Wissen des Benutzers installieren.

Zwischen Juli 2015 und Februar 2016 wurden drei Apps im App Store als verwundbar eingestuft - jeder Apples Code-Test wurde umgangen App Store ist wirklich sicher? Wie Smartphone-Malware herausgefiltert ist App-Stores wirklich sicher? Wie Smartphone-Malware herausgefiltert wird Wenn Sie nicht rooted oder jailbroken sind, haben Sie wahrscheinlich keine Malware auf Ihrem Telefon. Smartphone-Viren sind real, aber App-Stores können sie gut ausfiltern. Wie machen sie das? Lesen Sie mindestens sieben Mal. Die Apps wurden inzwischen entfernt, aber das löst das Problem nicht. Die Apps müssen nur einmal verfügbar sein, damit der Hacker einen Code bekommen und die Malware verbreiten kann.

Gegenwärtig betrifft der Angriff nur Opfer in China. Es wird jedoch davon ausgegangen, dass FairPlay MITM in den kommenden Monaten und Jahren zu einem immer häufigeren Angriffsvektor für nicht-jailbroken iDevices werden wird.

Welche Bedrohungen haben Sie erlebt?

Wenn Sie ein Apple-Benutzer sind, ist es sehr wichtig, dass Sie die Bedrohungen verstehen, denen Sie gegenüberstehen. Die Zeiten der Sicherheit im Dunkeln sind längst vorbei und die Hardware und Software von Apple sind nachweislich ebenso anfällig wie die Produkte anderer Unternehmen.

Wenn Sie einen Mac haben, stellen Sie sicher, dass Sie eine gute Antivirus-Optionen, die Sie heute betrachten sollten 9 Apple Mac Antivirus Optionen, die Sie heute in Betracht ziehen sollten Jetzt sollten Sie wissen, dass Macs Antivirus-Software benötigen, aber welche sollten Sie wählen? Diese neun Sicherheitssuiten helfen Ihnen, frei von Viren, Trojanern und allen anderen Arten von Malware zu bleiben. Lesen Sie mehr installiert. Wenn Sie ein iPhone besitzen, achten Sie besonders darauf, welche Spiele und Apps Sie herunterladen - insbesondere, wenn sie nicht von bekannten Entwicklern veröffentlicht werden. Das Nichtvornehmen von Vorsichtsmaßnahmen wird sicherlich irgendwann in einem Desaster enden.

Sind Sie Opfer einer Apple-basierten Malware geworden? Vielleicht sind Sie mitten in der Adobe-vs-QuickTime-Situation? Oder bist du immer noch naiv genug zu glauben, dass du trotzdem in Sicherheit bist?

Wie immer würden wir gerne von Ihnen hören. Sie können uns Ihre Gedanken und Meinungen im Kommentarbereich hinterlassen.