Wenn es um Internetsicherheit geht, haben alle und ihr Cousin Ratschläge, um Ihnen die besten Software-Pakete für die Installation, zwielichtige Websites, von denen Sie sich fern halten, oder Best Practices für Passwörter anzubieten. Oder haben Sie vielleicht noch nie auf andere gehört und haben Ihre eigenen Vorstellungen von Internetsicherheit? In diesem Fall - dieser Beitrag ist für Sie. Werfen wir einen Blick auf einige der gängigsten Glaubenssätze - einige sagen vielleicht Mythen - über Internetsicherheit.

Hinweis: Einige dieser Zitate stammen aus einer Umfrage von G Data Software zu 16.000 Internetnutzern aus dem Jahr 2011. Ich werde ihre Daten jedoch nur für illustrative Zwecke verwenden und jeden Mythos ansprechen und etwas entlarven.

Mein Passwort ist sicher

Ist es wahr? Nicht. Ein. Bit.

Du hast also ein lächerlich langes Passwort voller Zahlen und Interpunktion? In der Tat ist es so lang und unknackbar, dass Sie es einfach auf jeder Seite verwenden? Oh oh. Alles, was dazu führt, dass eine einzelne Site weniger als perfekte Sicherheit hat, ist plötzlich allen bekannt. Die meisten Websites speichern Benutzerkennwörter mit einem System von "Hashes and Salting", ein Prozess, der sicherstellt, dass das Kennwort zwar nicht verifiziert werden kann, aber zu einem späteren Zeitpunkt von niemandem abgerufen werden kann - auch nicht mit direktem Zugriff auf die Datenbank. Aber dann haben einige Websites nicht dasselbe Sicherheitsniveau, und alles, was dazu gehört, ist eins.

Manchmal müssen die Hacker gar nichts "knacken" - Nutzer, die sich für ein kurzes oder bekanntes Passwort entscheiden - selbst wenn sie gehackt und gesalzen sind - können leicht von Listen mit gängigen Passwörtern abgezogen werden. Um es einfach auszudrücken - der Vergleich des Ergebnisses des Hashings "12345" mit der Datenbank zeigt alle Benutzer an, die das gleiche Passwort hatten. Tun Sie dies oft mit einer Liste von gängigen Passwörtern, und Sie haben eine lange Liste von gehackten Konten, die für den Weiterverkauf oder die Veröffentlichung bereit sind.

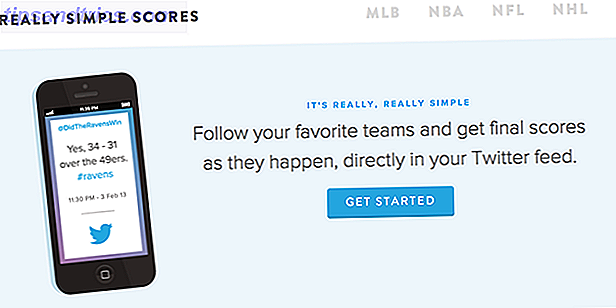

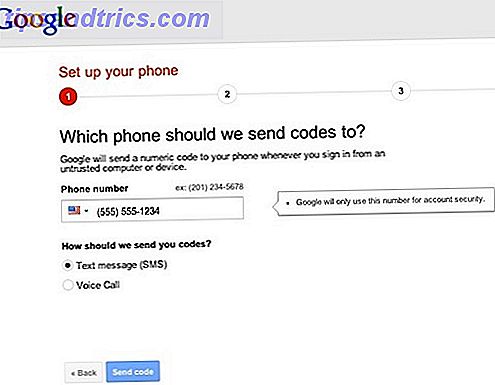

Also, was ist der beste Weg, um Ihre Konten zu sichern? Ein langes, einzigartiges, aber einprägsames Passwort für jedes Konto ist am besten - aber noch besser ist die Zwei-Faktor-Authentifizierung Was ist Zwei-Faktor-Authentifizierung, und warum sollten Sie es verwenden Was ist Zwei-Faktor-Authentifizierung, und warum sollten Sie es verwenden Zwei-Faktor-Authentifizierung (2FA) ist eine Sicherheitsmethode, die zwei verschiedene Arten des Nachweises Ihrer Identität erfordert. Es wird häufig im täglichen Leben verwendet. Zum Beispiel die Zahlung mit einer Kreditkarte erfordert nicht nur die Karte, ... Lesen Sie mehr.

Ich habe AV-Software installiert, also bin ich sicher

Ist es wahr? Nein.

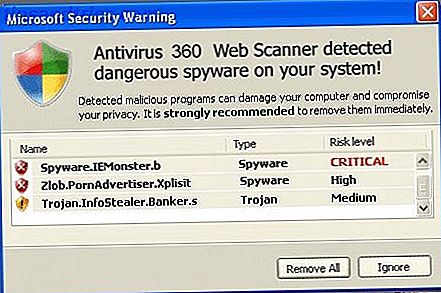

Viele Benutzer werden in ein falsches Sicherheitsgefühl eingelullt, das verschiedene Softwarepakete mit sich bringen; Die Wahrheit ist, dass das größte Problem der Benutzer ist. Ein Anti-Malware-Paket oder eine Internet-Sicherheits-Suite kann nur so viel tun, um den Benutzer zu schützen - es ist nicht idiotensicher, und nichts bietet vollständigen Schutz. Wenn jemand Sie anruft, der vorgibt, Microsoft zu sein Was ist gefälschter technischer Support und warum sollten Sie nicht alles trauen, was Sie auf Google sehen? Was ist gefälschter technischer Support und warum sollten Sie nicht alles vertrauen, was Sie auf Google sehen? Sie sitzen zu Hause und kümmern sich dein eigenes Geschäft. Plötzlich klingelt das Telefon. Sie nehmen ab, und es ist Microsoft (oder Norton oder Dell oder ...). Genauer gesagt, es ist ein Support-Techniker, und er ist besorgt - besorgt um ... Read More, und Sie geben ihnen vollständigen Remote-Zugriff auf Ihren PC, um ein unbekanntes Problem zu beheben, wird keine Menge von Software Sie schützen.

Im Allgemeinen benötigen Sie keine Sicherheitssoftware, wenn Sie einige grundlegende Ratschläge befolgen. 10 Einfache Möglichkeiten, nie einen Virus zu erhalten 10 Einfache Wege, nie einen Virus zu bekommen Mit ein wenig Grundausbildung können Sie das Problem von Viren und Malware auf Ihren Computern vollständig vermeiden mobile Geräte. Jetzt können Sie sich beruhigen und das Internet genießen! Lesen Sie mehr, erfahren Sie, was die Bedrohungen sind, und verhalten Sie sich vorsichtig.

Du wirst wissen, wann du infiziert bist

Ist es wahr? Nein - du wirst keine Ahnung haben.

93% der Befragten nahmen an, dass sie über Malware Bescheid wissen würden, wenn sie infiziert wären, aber das könnte nicht weiter von der Wahrheit entfernt sein. Moderne Malware ist heimlich und schwer zu entdecken - es werden keine Millionen Popups gestartet, die Sie auffordern, etwas zu abonnieren, denn das wäre ein klares Signal für den Benutzer, dass etwas nicht stimmt. Stattdessen wird es still im Hintergrund sitzen und einem entfernten Angreifer heimlich die Kontrolle geben, Ihre Tastatureingaben speichern, um den Kontozugriff zu überwachen, oder schleichend Spam-E-Mails in Millionenhöhe versenden. Nicht jede Malware ist dumm offensichtlich.

Ich bin ein Mac-Benutzer - ich brauche mir keine Sorgen zu machen

Ist es wahr? Nicht vollständig, aber deine Chancen sind sicherlich reduziert.

Obwohl Malware, die speziell auf Macs ausgerichtet ist, minimal ist, gibt es sie sicherlich. Sobald Sie Java und Flash als Verteilungsvektoren berücksichtigen, erhöht sich die Anzahl der möglichen Angriffe. Glücklicherweise hat Apple auch bei diesem Problem Fortschritte gemacht und weigert sich nun, Software zu verwenden, die nicht von einem signierten Entwickler stammt - obwohl dies vom Benutzer leicht außer Kraft gesetzt werden kann.

Windows - insbesondere ältere Versionen von Windows und Internet Explorer im Besonderen - bleiben das beliebteste Ziel aufgrund ihrer bloßen Verbreitung für potentielle Ziele und der Tatsache, dass die Benutzer wahrscheinlich etwas weniger technisch versiert sind .

Es ist von einem Freund, also muss es sicher sein

Ist es wahr? Ganz sicher nicht.

Auch wenn diese E-Mail- oder Facebook-Nachricht von einem vertrauenswürdigen Freund stammt, kann die Nachricht nicht vertrauenswürdig sein. Dies gilt auch für Sofortnachrichten und Skype und manchmal sogar für SMS. Das Opfer installiert die Malware, die anschließend systematisch Kontakt mit allen Personen in der Adressbuch- oder Freundesliste aufnimmt.

So, wie man sicher bleibt?

- Freunde, lass Freunde niemals verkürzte Links verwenden!

- Installieren Sie keine zufälligen Facebook-Apps, auch wenn sie verlockend sind.

- Verwenden Sie keine IM-Tools von Drittanbietern, die nicht sehr bekannt sind.

- Wenn Sie vermuten, dass etwas Spam und keine echte Nachricht ist, fragen Sie sie einfach.

Wenn ich einem Spammer erzähle, mir keine E-Mails zu schicken, werden sie mich aus ihrer Mailing-Liste entfernen

Ist es wahr? Nein.

Ganz im Gegenteil - wenn Sie entweder auf die Spam-E-Mail antworten oder auf den Link zum Abbestellen klicken, überprüfen Sie lediglich den Spammer, dass Sie eine echte Person - eine legitime Adresse - sind, und Sie werden einfach zu mehr hinzugefügt Ziellisten. Die meisten dieser E-Mails werden in großen Mengen verschickt - generiert von einem Softwarepaket, das keine Ahnung hat, ob die E-Mail-Adresse sogar echt ist. Wenn Sie auf usubscribe klicken, signalisieren Sie lediglich, dass die Spam-Software korrekt war.

Beste Sache zu tun? Klicken Sie auf die Schaltfläche "Spam", damit Ihre E-Mail-Software oder Ihr Provider die Spam-Datenbank verbessert.

Malware stammt aus E-Mail-Anhängen

Ist es wahr? Nicht wirklich.

54% der Benutzer dachten, dass E-Mail die primäre Verbreitungsmethode für Malware ist; aber ich denke, wir alle wissen genug, um heutzutage keine zufälligen E-Mail-Anhänge herunterzuladen. Diese sind zwar immer noch vorhanden, aber häufiger ist ein unschuldig aussehender Link, der Sie zu einer Website mit der Malware führt, die automatisch heruntergeladen wird.

Natürlich ist dies kein Problem für jeden versierten Nutzer - Google Mail und andere Anbieter filtern die meisten von ihnen automatisch aus, und die meisten scannen Anhänge für Sie. Jeder der Link-basierten Angriffe, die durchkommen, wird unweigerlich in Form von verkürzten URLs oder etwas offensichtlich Fälschung sein. Hier ist ein Tipp: Microsoft. someothersite .com hat nichts mit Microsoft zu tun und loggt sich ein. paypalprocessing.co.cc hat nichts mit Paypal zu tun - überprüfe immer die Root-Ebene der Domain, bevor du klickst. Wenn Sie aus irgendeinem Grund aufgefordert werden, sich anzumelden, geben Sie einfach die Adresse, die Sie immer verwenden, direkt in die Adressleiste des Browsers ein und klicken Sie auf nichts in der E-Mail. Kein Service wird Sie jemals dazu auffordern, Ihr Passwort oder Kontodaten per E-Mail zu bestätigen, insbesondere keine Banken! Und schließlich - verkürzte URLs wie Bitly.com/123asdf sind nie vertrauenswürdig, weil Sie keine Ahnung haben, wohin sie gehen.

Klicken Sie nicht auf Links in E-Mails, außer Sie sind 100% sicher, wohin sie gehen. Einfach.

Nur auf eine Website gehen kann dich nicht infizieren

Ist es wahr? Meist.

48% der befragten Internetnutzer waren der Meinung, dass ein Besuch einer Website Sie nicht infizieren kann. Dies ist beides und ist nicht wahr. Wenn Sie einen sicheren Browser - wie Chrome - verwenden, der eine Technik namens "Sandboxing" verwendet, um jede Registerkarte in einen eigenen virtuellen Spielplatz ohne Zugriff auf Systemressourcen zu platzieren, dann gilt diese Aussage im Allgemeinen. Java ist jedoch die Ausnahme und Flash ist es auch ; Wenn Sie diese Art von Drittanbieter-Plug-Ins aktiviert haben, können diese verwendet werden, um Ihren PC unabhängig vom Browser zu infizieren. Die neueste Version von Firefox Sandboxes Flash auch, sollte ich beachten.

Bester Ratschlag? Deinstallieren Sie Java, und deaktivieren Sie Flash standardmäßig. Sie können es dann für bestimmte Websites aktivieren oder das Plugin nur bei Bedarf genehmigen. Wenn Sie eine ältere Version von Internet Explorer verwenden, hören Sie auf - und laden Sie sofort etwas sicherer herunter.

Malware stammt von illegalen File-Sharing-Sites

Stimmt es : Teilweise

Ja, illegale Filesharing-Sites sind ein einfacher Weg, um einen Virus zu verbreiten - Sie können die Legitimität eines Spiels, das bereits gehackt wurde, nicht überprüfen, genauso wie Sie nicht sicher wissen können, dass der Film, den Sie herunterladen, nicht funktioniert eigentlich eine EXE- Datei sein oder etwas Schädliches eingebettet haben. Oder kannst du? Die meisten Filesharer auf Seiten wie PirateBay wissen genug, um anonyme Uploader oder nicht-respektierte Mitglieder zu meiden, indem sie nur die von vertrauenswürdigen Mitgliedern herunterladen (mit einem grünen oder pinkfarbenen Totenkopf neben dem Benutzer). Außerdem gibt es eine kleine Sache namens Kommentare - wenn die ersten fünf Benutzer bestätigen, dass dieser Torrent tatsächlich positiv auf Malware scannt, dann ist hier ein schneller Tipp - lade ihn nicht herunter. Eine Studie aus dem Jahr 2009 zeigte, dass etwa 20% der Torrents Malware enthielten, bei einer kleinen Stichprobe von 70 Downloads, obwohl diese alle von "öffentlichen" Torrent-Sites wie BushTorrent und BTJunkie stammten. Das Malware-Verhältnis auf einem privaten Torrent-Tracker Die besten 3 privaten Torrent-Tracker, die zu den besten 3 privaten Torrent-Tracker eingeladen werden sollten Genau wie die guten alten Napster-Tage sind öffentliche Torrent-Sites und Tracker mit Trojanern durchsetzt und anderer Müll. Der beste Weg, um Ihre Filesharing-Erfahrung zu genießen ist eine Einladung zu einem der ... Lesen Sie mehr wäre erheblich kleiner.

"Reguläre" Websites sind nach wie vor die bevorzugte Zustellungsmethode: Eine neuere Umfrage von Sophos behauptete, dass 30.000 Websites täglich infiziert sind und dass es sich bei 80% um legitime Websites handelt, die gehackt oder mit bösartigem Code infiziert wurden und nicht eigens für den Host eingerichtet wurden Malware. Glücklicherweise unterhält Google eine ziemlich umfassende Datenbank dieser Websites, zu denen die automatischen Google-Bot-Scanner täglich 9.500 infizierte Websites hinzufügen.

Websites für Erwachsene sind gefährlicher als allgemeine Websites

Ist es wahr? Ja und nein.

Adult Sites - also bezahlte - sind motivierter, ihre Klientel zu behalten und somit nicht infiziert zu werden, und sind in der Regel sicherer, um ihre Inhalte zu schützen. Wenn Sie jedoch nach dem kostenlosen Zeugs suchen, werden diese Websites mit ziemlicher Sicherheit schädliche Links und gefälschte Download-Schaltflächen enthalten. Wenn Sie auf diese klicken, erzielen Sie Einnahmen für die Websites.

Lassen Sie sich nicht dazu verleiten zu denken, dass es nur diese Art von riskanten Seiten gibt, die Malware enthalten; es ist nicht. Jede Site kann Opfer eines Angriffs werden, da Kriminelle einfach die meisten Benutzer infizieren wollen - eine höchst vertrauenswürdige Site ist ein Hauptziel für einen Hacker.

Sie müssen eine Datei öffnen, um infiziert zu werden

Ist es wahr? Nee.

22% der befragten Benutzer glauben, dass der Benutzer eine Datei öffnen oder ausführen muss, um infiziert zu werden; das ist einfach nicht wahr. Durch das Ausnutzen vorhandener Lücken kann ein Angreifer eine Datei ohne Benutzereingriff ausführen. Die meisten Betriebssysteme enthalten jetzt eine Art von Sicherheitsvorkehrungen, die den Benutzer vor dem Ausführen von irgendetwas fragen, aber wiederum werden viele Benutzer blind auf erlauben klicken, und dies ist nicht einmal notwendig, wenn der Angriff eine Plattform wie Java verwendet, um seine Nutzlast zu liefern.

Installation von mehr Sicherheitssoftware macht Sie sicherer

Stimmt es : Unwahrscheinlich

Obwohl ich persönlich der Meinung bin, dass sogar ein bisschen Sicherheitssoftware zu viel ist, gibt es jene Benutzer, die darauf bestehen, eine Fülle von Firewalls auf Systemebene, Anti-Viren, Malware-Scanner und Seiten im Wert von Browser-Plugins zu installieren. Das Nettoergebnis? Ein äußerst langsamer Browser, schwerwiegende Leistungsprobleme mit dem Computer, Datei-Lockups, verzögerter Start und allgemeine Frustration. Und natürlich keinen zusätzlichen Schutz.

Wenn Sie die Art von Personen sind, die Analogien mögen, versuchen Sie es hier: Installieren Sie mehrere Sicherheitssuiten, als würden Sie Ihrer Tür mehr Schlösser hinzufügen. Wenn ein Dieb wirklich hinein will, bricht er stattdessen ein Fenster; Das einzige wirkliche Opfer ist, dass Sie zusätzliche 3 Minuten damit verbracht haben, sie bei jedem Verlassen des Hauses freizuschalten.

Kennen Sie weitere Mythen, die Sie nicht hören können? Erzähl uns in den Kommentaren!

Bildquelle: Shutterstock - Passwort