Wir haben ein weiteres Jahr Sicherheit hinter uns ... und was für ein Jahr war es. Von globalen Ransomware-Angriffen bis hin zu Lecks, die Milliarden von Datensätzen enthalten, hat es alles gegeben. Cybersecurity ist ein ständiges Nachrichtenfeature. Es vergeht kein Monat ohne ein großes Leck, einen Angriff oder Ähnliches.

Hast du alles bemerkt? Es ist schwierig, mitzuhalten - sogar für mich, und ich sehe und lese jeden Tag Sicherheitsnachrichten. In diesem Sinne habe ich das Jahr der Cybersicherheit zusammengetragen und rezensiert, damit Sie sich zurücklehnen und alles bestaunen können, was spektakulär schief gelaufen ist.

Die großen Ereignisse

Sicherheit im Jahr 2017 wurde durch eine Reihe von wilden, äußerst denkwürdigen Ereignissen unterbrochen. Viele der Ereignisse waren so groß, dass sie fast jeden auf dem Planeten betrafen. Einige haben wichtige Institutionen besiegt, andere betrafen wirklich erstaunliche Datenlecks von zuvor vertrauenswürdigen Institutionen. Schauen wir uns die wichtigsten Ereignisse des Jahres an.

Die Schattenmakler

Im April 2016 gab eine schattenhafte (get it ?!) Gruppe, die als Shadow Brokers bekannt ist, bekannt, dass sie einen Server durchbrochen hatten, der zu einer elitären NSA-verknüpften Operation gehörte, die als Equation Group bekannt ist. Zu dieser Zeit boten The Shadow Brokers eine kleine Auswahl vermeintlicher NSA-Hacker-Tools und -Daten an. An Halloween und Black Friday 2016 versuchten The Shadow Brokers, ihre unrechtmäßigen Gewinne zu versteigern, ohne viel Erfolg zu haben.

Anscheinend haben Shadow Brokers bei ihrer Auktion etwas Geld verdient (wenn sie Geld einsammeln können).

Vielleicht beherrschen sie endlich die ganze Sache des Kapitalismus?

- emptywheel (@emptywheel) 2. Juli 2017

Sie suchten nach 750 BTC - im Januar 2017 rund 750.000 Dollar, aber im Dezember 2017 über 9.000.000 Dollar auf einem Allzeithoch. Stattdessen erhielten sie rund 18.000 Dollar an Bitcoin und veröffentlichten den gesamten Dump der NSA-Hacker-Tools kostenlos online. Die Identität von The Shadow Brokers bleibt unbekannt. Es gibt jedoch große Spekulationen darüber, dass es sich um eine Elite-Hacking-Gruppe der russischen Regierung handelte, die ihre Kollegen dazu überreden wollte, dass es eine gefährliche Angelegenheit ist, staatliche Hacks zuzuschreiben.

Was als nächstes geschah? Der globale Angriff auf Ransomware und wie Sie Ihre Daten schützen Der Angriff auf globale Ransomware und wie Sie Ihre Daten schützen Ein massiver Cyberangriff hat Computer auf der ganzen Welt heimgesucht. Waren Sie von der hochvirulenten, sich selbst replizierenden Ransomware betroffen? Wenn nicht, wie können Sie Ihre Daten schützen, ohne das Lösegeld zu zahlen? Lesen Sie weiter Lesen Sie weiter, Freund.

Ich könnte heulen

Unter den Shadow Brokern war hack tool trove ein Exploit, bekannt als ETERNALBLUE (auch stilisiert EternalBlue). EternalBlue nutzt eine bekannte (jetzt gepatchte) Sicherheitslücke im Microsoft Server Message Block (SMB) -Protokoll, mit der Angreifer speziell gestaltete Pakete zum Ausführen von bösartigem Code auf einem Zielrechner einfügen können.

Die NSA warnte Microsoft, dass Hacker den EternalBlue-Exploit kompromittiert hätten. Microsoft hat daraufhin die Sicherheitsupdates vom Februar 2017 abgesagt, den Exploit gepatcht und im März 2017 veröffentlicht. Bis zum Mai 2017 können Sie die WannaCry-Ransomware-Attacke starten, die EternalBlue und die Schwachstellen des SMB-Protokolls ausnutzt.

Die Polizei befindet sich im Southport Hospital und die Krankenwagen werden bei A & E "gesichert", da die Mitarbeiter mit der anhaltenden Hackerkrise fertig werden #NHS pic.twitter.com/Oz25Gt09ft

- Ollie Cowan (@Ollie_Cowan) 12. Mai 2017

WannaCry riss 250.000 Computer innerhalb der ersten 24 Stunden und verschlüsselte Maschine nach Maschine, verlangte Zahlung in Bitcoin für den privaten Verschlüsselungsschlüssel, der erforderlich ist, um jedes Gerät freizuschalten. Wie man WannaCry Ransomware entsperrt, ohne einen Cent zu zahlen Wie man WannaCry Ransomware entsperrt, ohne a Cent Wenn Sie von WannaCry getroffen wurden, werden all Ihre Dateien hinter einem hohen Preis eingesperrt. Zahlen Sie diese Diebe nicht - versuchen Sie dieses kostenlose Tool, um Ihre Daten zu entsperren. Weiterlesen . Der NHS des Vereinigten Königreichs wurde schwer getroffen, so dass einige Gebiete gezwungen waren, Notfalldienste zu nutzen. Telefónica, FedEx, die Deutsche Bank, Nissan, Renault, der russische Bahndienst, chinesische Universitäten und mehr waren direkt von WannaCry betroffen.

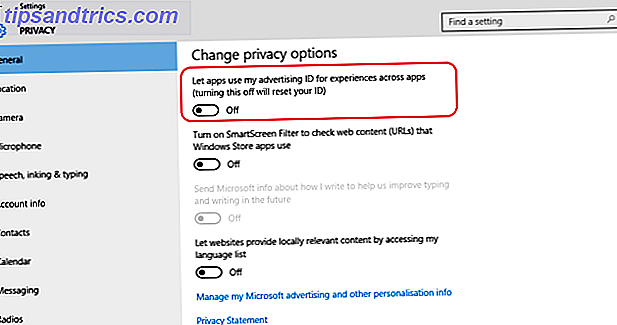

Marcus Hutchins, alias MalwareTech, hat die globale Ransomware-Epidemie durch die Registrierung eines Domainnamens im Ransomware-Quellcode eingeschränkt. Der Domain Name handelte Link eine Sinkhole für Neuinfektionen. Anstatt das Gerät zu verschlüsseln, ruhte die Ransomware. Später im selben Monat versuchte das riesige Mirai-Botnet DDoS, wie Sie sich vor einem DDoS-Angriff schützen können. Wie können Sie sich vor einem DDoS-Angriff schützen? DDoS-Attacken - eine Methode zur Überlastung der Internetbandbreite - scheinen auf dem Vormarsch zu sein. Wir zeigen Ihnen, wie Sie sich vor einem verteilten Denial-of-Service-Angriff schützen können. Lesen Sie mehr die WannaCry Kill-Switch-Domain-Site, um die Ransomware wieder zum Leben zu erwecken (aber letztlich fehlgeschlagen). Andere lancierten WannaCry-Varianten, die die gleiche Schwachstelle ausnutzen. Verhindern von Malware-Varianten durch Deaktivieren dieser Windows 10-Einstellung Verhindern von Malware-Varianten durch Deaktivieren dieser Windows 10-Einstellung WannaCry hat glücklicherweise aufgehört zu verbreiten, aber Sie sollten das alte, unsichere Protokoll deaktivieren. So machen Sie das in nur einem Moment auf Ihrem eigenen Computer. Weiterlesen .

WannaCry / WanaCrypt0r 2.0 löst tatsächlich die ET-Regel aus: 2024218 "ET EXPLOIT Possible ETERNALBLUE MS17-010 Echo Response" pic.twitter.com/ynahjWxTIA

- Kafeine (@kafeine) 12. Mai 2017

Microsoft warf der NSA direkt vor, den Vorfall verursacht zu haben, indem sie kritische Exploits für eine Reihe von Betriebssystemen und anderer kritischer Software bereitstellte.

Wähler-Aufzeichnungen

Datenschutzverletzungen sind zu einem Dutzend geworden. Sie sind überall, beeinflussen alles und bedeuten, dass Sie Ihre Passwörter ändern müssen. Aber im Juni 2017 entdeckte der Sicherheitsforscher Chris Vickery eine öffentlich zugängliche Datenbank mit Wählerregistrierungsdaten für 198 Millionen US-Wähler. Dies entspricht fast jedem Wähler, der zehn Jahre oder länger zurückliegt.

Die Daten, die von der konservativen Datenfirma Deep Root Analytics gesammelt und gesammelt wurden, wurden auf einem falsch konfigurierten Amazon S3-Server gehostet. Zum Glück für Deep Root Analytics war die Mehrheit der Daten öffentlich zugänglich, dh sie enthielt Namen, Adressen, Parteizugehörigkeiten und so weiter. Aber ein Hacker könnte sicherlich für diese Menge von voraggregierten persönlichen Informationen eine Verwendung finden.

Vickery sagte: "Es ist definitiv der größte Fund, den ich je hatte. Wir fangen an, mit diesem Zeug in die richtige Richtung zu gehen, aber es wird schlimmer werden, bevor es besser wird. Das ist kein Tiefpunkt. "Besorgnis erregende Zeiten.

Equifax

Rollup, Rollup, der nächste gewaltige Durchbruch ist da. Der gewaltige Equifax-Datenverlust Equihax: Einer der katastrophalsten Verstöße aller Zeiten Equihax: Einer der verheerendsten Verstöße aller Zeiten Der Equifax-Bruch ist die gefährlichste und peinlichste Sicherheitslücke aller Zeiten. Aber kennen Sie alle Fakten? Waren Sie betroffen? Was können Sie dagegen tun? Hier herausfinden. Read More erregte die Aufmerksamkeit fast aller amerikanischen Bürger. Warum? Da die Kreditberichterstattungsstelle einen schwerwiegenden Verstoß erlitt, die Informationen nicht offen legte, ließen die Vorstandsmitglieder Aktien verkaufen, bevor sie die Verletzung ankündigten, und enthüllte jedem, der die Daten in die Hände bekam, die detaillierte Kredithistorie fast aller amerikanischen Bürger.

Klingt schlecht, oder? Es war und ist schlecht. Nicht zufrieden mit der Enthüllung der Kredithistorie von Hunderten von Millionen von Bürgern, fegte Equifax wiederholt die Bereinigung Operation. Also was ist passiert?

Im Dezember 2016 erklärte ein Sicherheitsforscher Motherboard unter Anonymität, dass sie auf ein Online-Portal gestoßen seien, das nur für Equifax-Mitarbeiter gedacht sei. Der Forscher nutzte einen "forcierten Browser" -Bug und erlangte sofort Zugang zu den Aufzeichnungen von Millionen von US-Bürgern. Der Forscher informierte Equifax über die Sicherheitslücke als verantwortungsvolle Offenlegung. Behalten Sie diese Verletzung im Hinterkopf.

Im September 2017 wurde bekannt, dass Equifax Opfer einer größeren Cybersicherheitsverletzung wurde - aber der Verstoß hatte im März 2017 stattgefunden. Der Verstoß schien von der gleichen Schwachstelle zu stammen, die zuvor der Kreditagentur mitgeteilt wurde. Zur gleichen Zeit (noch im September) meldete Equifax einen Datendiebstahl, der sich auf 145 Millionen US-Verbraucher sowie auf 400.000 bis 44 Millionen britische Einwohner und 8.000 Kanadier auswirkte.

Die Hacker sammelten persönliche Daten wie vollständige Namen, Geburtsdaten, Adressen, Sozialversicherungsnummern und verschiedene andere wichtige Informationstypen, wie zum Beispiel Führerscheine. Einfach gesagt, ist es eines der schlimmsten Datenlecks, die es jemals gegeben hat.

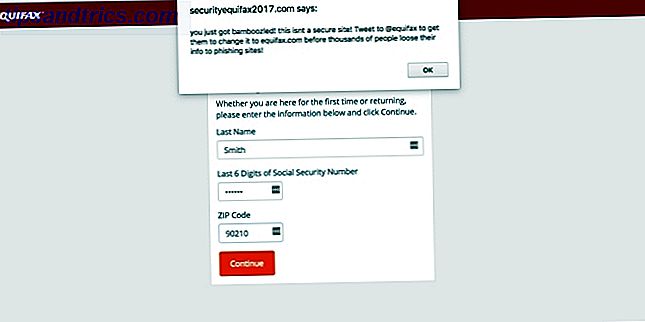

Es kam noch schlimmer

Aber es wird schlimmer. In den Tagen nach der Ankündigung wurde die Equifax-Website zur Kontowiederherstellung und -unterstützung überprüft Wie konnten Sie überprüfen, ob Ihre Daten in der Equifax-Verletzung gestohlen wurden? Wie können Sie überprüfen, ob Ihre Daten in der Equifax-Meldung gestohlen wurden? 80 Prozent aller US-Kreditkartennutzer. Bist du eine von ihnen? So überprüfen Sie. Read More wurde von OpenDNS als Spam markiert und offline genommen, vermutlich als Phishing-Site. Oh, und um ihren Kontostand zu überprüfen, mussten die Nutzer die letzten sechs Ziffern ihrer Sozialversicherungsnummer eingeben - die Ironie war nicht verloren. Dann begann die Website, falsche Informationen zurückzugeben. Zahlreiche Berichte von Benutzern, die völlig falsche Informationen eingegeben haben, haben positive Ergebnisse geliefert und den Benutzer darüber informiert, dass ihre Daten verloren gegangen sind. Und dann tauchte eine Phishing-Seite auf und verschleierte das ohnehin schon trübe Wasser.

Der Kongressabgeordnete Barry Loudermilk fügte dem US-Repräsentantenhaus einen Gesetzesvorschlag hinzu, der den Verbraucherschutz in Bezug auf die Geschäfte der US-Kreditagenturen im Wesentlichen entfremdete. Die Rechnung hat auch versucht, alle Strafschadensersatz zu löschen. Loudermilk erhielt zuvor während des Wahlzyklus 2016 von Equifax 2.000 USD.

Keine Hacking-Gruppe hat bisher Daten veröffentlicht. Wenn sie das tun, können Sie jedoch sicher sein, dass die Daten einen hohen Preis tragen werden.

Gewölbe 7

Es wäre kein Jahr Cybersicherheit ohne einen Eintrag von WikiLeaks. Im März 2017 hat WikiLeaks eine Menge CIA-Dokumente veröffentlicht CIA Hacking & Vault 7: Ihr Leitfaden zur neuesten WikiLeaks-Veröffentlichung CIA Hacking & Vault 7: Ihr Leitfaden zur neuesten WikiLeaks-Veröffentlichung Alle reden über WikiLeaks - schon wieder! Aber die CIA beobachtet dich nicht wirklich über deinen Smart TV, oder? Sicherlich sind die durchgesickerten Dokumente Fälschungen? Oder vielleicht ist es komplizierter. Lesen Sie mehr Bestehend aus 7.818 Webseiten, mit einem weiteren 943 Anhänge. Der ehemalige CIA-Direktor Michael Hayden erklärte, dass die CIA "sich nicht zu Authentizität, Inhalt oder angeblichen Geheimdienstdokumenten äußert".

Andere Beamte, sowohl aktuelle als auch frühere, bestätigten die Echtheit der Dokumente. Andere verglich das CIA Vault 7 Leck zu den NSAs durch Hacker-Tools über The Shadow Brokers. Was hat Vault 7 enthalten? Cyberkriminelle besitzen CIA-Hacking-Tools: Was das für Sie bedeutet Cyberkriminelle besitzen CIA-Hacking-Tools: Was das für Sie bedeutet Die gefährlichste Malware der Central Intelligence Agency, die fast alle drahtlosen Unterhaltungselektronik hacken kann, könnte jetzt in die Hände von Dieben und Terroristen. Was bedeutet das für dich? Weiterlesen

# Vault7 war interessant für Infosec-Leute und insofern erwähnenswert, als es CIA-Inkompetenz zeigte. Aber 8 Monate der Stille nach dem Necking #MediaOps war skizzenhaft und enttäuschend. Ich frage mich, ob zu viele Möchtegern-Streikenden nach der ununterbrochenen Russiagate-Hysterie kalte Füße bekommen haben.

- Caro Kann (@kann_caro) 7. Dezember 2017

Die Dokumente sind im Wesentlichen ein sehr detaillierter Katalog von mächtigen Hacking-Tools und Exploits. In der Fundgrube finden Sie Anleitungen zur Kompromittierung von Skype, WLAN-Netzwerken, PDF-Dokumenten, kommerziellen Antivirenprogrammen, Passwortdiebstahl und vielem mehr.

Cybersecurity-Unternehmen Symantec analysierte die Tools und fand mehrere Beschreibungen, die zu Tools passen, die von einer Gruppe namens Longhorn in Cyberangriffen gegen mindestens 40 verschiedene Ziele in 16 verschiedenen Ländern eingesetzt werden. Die Symantec-Analyse der Entwicklungszeiten für bestimmte Tools und deren Verwendung gegen bestimmte Ziele bestätigte zusätzlich die Authentizität der Inhalte von Vault 7 - und ihre direkte Verbindung zur CIA.

Datenverstöße

Diese fünf Ereignisse waren wahrscheinlich die größten und schockierendsten Enthüllungen des Jahres. Aber sie waren nicht die einzigen großen Ereignisse. Es gab mehrere Datenbrüche mit verblüffenden Zahlen; Die River City Media Dump allein enthalten 1, 4 Milliarden E-Mail-Konten, IP-Adressen, vollständige Namen und mehr 711 Millionen E-Mail-Adressen von Onliner Spambot 711 Millionen E-Mail-Adressen von Onliner Spambot Lesen Sie mehr (und ohne Berücksichtigung, dass RCM selbst eine Schatten sind Gruppe von Spam-Anbietern).

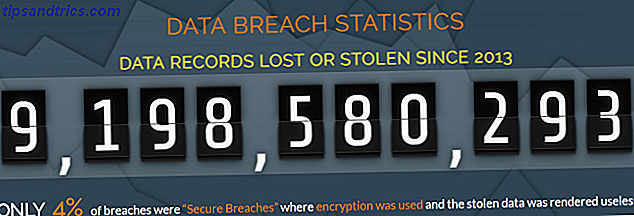

Die unten stehende Zahl ist einfach atemberaubend, stellt aber 56 Prozent der registrierten verlorenen oder gestohlenen Aufzeichnungen dar, seit ich den letzten Bericht zum Jahresende geschrieben habe.

Oder wie wäre es mit dem britischen NHS? Der quälende National Health Service erlitt im März 2017 das schlimmste Datenverstoss-Ereignis. Eine versehentliche Offenlegung enthüllte die privaten medizinischen Daten von 26 Millionen Aufzeichnungen, die für 2600 Gesundheitspraktiken im ganzen Land verantwortlich sind. Oder das sogenannte Big Asian Leak, eine Hacker-Datenbank mit mehr als 1 Milliarde Akten, die von mehreren großen chinesischen Technologieunternehmen gestohlen wurden? Das hat kaum die Nachrichten außerhalb von Asien und Kreisen der Cybersicherheit gebracht.

Wenn Sie mehr über die Häufigkeiten hinter jeder Lücke erfahren möchten, sollten Sie den Breach Level Index durchsuchen. Alternativ ist diese Identity Force-Liste auch umfassend.

Malware und Ransomware

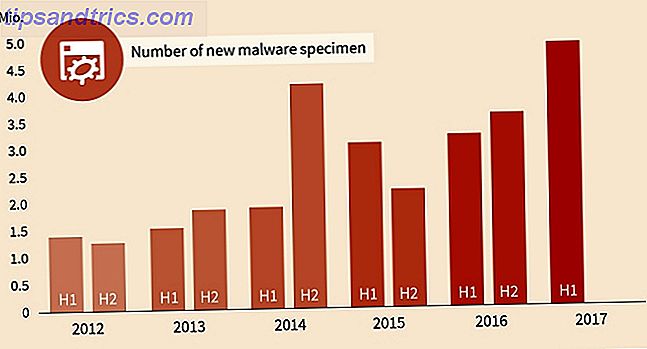

Die kalten Zahlen sind wie folgt: Malware- und Ransomware-Angriffe nehmen ständig zu. Weltweit gibt es auch mehr Malware- und Ransomware-Varianten. Der G-DATA Security Blog schätzt, dass es täglich mehr als 27.000 neue Malware-Exemplare gibt - das sind alle 3, 2 Sekunden. Ihre Halbjahresstudie ergab, dass jedes fünfte Malware-Exemplar im Jahr 2017 erstellt wurde. (Lesen Sie unseren Leitfaden zum Entfernen der meisten von ihnen. Das vollständige Handbuch zur Malware-Entfernung Das vollständige Handbuch zur Malware-Entfernung Malware ist heutzutage überall und beseitigt Malware Ihr System ist ein langwieriger Prozess und erfordert eine Anleitung. Wenn Sie glauben, dass Ihr Computer infiziert ist, ist dies die Anleitung, die Sie benötigen. Lesen Sie mehr!)

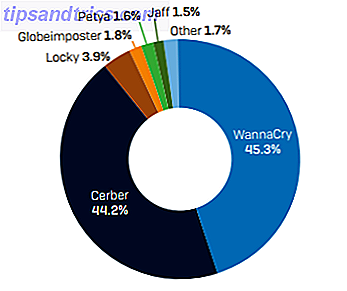

In diesem Jahr hat der zuvor beschriebene WannaCry-Lösegeldwurm die Infektionslandschaft völlig verzerrt. Ein kürzlich erschienener Bericht von Sophos [PDF] hat ausgeführt, dass "Cerber die produktivste Ransomware-Familie war. . . seine Macht wurde für ein paar Monate überschattet. . . als WannaCry den Planeten auf dem Rücken eines Wurms gestürmt hat. "Auch andere Angriffsvektoren wie Malvertising, Phishing und Spam mit bösartigen Anhängen sind deutlich angestiegen.

Andere extrem virulente Stämme, wie Petya / NotPetya / GoldenEye Alles, was Sie über die NotPetya Ransomware wissen müssen Alles, was Sie über die NotPetya Ransomware wissen müssen Eine fiese Form von Ransomware namens NotPetya verbreitet sich derzeit auf der ganzen Welt. Sie haben wahrscheinlich einige Fragen und wir haben definitiv einige Antworten. Read More erhöhte die Ransomware-Angriffsstufe durch Verschlüsseln des Master-Boot-Datensatzes, Erzwingen eines Neustarts, um den Verschlüsselungsprozess zu aktivieren, Ausführen einer falschen CHKDSK-Eingabeaufforderung, um den Prozess zu verschleiern und ein erhebliches Lösegeld für die Entschlüsselung des Systems.

Kryptojacken

Zum Beispiel, eine häufige Malvertising Was ist Malvertising und wie können Sie sich schützen? Was ist Malvertising und wie können Sie sich schützen? Vorsicht: Malvertising ist auf dem Vormarsch und stellt ein erhebliches Online-Sicherheitsrisiko dar. Aber was ist es, warum ist es gefährlich, wo versteckt es sich und wie kann man vor Malvertising sicher sein? Lesen Sie mehr Taktik Was ist Malvertising und wie können Sie sich schützen? Was ist Malvertising und wie können Sie sich schützen? Vorsicht: Malvertising ist auf dem Vormarsch und stellt ein erhebliches Online-Sicherheitsrisiko dar. Aber was ist es, warum ist es gefährlich, wo versteckt es sich und wie kann man vor Malvertising sicher sein? Read More (bekannt als Cryptojacking) leitet den Benutzer auf eine Site um, auf der im Hintergrund ein Cryptocurrency Miner läuft. Sind Websites mit Ihrer CPU für Cryptocurrency Mining? Verwenden Websites Ihre CPU für Cryptocurrency Mining? Online-Werbung ist unpopulär, so hat die berüchtigte Online-Piraterie-Website The Pirate Bay eine Lösung gefunden: Benutze jeden besuchenden PC, um Kryptowährungen zu ernten. Wären Sie glücklich, wenn Ihr PC so entführt würde? Weiterlesen . In einigen Fällen wird das Cryptocurrency Mining-Skript auch nach dem Schließen der betreffenden Registerkarte ausgeführt. Andere Instanzen sperren einfach eine Webseite herunter Seien Sie nicht ein Opfer von Malvertising: Bleiben Sie mit diesen Tipps sicher Seien Sie kein Opfer von Malvertising: Bleiben Sie mit diesen Tipps sicher Ein Grund, warum wir eine zunehmende Verbreitung von Malware auf unseren Computern feststellen ist die Verbesserung der Malware-Bereitstellung. Abgesehen von verstärkten Phishing-Kampagnen haben Sicherheitsforscher einen signifikanten Anstieg der Malvertising-Rate festgestellt. Lesen Sie "Mehr" und geben Sie ahnungslosen Nutzern ein Lösegeld oder erzwingen Sie den Download schädlicher Exploit-Kits auf das Gerät.

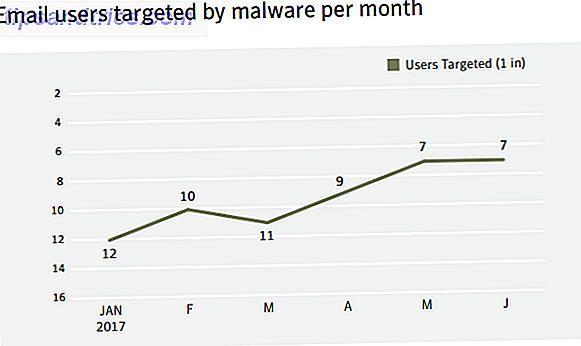

Im 3. Quartal 2017 stellte Kaspersky Lab fest, dass 59, 56 Prozent des weltweiten E-Mail-Verkehrs Spam-Mails waren - 1, 05 Prozent mehr als im vorangegangenen Quartal. Von diesen Spam-Nachrichten schätzt Symantec, dass einer von 359 einen bösartigen Anhang enthält, während E-Mails im Allgemeinen weiterhin die Nummer 1 bei der Bereitstellung von Malware sind.

"Kein anderer Vertriebskanal kommt näher: keine kompromittierten Websites, die Exploit-Kits enthalten, keine Netzwerk-Filesharing-Technologien wie SMB, keine bösartigen Werbekampagnen, die Nutzer dazu verleiten, auf Werbebanner zu klicken. In der Tat ist ein Nutzer fast doppelt so häufig auf Malware durch E-Mails als auf eine bösartige Website gestoßen. "

Privatsphäre und Überwachung

Nicht nur die Menge an Malware, Ransomware, Spam und Ähnlichem hat zugenommen, sondern unsere allgemeine Privatsphäre nimmt in Zeiten zunehmender Überwachung ab. Zum Jahreswechsel haben wir uns noch mit dem kolossalen Yahoo! Datenleck. Ich habe es nicht in diese jährliche Überprüfung aufgenommen, weil die Mehrheit der Informationen im Dezember 2016 angekommen ist - nachdem ich letztes Jahr geschrieben habe, aber wichtig, vor 2017.

Das lange und kurze ist das: Yahoo! Im Laufe des Jahres 2016 kam es zu zahlreichen Datenschutzverletzungen, die zu Milliarden von einzelnen Datensätzen führten. Es war so schlimm, dass es die enorme Yahoo / Verizon-Fusion beinahe zerstört hätte. Allerdings sind die folgenden Statistiken nach Yahoo, aber Pre-Equifax und Wählerregistrierung Leck, so dass im Hinterkopf behalten.

Im Januar 2017 berichtete Pew Research, dass "eine Mehrheit der Amerikaner (64 Prozent) persönlich eine große Datenpanne erlebt hat und relativ große Teile der Öffentlichkeit das Vertrauen in Schlüsselinstitutionen - insbesondere die Bundesregierung und soziale Medien - zum Schutz ihrer persönlichen Daten nicht haben Informationen. "Angesichts der Equiffax-Leck ausgesetzt 145 Millionen Bürger, und die Wählerregistrierung Leck 198 Millionen Datensätze ausgesetzt, ich bin bereit zu wetten, dass Prozentsatz deutlich gestiegen ist.

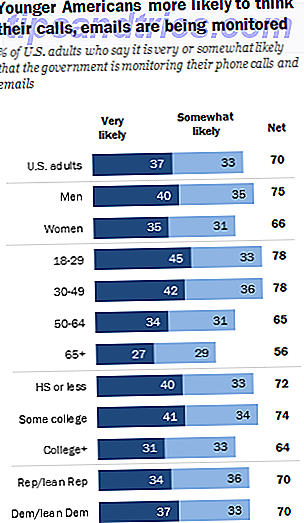

In Bezug auf die Überwachung sagen nur 13 Prozent der US-Öffentlichkeit, es sei "überhaupt nicht wahrscheinlich", dass die Regierung ihre Kommunikation überwacht. Dies, nach der signifikanten Reduzierung der NSA-Metadatenerfassung, erreichen Was können Regierungsbehörden von den Metadaten Ihres Telefons erzählen? Was können Regierungsbehörden von den Metadaten Ihres Telefons erfahren? Lesen Sie mehr, erzählt. Fast 80 Prozent der US-amerikanischen Erwachsenen unter 50 Jahren glauben, dass ihre Kommunikation verfolgt wird. Bei den über 50-Jährigen sinkt diese Zahl jedoch auf rund 60 Prozent.

Phishing

Hier ist es, die gute Nachricht, die Sie erwarten. Die Gesamtzahl der Phishing-Seiten ist von einem Höchstwert von über 450.000 im zweiten Quartal 2016 auf rund 145.000 im zweiten Quartal 2017 gesunken.

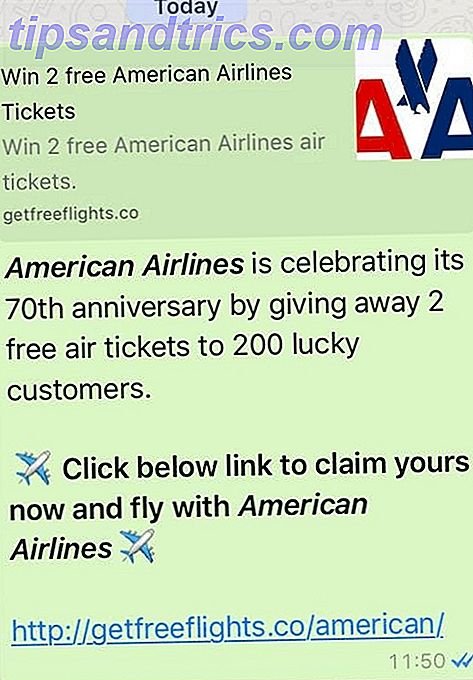

Nicht so schnell! Die Gesamtzahl der Phishing- Websites ist deutlich zurückgegangen, aber die Anzahl der Phishing-Methoden hat zugenommen. Anstatt einfach nur geködete E-Mails zu verwenden, verbreiten Übeltäter ihre bösartigen Arme über Instant Messenger und andere Kommunikationsplattformen.

Gefälschte Flugtickets, Supermarkt-Gutschein-Scams, kostenlose Kaffee, Möbel, Kinokarten und mehr wurden auf WhatsApp, SnapChat und anderen Instant-Messenger vorgestellt.

Wir freuen uns auf 2018

An diesem Punkt denkst du wahrscheinlich "Bitte, lass es einfach ausklingen." Nun, du hast Glück! Sie haben das Ende dieses gründlichen, aber völlig durchlöcherten Cybersecurity-Berichts 2017 erreicht. Zusammenfassend: Je mehr Bedrohungen zunehmen, desto schlimmer ist ihr Schaden, desto mehr kosten sie und sie haben weitere Auswirkungen.

Sich im Internet sicher zu fühlen, ist nicht ganz einfach. Aber es muss auch keine lästige Pflicht sein. Zwischen jedem Angriff gibt es einen einzigen Verkettungsfaktor. Erraten? Das ist richtig: Es ist der menschliche Faktor. Die Ausbildung zu grundlegenden Cybersicherheitsfähigkeiten mildert eine phänomenale Menge potenzieller Probleme.

Datenschutz und Sicherheit sind ein Gedanke, der sich langsam in Richtung 2018 entwickelt. Technologie schafft unermessliche Bequemlichkeit, aber die Kosten sind schwer wieder einzubringen, wenn sie einmal verloren sind. Die Bürger suchen zunehmend nach neuen Lösungen zum Schutz ihrer Privatsphäre. Oder zumindest die Verwaltung der Daten, die sie aufgeben. Data Leveraging-Lösungen gewinnen zunehmend an Bedeutung und zielen darauf ab, den Nutzern als Datenerzeuger Strom zurückzugeben. Mehrere Blockchain-Startups werden 2018 und danach mutige Versuche unternehmen, um dieses Ziel zu erreichen. (Ebenso wie diejenigen, die unsere Beziehungen zu Kreditagenturen ändern werden) 3 Blockchain Credit Agency Unsere Beziehung mit Geld verändern 3 Blockchain Credit Agency Unsere Beziehung mit Geld verändern Credit-Agenturen sind Relikte der Vergangenheit, Dinosaurier anfällig für Missbrauch, Betrug und Identitätsdiebstahl. Es ist an der Zeit, über die Technologie zu sprechen, die einen weiteren Verlust von Daten im Equifax-Stil verhindert: blockchain. Lesen Sie auch mehr.)

Bildung, Bildung, Erziehung

Aber in Wirklichkeit müssen wir akzeptieren, dass die Privatsphäre, wie wir es einmal kannten, längst vorbei ist. Internet-Überwachung vermeiden: Der vollständige Leitfaden Internet-Überwachung vermeiden: Der vollständige Leitfaden Die Internet-Überwachung ist weiterhin ein heißes Thema es ist so eine große Sache, wer dahinter steckt, ob du es komplett vermeiden kannst und mehr. Weiterlesen . Jeder Internetnutzer sitzt auf einem Berg aggregierter Daten. Das Internet (und damit Big Data) entwickelte sich schneller als andere weltumspannende Technologien. Leider geraten Benutzer in den Sumpf.

Wie der Verschlüsselungsguru Bruce Schneier sagt: "Menschen testen ihr Essen nicht auf Krankheitserreger oder ihre Fluggesellschaften aus Sicherheitsgründen. Die Regierung tut es. Aber die Regierung hat es versäumt, Verbraucher vor Internetfirmen und Social-Media-Giganten zu schützen. Aber das wird sich herumsprechen. Der einzige effektive Weg, große Unternehmen zu kontrollieren, ist eine große Regierung. "

Es ist nicht zu spät, sich selbst und seine Umgebung zu erziehen. Es wird fast sicher einen Unterschied machen. Und Sie müssen nicht Tausende von Dollars ausgeben, um sicher zu sein, aber es könnte Sie auf der ganzen Linie retten. Ein guter Startpunkt ist unser Leitfaden zur Verbesserung Ihrer Online-Sicherheit.

Waren Sie 2017 von einer Sicherheitsverletzung betroffen? Erzähl uns in den Kommentaren.

![Erstellen eines benutzerdefinierten Splash-Image für Grub 2 [Linux]](https://www.tipsandtrics.com/img/linux/593/how-create-custom-splash-image.jpeg)