Sicherheit ist ein wichtiges Thema in der heutigen hochtechnologischen Welt. Mit all den Sicherheitsnachrichten, die fast täglich auftauchen, kann der Versuch, sich Ihrer Entscheidungen bewusst zu sein, einen großen Unterschied machen. Linux wird oft als das sicherste Betriebssystem angepriesen, das Sie in die Finger bekommen, aber ist dieser Ruf verdient?

Werfen wir einen Blick auf verschiedene Aspekte der Linux-Sicherheit.

Sicherheitspraktiken von Verteilern

Für eine kurze Zeit im Februar 2016 wurden einige Links auf der Download-Seite von Linux Mint auf ein geändertes Installations-Image umgeleitet, das eine Hintertür enthielt. Seither sind die Betreiber von Linux Mint wegen schlechter Sicherheitsvorkehrungen sowohl auf ihren eigenen Servern als auch im Linux-Ökosystem angegriffen worden (zum Beispiel haben sie ihre eigenen Sicherheitsberichte nicht veröffentlicht). Nicht alle Distributionen sind gleich und das gilt auch für die Sicherheit.

Dies ist zwar äußerst selten, zeigt aber, dass Angreifer auf Linux abzielen und dass solche Exploits möglich sind. Den Überblick über die neuesten Sicherheitsnachrichten zu behalten, ist sehr wichtig, egal welche Plattform Sie verwenden.

Malware

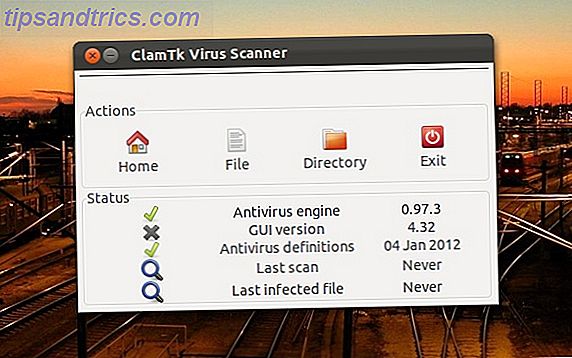

Eine der größten Sorgen in den Köpfen vieler Menschen ist Malware. Dazu gehören Dinge wie Viren, Spyware, Würmer und so weiter. All diese Malware hat eines gemeinsam: Sie muss Code ausführen, um zu funktionieren. Zum Glück gibt es für Linux kaum Malware im Vergleich zu Windows und sogar Mac OS X. Auf Wikipedia ist eine Teilliste der am häufigsten vorkommenden Malware für Linux nur etwa 54 Elemente lang.

Die Tatsache, dass die Liste länger als Null ist, beweist jedoch, dass Linux nicht undurchdringlich ist. Die Tatsache, dass die Liste relativ kurz ist, beruht auf ein paar verschiedenen Faktoren, darunter:

- Es gibt relativ wenige Linux-Desktop-Benutzer, und Linux-Server-Administratoren wissen normalerweise, wie sie ihren Server sichern.

- Windows-Viren können unter Linux nicht ausgeführt werden (außer sie haben die Hilfe von WINE).

- Es gibt ein fantastisches Berechtigungssystem, um Schäden durch Malware zu minimieren.

Obwohl das Risiko, dass Linux-Viren Schaden anrichten, gering ist, gibt es Antiviren-Clients (wie Clam Antivirus Control Virus Scans von der Kommandozeile mit Clam Antivirus [Linux] Control Virus Scans von der Kommandozeile mit Clam Antivirus [Linux] Es gibt Ein paar Möglichkeiten, wie Sie Clam Antivirus für zahlreiche Zwecke nutzen können: Erstens gibt es ein Frontend für Clam Antivirus, mit dem Sie Aufgaben grafisch ausführen können (es heißt Clamtk ... Read More), das Sie für Linux bekommen können. Der Clou ist, dass diese hauptsächlich dazu verwendet werden, nach Windows-Viren zu suchen. Die Idee ist, dass Daten, die durch Ihr Linux-System laufen, nach Viren durchsucht werden können, so dass andere Windows-Benutzer, die diese Daten möglicherweise erhalten, nicht infiziert werden. Betrachten Sie es als öffentlichen Dienst.

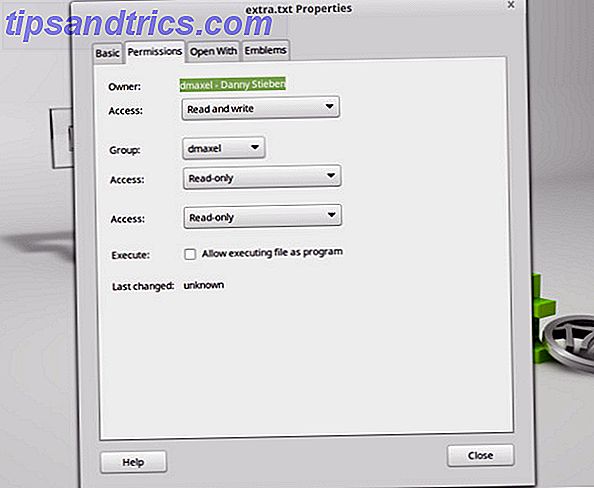

Berechtigungen Save the Day

Warte, was ist das oben erwähnte Berechtigungssystem? Dateien gehören Benutzern und Gruppen. Es gibt drei Berechtigungsstufen: Berechtigungen für den Besitzer, Berechtigungen für die Besitzergruppe und Berechtigungen für alle anderen Benutzer. Die möglichen Optionen für jede Ebene sind Lese-, Schreib- und Ausführungsberechtigungen oder eine beliebige Kombination davon. So kann beispielsweise der Eigentümerbenutzer vollständige Berechtigungen haben, die Gruppe kann Leseberechtigungen haben und alle anderen Benutzer können überhaupt keine Berechtigungen haben.

Wenn Malware jemals ausgeführt wird, wird sie höchstwahrscheinlich mit den Berechtigungen Ihres Benutzers ausgeführt, sodass der Schaden zwar lokalisiert wird, aber nicht das gesamte System ausfällt. Warum? Die systembezogenen Dateien gehören dem Benutzer "root". Aus diesem Grund wird empfohlen, das Root-Konto What Is SU zu verwenden. Warum ist es wichtig, Linux effektiv zu nutzen? Was ist SU? Warum ist es wichtig, Linux effektiv zu nutzen? Das Linux-SU- oder root-Benutzerkonto ist ein leistungsstarkes Tool, das hilfreich sein kann, wenn es richtig verwendet wird, oder verheerend, wenn es rücksichtslos verwendet wird. Schauen wir uns an, warum Sie bei der Verwendung von SU verantwortlich sein sollten. Lesen Sie mehr (oder Sudo) so wenig wie möglich, um das Risiko zu vermeiden, Malware als root auszuführen. Denn wenn das passiert, wird es definitiv dein gesamtes System auslöschen (wenn die Malware dafür geschrieben wurde).

Firewall

Eine Firewall ist jedoch immer noch extrem wichtig. Linux ist nicht anders als die anderen Betriebssysteme, wenn es um Netzwerke geht - ohne Software, um die Ports zu steuern, kann sich irgendetwas von der Außenwelt mit Ihrem Computer verbinden und Chaos verursachen. Als Desktop-Benutzer ist Gufw, ein grafisches Tool für die UFW-Firewall, das schnellste und einfachste Tool, um sicherzustellen, dass eine Firewall aktiviert ist. Es ist eine sehr einfache Sache, die Sie tun können, um sich vor Angriffen zu schützen.

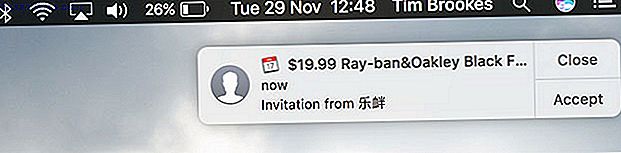

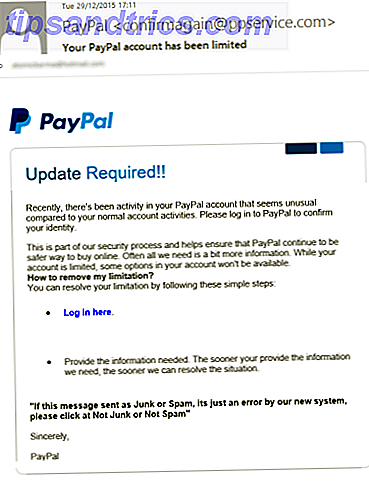

Phishing

Als nächstes Phishing. Ich bin der Meinung, dass dies tatsächlich eine größere Bedrohung als Malware darstellt, weil es jedem passieren kann und viel schwieriger zu verhindern ist. Und es gibt immer noch nichts, was Ihre Wahl des Betriebssystems tun kann, um Sie vor Phishing-Angriffen zu schützen. Die einzige Möglichkeit, sich wirklich vor Phishing-Attacken zu schützen (abgesehen davon, sie proaktiv zu identifizieren) Wie man eine Phishing-E-Mail erkennt Wie man eine Phishing-E-Mail erkennt Phishing-E-Mail ist schwer! Betrüger geben sich als PayPal oder Amazon aus und versuchen, Ihr Passwort zu stehlen Kreditkarteninformationen, sind ihre Täuschung fast perfekt. Wir zeigen Ihnen, wie Sie den Betrug erkennen. Lesen Sie mehr) ist von dem Internet vollständig zu trennen. Aber wir wissen, dass das Internet einfach zu gut ist, um das zu wollen.

Software installieren

Es besteht auch ein damit verbundenes Risiko - die Installation von Malware zu betrügen. Wenn Sie neu bei Linux sind und nachsehen, wie Sie ein bestimmtes Programm installieren, erhalten Sie möglicherweise Links zum Herunterladen von Paketen, die am Ende modifizierte oder völlig andere Software enthalten als gewünscht. Sobald Sie es installiert haben, sind Sie ziemlich geschraubt.

Denken Sie daran, zu überprüfen, was Sie suchen, und versuchen Sie immer, Software aus den offiziellen Repositories zu installieren, wann immer dies möglich ist. Und wenn Sie Software von einem PPA installieren, was ist ein Ubuntu PPA & Warum sollte ich einen verwenden? [Technologie erklärt] Was ist ein Ubuntu PPA & Warum sollte ich einen verwenden? [Technology Explained] Lesen Sie mehr, stellen Sie sicher, dass es offiziell von den Entwicklern und vertrauenswürdig ist.

Keine magische Pille

Nach all dem ist Linux tatsächlich sicherer? Ja, und ziemlich objektiv. Es ist jedoch immer noch nicht kugelsicher und kann Sie nicht vor allem schützen. Wenn also die Sicherheit im Vordergrund steht, sollten Sie Linux unbedingt eine Chance geben. Denken Sie daran, weiterhin offen für Sicherheitsbedrohungen zu bleiben, da sie immer noch existieren.

Was tun Sie alles, um Ihr Linux-System zu sichern? Lass es uns in den Kommentaren wissen!

Bildnachweis: Pinguin mit einem Gewehr von 3Dalia über Shutterstock

![Grouvi ist die neue WhatsApp für themenbezogene Chats [iPhone 6 Giveaway]](https://www.tipsandtrics.com/img/iphone-ipad/619/grouvi-is-new-whatsapp.jpg)