Eine erfolgreiche Phishing-Attacke verwendet Tricks, um unwissende Verdächtige dazu zu bringen, persönliche Details preiszugeben oder auf einen bösartigen Link zu klicken. Die Komplexität von Phishing-Angriffen hat sich im Laufe der Jahre ebenfalls stark entwickelt. Und während die einfache E-Mail mit einem gefälschten Firmenlogo immer noch funktioniert, werden Betrüger größere Anstrengungen unternehmen, um ihre Betrügereien zu implementieren.

Das neueste Spiel des Phishing-Scammer-Buchs ist die URL-Spoof - eine Look-alike-URL, die sich als vertrauenswürdig erweist. Aber wie macht ein Betrüger seine URL gleich? Und wie kannst du vermeiden, erwischt zu werden? Lass uns einen Blick darauf werfen.

Internationale Domain-Namen: Eine sehr kurze Geschichte

Um zu verstehen, wie ein Betrüger eine URL spoofiert, müssen Sie ein wenig mehr darüber verstehen, wie Domainnamen funktionieren.

Bis 2009 konnten URLs nur die lateinischen Buchstaben a bis z enthalten, ohne Akzente, Glyphen oder andere Symbole. Die Internet Corporation für zugewiesene Namen und Nummern (ICANN), eine Non-Profit-Organisation, die lebenswichtige Datenbanken hält Welche URL Domain Extensions stehen und warum sie benötigt werden Welche URL Domain Extensions stehen und warum sie benötigt werden Es gibt noch viel mehr im Internet das sind nur .com, .org und .net sites. Die Welt der Top-Level-Domains ist vor einigen Jahren explodiert. Aber was ist eine TLD? Lass es uns herausfinden. Read More intrinsisch für das Funktionieren des Internets, änderte dieses System. Internetnutzer konnten nun URLs mit einer großen Auswahl alternativer Skripts, einschließlich Griechisch, Kyrillisch und Chinesisch, sowie lateinische Zeichen mit Akzenten und mehr erfassen.

Es gibt einen guten Grund für diese Änderung. Wenn das Internet expandiert, ändern sich auch die demografischen Merkmale des Benutzers. Zum Beispiel ist die Zahl der Internetnutzer in Nordamerika von 2009 bis 2017 von 259 Millionen auf 320 Millionen gestiegen, ein Anstieg um 23 Prozent. Gleichzeitig stieg die Zahl der Internetnutzer in Asien von 790 Millionen auf 1, 938 Milliarden, ein Anstieg von 145 Prozent.

Während der nordamerikanische Markt und ein großer Teil des europäischen Marktes in Richtung Sättigung gehen, kommt der Rest der Welt gerade erst online, und es sind diese Sprachen und Alphabete, die die Richtung des Internets bestimmen.

Skripts URL-Spoofing zulassen

Die Einführung einer breiten Palette von neuen Skripten für die Registrierung der URL-Domain war ein neuer Angriffsweg für Betrüger. Auch bekannt als Homo-Domainnamen-Angriff registrieren Betrüger URLs mit nicht-lateinischen Zeichen, die genau so aussehen wie ihre regulären Gegenstücke.

Lassen Sie uns die makeuseof.com-URL als Beispiel verwenden. Die reguläre URL verwendet lateinische Standardzeichen. Aber wir können einige unglaublich subtile Änderungen an der URL vornehmen, indem wir nicht standardisierte Zeichen verwenden. Tatsächlich ist makeuseof.com diesmal völlig anders geschrieben. Wie?

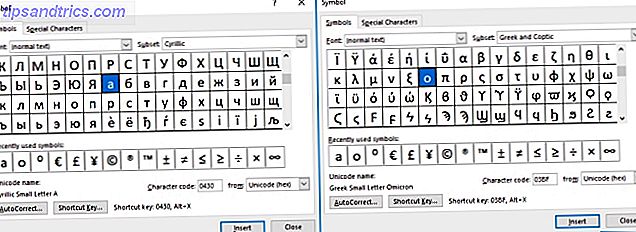

Ich ersetze das lateinische "a" (U + 0041, die Unicode-Kennung des Zeichens) durch ein "a" (U + 0430) aus dem kyrillischen Alphabet und das lateinische "o" (U + 006F) durch das kleine Omicron (U + 03BF) aus dem griechischen Alphabet. Beachten Sie den Unterschied? Natürlich nicht. Und genau deshalb funktioniert das URL-Spoofing. Die Einführung homographischer (visuell ähnlicher) Buchstaben in die ursprüngliche URL ermöglicht es potenziellen Betrügern, die URL von makeuseof.com zu registrieren.

Kombinieren Sie die gefälschte URL mit einem gestohlenen HTTPS-Zertifikat, und ein Betrüger kann die Website, auf der Sie diesen Artikel lesen, imitieren (warten Sie ... ist das die richtige Website?).

Andere Varianten

Die makeuseof.com-URL ist ein hervorragendes Beispiel, da sie zwei homographische Zeichen enthält. Zu anderen Zeiten ersetzen Betrüger ähnliche Buchstaben, die auch Akzente, Glyphen, diakritische Zeichen und mehr enthalten. Lassen Sie uns die URL von makeuseof.com erneut verwenden, aber diesmal mit einer größeren Auswahl an Ersatzzeichen.

Um den Punkt zu verdeutlichen, habe ich im obigen Beispiel einige ziemlich offensichtliche Charaktermodifikationen eingefügt. So sieht unsere gefälschte URL auch in der Google Chrome Omnibox aus.

![]()

Steht raus, oder? Wenn die URL als Link in einer E-Mail angezeigt wird, können einige Nutzer den Unterschied nicht erkennen. Dasselbe gilt für die Statusleiste des Browsers, in der eine Vorschau der URL angezeigt wird, auf die Sie gerade klicken. Es ist klein und etwas außerhalb der Sichtweite, sodass Sie möglicherweise keine URL mit subtileren Unterschieden bemerken, als in unserem Beispiel.

Punycode

Sie müssen kein Opfer werden. Einige moderne Browser unternehmen bereits Schritte, um Benutzer daran zu hindern, URL-ähnliche Websites zu besuchen. Chrome, Safari, Opera und Microsoft Edge haben alle Schutzmaßnahmen ergriffen.

Brian Krebs 'Seite hat ein großartiges Beispiel für diese Abmilderungstaktik, bei der eine unauffällige, aber gefälschte Version von ca.com tatsächlich zu xn--80a7a.com auflöst.

Diese Übersetzung ist als "Punycode" bekannt, und viele Browser verwenden dieses spezielle Verschlüsselungsformat, um einen direkten Schutz vor Homograph-Phishing-Angriffen zu bieten. Punycode sperrt den Browser-Zeichensatz im Wesentlichen zu einem Basis-ASCII-Satz, der az, AZ und 0-9 enthält (auch bekannt als die LDH-Regel für L etter, D igits, H phen).

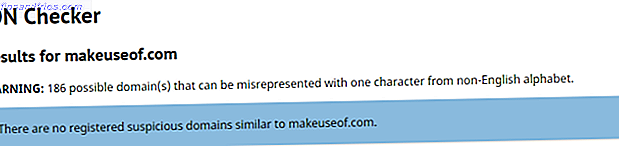

Möchten Sie sehen, wie sich Ihre Website gestaltet? Sehen Sie sich diesen Domain Checker an, den Hold Security entwickelt hat. Fügen Sie Ihre Domain und die entsprechende Top-Level-Domain (z. B. .com oder .org) in die Suche ein, und schon können Sie loslegen. Glücklicherweise gibt es keine makeuseof.com-Imitatoren im Internet - aber es gibt 186 mögliche Varianten, wenn jemand die Seite nachahmen möchte.

Typosquatting

Internationalisierte Domain-Homograph Phishing-Attacken sind nicht so neu. Sie gewinnen an Bekanntheit, weil Betrüger ihr verfügbares Toolset besser nutzen. Der Homograph-Angriff ist eigentlich sehr ähnlich zu einem anderen Domain-Phishing-Betrug: Typosquatting Wie Sie sich vor diesen 8 Social Engineering-Angriffe schützen So schützen Sie sich vor diesen 8 Social Engineering-Angriffe Welche Social-Engineering-Techniken würde ein Hacker verwenden und wie würden Sie sich vor ihnen schützen ? Werfen wir einen Blick auf einige der gängigsten Angriffsmethoden. Weiterlesen .

Typosquatting ist die Praxis, eine Vielzahl häufig falsch geschriebener Domainnamen zu registrieren und schädliche Inhalte oder ein gefälschtes Login-Portal für ahnungslose Benutzer zu hosten. Zum Beispiel, wie oft haben Sie schon schnell "Amozon" oder "Facebok" getippt? Tatsächlich sind größere Seiten wie diese manchmal für Rechtschreibfehler verantwortlich und Sie werden am richtigen Ort landen ... meistens. Sie sollten jedoch wachsam bleiben.

Sicher bleiben und Spoofed URLs vermeiden

Das Auffinden einer manipulierten oder manipulierten URL hat ihre eigenen Schwierigkeiten. Darüber hinaus, wenn die schädliche URL ein "legitimes" HTTPS-Zertifikat hat Was ist ein Website-Sicherheitszertifikat und warum sollten Sie sich darum kümmern? Was ist ein Website-Sicherheitszertifikat und warum sollten Sie sich darum kümmern? Lesen Sie mehr, es macht die Erkennung etwas schwieriger. Aber du musst nicht alleine kämpfen.

Wie bereits erwähnt, versucht Ihr Browser, dieses Problem bereits zu beheben, indem er alle URLs dazu zwingt, Punycode einzuhalten. Außerhalb des Browsers fliegst du jedoch mehr oder weniger alleine - aber hier sind ein paar Tipps.

- E-Mails : Klicken Sie nicht auf Links in E-Mails. Sie sollten immer überprüfen, wo der Link, den Sie über den Klick haben, Sie mitnimmt, auch wenn es von jemandem stammt, dem Sie vertrauen.

- E-Mail-Client : Abhängig von Ihrem E-Mail-Client haben Sie möglicherweise die Möglichkeit, Links in eingehenden E-Mails vollständig zu deaktivieren. Alternativ, erhöhen Sie die Junk-Filter-Ebene Wie vermeidet man Outlook Junk-Mail und E-Mail-Clutter Wie vermeidet man Outlook-Junk-Mail und E-Mail-Clutter Wenn Sie Schwierigkeiten haben, durch Ihre E-Mails zu bekommen, werden Sie diese Outlook-Funktionen lieben. Sie können Ihnen helfen, alle eingehenden E-Mails zu filtern und zu priorisieren. Lesen Sie mehr entfernt eine erhebliche Menge an eingehenden bösartigen E-Mails.

- Link-Check : Verwenden Sie einen Link-Checker, wenn Sie sich nicht sicher sind. Zum Beispiel erhalten Sie einen verdächtigen Link per E-Mail. Anstatt es anzuklicken, kopiere es und füge es in einen dieser Fünfer-Links-Checker ein, um es zu validieren. 5 Schnelle Seiten, die dich überprüfen lassen, ob Links sicher sind 5 Schnelle Seiten, die es dir erlauben zu überprüfen, ob Links sicher sind Wenn du einen Link erhältst, solltest du Überprüfen Sie, ob es sich nicht um eine Malware-Quelle oder eine Front für Phishing handelt. Diese Links können Ihnen dabei helfen. Weiterlesen . Das Gleiche gilt für Ihre Social-Media-Konten.

- Soziale Medien: Klicken Sie nicht wie bei Ihrer E-Mail auf einen Link, der in Ihrem Feed angezeigt wird.

- Browser: Halten Sie Ihren Browser auf dem neuesten Stand. Ein Update auf Chrome und Firefox im Jahr 2017 veränderte plötzlich den Punycode-Encoding-Prozess und machte beide Browser zeitweise anfällig für einen Homograph-Angriff.

Und, wie immer, Aufklärung über die unzähligen Sicherheitsbedrohungen, mit denen wir online konfrontiert werden 6 Kostenlose Cybersicherheitskurse, die Sie sicher im Internet halten 6 Kostenlose Cybersicherheitskurse, die Sie sicher online halten Machen Sie sich über Online-Sicherheit Gedanken? Verwirrt über Identitätsdiebstahl, Verschlüsselung und wie sicher es ist, online einzukaufen? Wir haben eine Liste von 6 kostenlosen Cybersicherheitskursen zusammengestellt, die alles erklären werden, was Sie heute tun können! Read More ist die beste Abschwächungstaktik von allen. Sobald Sie beginnen, einige der offensichtlichsten bösartigen Online-Aktivitäten zu bemerken, die um Sie herum stattfinden, arbeiten Sie sofort viel sicherer .