Ob Sie als Teil eines Neujahrsvorsatzes versuchen, Ihr Leben zu verändern, oder ob Sie von Ihrer Sommerpause nach Hause kommen, aus Angst, wieder zur Arbeit zu gehen, oder Sie suchen nur nach einem interessanten Bereich Der Einstieg in eine neue Karriere kann einschüchternd und schwierig sein.

Natürlich müssen Sie mit der Forschung beginnen, und hier kommen wir ins Spiel. Karrierewechsel ist nie einfach. Möchten Sie Ihre Jobs wechseln? 5 Tools, die Ihnen helfen, eine neue Karriere neu zu erfinden wollen Jobs wechseln? 5 Tools, die Ihnen dabei helfen, eine neue Karriere zu erfinden Die richtige Karriere zu finden, ist mit Online-Tools und Karriereberatern einfacher. Aber um Ihren Traumberuf wirklich zu verstehen, müssen Sie tiefer eintauchen und selbst entscheiden, ob dieser Job zu Ihnen passt. Lesen Sie weiter, deshalb haben wir eine handliche Liste von Ressourcen zusammengestellt, die Ihnen helfen sollen, die Informationssicherheitsrolle, die Sie gesucht haben, zu finden und zu gewinnen. Obwohl wir das Folgende auf eine methodische Art und Weise dargestellt haben (Sie können jeden Abschnitt durcharbeiten, um Ihre Fähigkeiten und Kenntnisse zu entwickeln), denken Sie, dass dies nicht der einzige Weg ist, diesen Beitrag zu verwenden. Wir würden begeistert sein, wenn Sie es mit einem Lesezeichen versehen und bei Bedarf darauf verweisen würden.

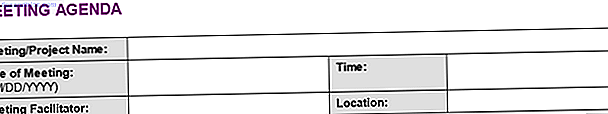

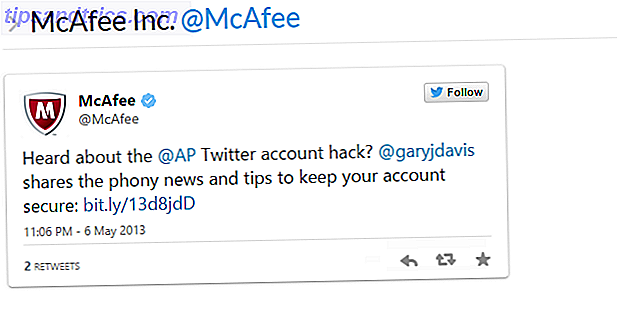

Beschleunigen Sie Ihre Informationssicherheit Wissen mit Twitter

Sie wissen wahrscheinlich, dass Informationssicherheit über viel mehr als die Schaffung von unvergesslichen und unzerbrechlichen Passwörtern ist. Wie man ein sicheres Passwort erstellt, das man sich wirklich merken kann Wie man ein sicheres Passwort erstellt, das man sich wirklich merken kann Passwörter sind ein schwieriges Biest. Sie möchten ein Passwort, an das Sie sich erinnern können, aber Sie möchten auch sicherstellen, dass es sicher ist. Wie findest du das Gleichgewicht? Weiterlesen . Aber wie viel weißt du wirklich?

Bevor Sie sich einem Job zuwenden, unabhängig davon, ob Sie bereits in diesem Bereich geschult sind, müssen Sie sicherstellen, dass Sie über aktuelle Themen und Trends auf dem Laufenden sind. Eine Möglichkeit, dass Sie dies in nur einem Tag tun können, ist sicherzustellen, dass Sie unsere Lieblings-Computer-Sicherheitsexperten auf Twitter folgen Bleiben Sie sicher Online: Folgen Sie 10 Computer-Sicherheitsexperten auf Twitter Bleiben Sie sicher Online: Folgen Sie 10 Computer-Sicherheitsexperten auf Twitter Es gibt einfache Schritte, die Sie ergreifen können, um sich online zu schützen. Verwenden Sie eine Firewall und eine Antivirus-Software, erstellen Sie sichere Passwörter und lassen Sie Ihre Geräte nicht unbeaufsichtigt; Das sind absolute Muss. Darüber hinaus kommt es ... Lesen Sie mehr - eine Liste, die Symantec, Kaspersky und sogar Datensicherheit Guru Bruce Schneier Sicherheitsexperte Bruce Schneier über Passwörter, Datenschutz und Vertrauen Sicherheitsexperte Bruce Schneier über Passwörter, Datenschutz und Vertrauen Erfahren Sie mehr über Sicherheit und Privatsphäre in unserem Interview mit Sicherheitsexperte Bruce Schneier. Weiterlesen . Nur ein paar Stunden, in denen Sie diese Accounts lesen, werden Sie auf dem Laufenden halten und Ihnen die Links liefern, die Sie brauchen.

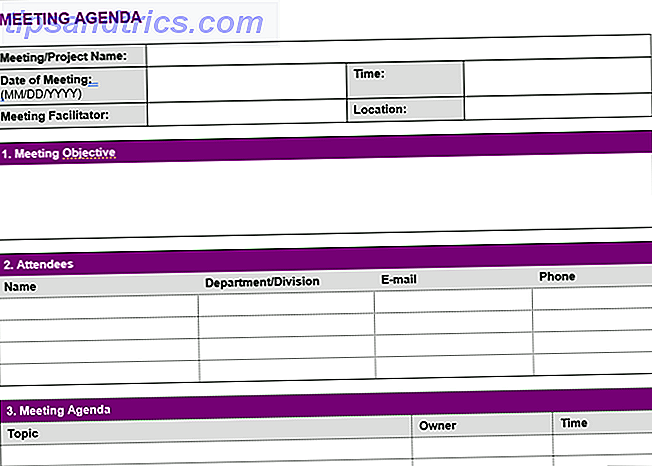

Erhalten Sie Informationssicherheit Zertifizierung und Training

Ein sicherer Weg, um Ihren Lebenslauf über die Sammlung von anderen von neubewussten Informationssicherheitsbewerbern zu erhalten, ist, sich zertifizieren zu lassen. Dies kann entweder durch Besuch einer örtlichen Universität oder eines örtlichen Berufsbildungszentrums oder online über das SANS-Institut (www.sans.org) oder ISACA geschehen, wo Sie eine Reihe von Kursen finden, die Sie anbieten können das Training, das benötigt wird, um Certified Information Security Manager zu werden.

Der Beitritt zu ISACA kann Ihnen Zugang zu einer Reihe von Informationssicherheitszertifikaten verschaffen, aber Sie sollten nicht die Leistungsfähigkeit von kostenlosen Kursen übersehen. Wenn Sie für einige Zeit nicht trainiert haben und keine Wellen in Ihren persönlichen Finanzen schlagen wollen, kann das Finden von kostenlosen Informationssicherheits-Kursen, um Ihnen eine gute Grundlage in dem Thema zu geben, Sie auf den Weg des weiteren Studiums bringen, vielleicht mit SANS oder ISACA oder Ihr örtliches Bildungszentrum.

Cory Doctorow ist der Leitfaden für diesen kostenlosen Cybersicherheitskurs von der Open University.

Lesen Sie regelmäßig über Informationssicherheit

Es ist zwar eine gute Idee, diese Twitter-Accounts, die wir zuvor geteilt haben, regelmäßig zu überprüfen, andere Ressourcen zu finden und sie täglich oder zumindest wöchentlich zu lesen. Unsere eigene Sicherheitsabteilung mischt aktuelle Sicherheit mit wichtigen Sicherheitshinweisen, aber wir tun Ihnen einen schlechten Dienst, indem Sie vorschlagen, dass Sie keine anderen Seiten lesen!

Die beste Möglichkeit, regelmäßig über jedes Thema zu lesen, ist die Verwendung eines mobilen Newsreaders wie Feedly (so gut, dass wir einen Leitfaden darüber verfasst haben). Inoffizieller Guide To Feedly: Besser als Google Reader Inoffizieller Guide zu Feedly: Besser als Google Reader Do Sie hungern nach dem besten Desktop- und mobilen RSS-Reader, den es jemals gab, sowohl für die Hungrigen als auch die Hoffnungsvollen, die Feedly zufrieden stellt (Read More) oder Flipboard. Abonnieren Sie die Websites, die sich mit den gesuchten Themen befassen, und überprüfen Sie diese Feeds von Zeit zu Zeit, während Sie etwas ziemlich Langweiliges tun (ein heißes Getränk machen, auf einen Bus oder einen Zug warten, so etwas). Verwenden Sie ein Lesezeichen-Tool wie Instapaper oder Pocket, um die Links zu speichern, um später zu lesen, wenn das Lesen auf Ihrem Smartphone zu schwierig ist.

Verwenden Sie Google auch, um nach Unternehmensrichtlinien zur Informationssicherheit zu suchen, um zu beurteilen, wie Unternehmen Vorfälle behandeln, was sie von ihren Nutzern erwarten usw.

Spielen Sie mit Antivirus, Firewalls und vielleicht sogar Malware

Es gibt keinen Informationssicherheitsexperten, der es wert ist, eine Antivirenanwendung, eine Firewall oder eine Internetsicherheitssuite installieren und einrichten zu können. Verbringe Zeit mit kostenlosen Firewalls, Antiviren- und Anti-Malware-Tools 3 Kostenlose Echtzeit-Malware-Schutz- und Entfernungstools 3 Kostenlose Echtzeit-Malware-Schutz- und Entfernungstools Wenn du erkennst, dass deine Browsing- und Download-Gewohnheiten dich einem hohen Risiko des Fangens berauben Malware sollten Sie sich bemühen, in Echtzeit vor diesen Bedrohungen geschützt zu sein. Ein Anti-Virus-Tool ist ... Lesen Sie mehr, um sich mit ihnen vertraut zu machen, wie sie funktionieren und wie sie deaktiviert werden können.

Wenn Sie sich besonders wagemutig fühlen, verwenden Sie eine virtuelle Maschine auf Ihrem Computer, um eine Testumgebung einzurichten, in der Sie einen virtuellen Computer mit Malware "infizieren" können (die wir aus Sicherheitsgründen hier nicht verlinken!) Und ausgeben Zeit, die mit den Konsequenzen vor dem Entfernen beschäftigt ist.

Sich dieser Art von praktischem Umgang mit Informationssicherheitsproblemen zu widmen, kann sich als nützlich erweisen. Sie können auch erlauben, dass Ihre Freunde und Familie Sie anrufen, wenn sie Probleme haben, aber Vorsicht: Dies kann bald ein Albatros werden, besonders wenn Sie zehn Stunden in einem neuen Informationssicherheitsjob arbeiten.

Apropos ...

Den wichtigen Informationssicherheitsjob finden

Sie sind sicherer in Bezug auf Ihre Fähigkeiten und Kenntnisse im Bereich der Informationssicherheit. Nun, nur Sie wissen, wo Sie gerne arbeiten, welche Art von Pendler zu Ihren Umständen passt, deshalb hängt die Aufgabe, einen Job zu finden, wirklich davon ab, was passt.

Natürlich sollten Sie zunächst bei Google nachsehen, wo eine einfache Suche nach "Informationssicherheitsjobs" sowohl die aktuell zu erwerbenden Berufsbezeichnungen als auch die Webseiten anzeigt, die Sie für eine detailliertere Suche verwenden sollten.

Monster.com, CareerBuilder.com und ComputerWorld.com sind großartige Startplätze. Es kann zu Überschneidungen kommen, da Unternehmen dazu neigen, Eröffnungen mit mehreren Dienstleistungen aufzuführen, aber dies nicht als Unannehmlichkeit behandeln, da die Chance besteht, dass ein wichtiger Faktor über den fraglichen Job von der Person übersehen wurde, die ihn auf der Website veröffentlicht hat .

Wenn Sie in Großbritannien sind, melden Sie sich bei cwjobs.co.uk an, um die Informationssicherheit Ihrer digitalen Träume zu finden.

Mit Ihrem gewählten Job beworben (wir haben uns mit den Feinheiten der Bewerbung um Jobs im Internet-Zeitalter beschäftigt. Wie man mit Ihrem Job-Suche im Internet-Zeitalter Dealing Deal mit Ihrem Job Search Im Internet-Zeitalter Ein Job, der sein könnte obskure ist jetzt eine einzige Craigslist Buchung weg von Zehnen oder Hunderten von Anwendungen.Um auffallen müssen Sie Ihre Taktiken zu verfeinern - sowohl alt als auch neu.Lesen Sie weiter oben) und Ihr Interview gesichert, ist es Zeit, Ihre Informationen Sicherheit Wissen zu präsentieren. Viel Glück!

Arbeit in der Internetsicherheit? Fügen Sie Ihre Gedanken hinzu

Was wir hier vorgestellt haben, sind einige Auffrischungsinformationen, zusammen mit einigen Links und Tipps für die Vorbereitung und Bewerbung für Informationssicherheitsjobs. Aber es ist die Forschung einer Person, es gibt eine gute Chance, dass Sie es besser wissen.

Möglicherweise haben Sie auch eine berufliche Veränderung vorgenommen und den Übergang erfolgreich abgeschlossen, ohne dass Sie etwas über Informationssicherheitsprobleme erfahren haben.

Was immer Sie dazu sagen wollen, wir wollen von Ihnen hören. Kommentiere unten!

Bildquelle: Junge Studenten über Shutterstock, Bildquelle: Man liest Tablet über Shutterstock, Bildquelle: Server log über Shutterstock, Bildquelle: Mann mit Fäusten geballt über Shutterstock, Ausgewähltes Bild Gutschrift: Männer, die Hände über Shutterstock schütteln