Mark hat bereits beschrieben, wie Sie mit TrueCrypt Ihre sensiblen Daten verschlüsseln können. Obwohl dies eine großartige Verschlüsselungssoftware ist, müssen Sie dem Container eine feste Größe zuweisen, bevor Sie vertrauliche Daten speichern können. Wenn Sie nur 10% des zugewiesenen Speicherplatzes nutzen, gehen die restlichen 90% des Speicherplatzes verloren. Wenn Sie nach einer dynamischeren Lösung zum Verschlüsseln von Dateien unter Linux suchen, ist eCryptfs möglicherweise die Lösung für Sie.

Mark hat bereits beschrieben, wie Sie mit TrueCrypt Ihre sensiblen Daten verschlüsseln können. Obwohl dies eine großartige Verschlüsselungssoftware ist, müssen Sie dem Container eine feste Größe zuweisen, bevor Sie vertrauliche Daten speichern können. Wenn Sie nur 10% des zugewiesenen Speicherplatzes nutzen, gehen die restlichen 90% des Speicherplatzes verloren. Wenn Sie nach einer dynamischeren Lösung zum Verschlüsseln von Dateien unter Linux suchen, ist eCryptfs möglicherweise die Lösung für Sie.

eCryptfs ist ein gestapeltes kryptografisches Dateisystem, das in den Linux-Kernel (Versionen 2.6.19 und höher) eingebettet ist. Da es sich um ein gestapeltes Dateisystem handelt, kann es die Dateien auf Ihrem Linux-PC problemlos verschlüsseln und entschlüsseln, während sie auf die Festplatte geschrieben oder von dieser gelesen werden.

Der größte Vorteil von eCryptfs besteht darin, dass die gesamte Verschlüsselung auf der Ebene einzelner Dateien erfolgt. Dies bedeutet, dass Sie keinen festen Container für Ihre Dateien erstellen müssen.

Die Verschlüsselung auf einer einzigen Dateiebene bietet mehrere Vorteile:

- Da jede Datei anders behandelt wird, können Sie auf einem freigegebenen Plattform / Server / Verzeichnis verschiedene Dateien haben, die von verschiedenen Benutzern verschlüsselt wurden, und jeder Benutzer kann nur auf seine Dateien zugreifen.

- Alle kryptographischen Metadaten sind im Header der Datei gespeichert. Dies bedeutet, dass die verschlüsselte Datei von einem Ort zum anderen kopiert / verschoben werden kann, ohne dass die Vertraulichkeit verloren geht.

- Es erfordert keinen speziellen Speicherzuordnungsaufwand auf Platte. Sie müssen nicht 1 GB (oder mehr) Ihres Festplattenspeichers vorab reservieren, um Ihre sensiblen Daten zu speichern, die möglicherweise nur wenige Megabyte umfassen.

Installieren von eCryptfs

Die Installationsmethode kann sich in verschiedenen Distributionen unterscheiden. In Ubuntu 8.04 und höher können Sie eCryptfs mit dem folgenden Befehl installieren:

sudo aptitude installiert ecryptfs-utils

Für Ubuntu 8.10

Da eCryptfs in Ubuntu 8.10 implementiert ist, können Sie es einfach mit dem folgenden Befehl einrichten:

ecryptfs-setup-privat

Sobald Sie Ubuntu 8.10 eingerichtet haben, finden Sie in Ihrem Home-Verzeichnis einen privaten Ordner. Um auf den Ordner zuzugreifen, müssen Sie ihn mit diesem Befehl mounten:

mount.ecryptfs_private

Sie können jetzt Ihre vertraulichen Dateien in den privaten Ordner hinzufügen. Die Verschlüsselung wird durchgeführt, wenn die Datei dem Ordner hinzugefügt wird.

Verwenden Sie den folgenden Befehl, um den Ordner zu deaktivieren:

umount.ecryptfs_private

Für Ubuntu 8.04 oder andere Ubuntu-basierte Distributionen

Erstellen Sie zunächst einen Ordner in Ihrem Home-Verzeichnis und geben Sie ihm einen geheimen Namen

mkdir ~ / geheim

Ändern Sie die Dateiberechtigung, sodass nur Sie darauf zugreifen können

chmod 700 ~ / geheim

Mounten Sie die eCryptfs in den geheimen Ordner

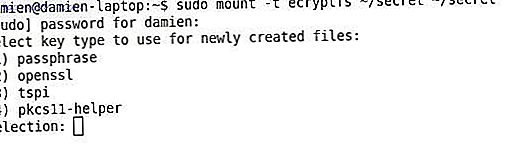

sudo mount -t ecryptfs ~ / geheim ~ / geheim

Sie werden aufgefordert, einige Fragen zu beantworten:

1) Auswählen Ihres Schlüsseltyps für neu erstellte Dateien

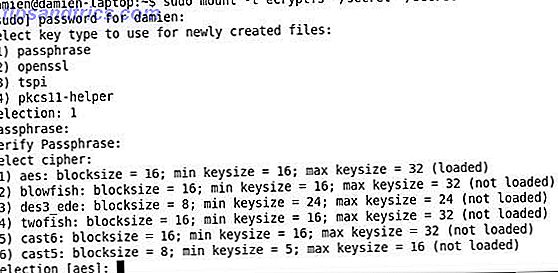

Drücken Sie '1', um die Passphrase auszuwählen

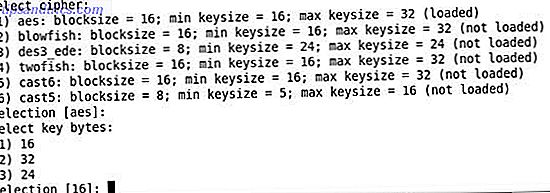

2) Wählen Sie Ihre Verschlüsselung Chiffre

Drücken Sie die Eingabetaste, um die Standardoption [AES] auszuwählen.

3) Wählen Sie die Schlüsselbytes

Drücken Sie die Eingabetaste, um die Standardoption [16] auszuwählen.

4) Aktivieren Sie Klartext Passthrough

Geben Sie "N" ein, um "Nein" auszuwählen.

Das ist es. Sie können jetzt Dateien in den geheimen Ordner hinzufügen.

Testen Sie die Zuverlässigkeit von eCryptfs, indem Sie den geheimen Ordner deaktivieren und prüfen, ob Sie die Dateien im Ordner öffnen können.

sudo umount ~ / geheim

Wenn alles in Ordnung ist, sollten Sie keine Dateien im Ordner öffnen können.

Welche anderen Verschlüsselungsmethoden verwenden Sie, um Ihre Dateien zu schützen?