Wie oft überprüfen Sie die Anmeldeinformationen einer Google Play Store App, bevor Sie auf die Schaltfläche "Kaufen" klicken? Kommt es darauf an, was Sie herunterladen? Was passiert, wenn die App mehrere Einträge enthält? Beliebte Google Play Store-Apps mit zahlreichen Download-Optionen sollten Ihre internen Alarmglocken läuten lassen und in vielen Fällen ein eindeutiges Zeichen dafür sein, dass schädliche Elemente im Spiel sind.

Einfach geklont, leicht modifiziert und scheinbar einfach zu umgehender Google-Sicherheitscheck, täuschen sich bösartige Porno-Clicker-Trojaner als doppelte Apps aus, die darauf warten, Ihr Gerät zu infizieren.

Wie weit verbreitet sind sie? Welche Chancen haben Sie, eine schädliche App herunterzuladen? Was passiert, wenn Sie einen herunterladen, und vor allem, wie können Sie sie vermeiden?

Porno Clicker Trojaner

Porno-Clicker-Trojaner sind nichts Neues Was ist der Unterschied zwischen einem Wurm, einem Trojaner und einem Virus? [MakeUseOf erklärt] Was ist der Unterschied zwischen einem Wurm, einem Trojaner und einem Virus? [MakeUseOf erklärt] Manche Leute nennen jede Art von bösartiger Software einen "Computervirus", aber das ist nicht korrekt. Viren, Würmer und Trojaner sind verschiedene Arten von bösartiger Software mit unterschiedlichem Verhalten. Insbesondere verbreiten sie sich in sehr ... Lesen Sie weiter. Ihr Erfolg basiert auf der Bereitschaft und Naivität der zahlreichen Android-Nutzer, die verzweifelt die beliebtesten Apps und Spiele kostenlos herunterladen möchten, mit der falschen Überzeugung, dass sie etwas für nichts gewinnen können; wieder einmal sehen wir die Gemeinheiten der menschlichen Natur böswillig ausgenutzt.

Forscher des Sicherheitsunternehmens ESET identifizierten zwischen August 2015 und Februar 2016 343 bösartige Porno-Klicker, wobei der Android-Malware-Spezialist Lukáš Štefanko kommentierte: "Es gab viele Malware-Kampagnen bei Google Play, aber keine der anderen hat so lange gedauert oder so viele erreicht erfolgreiche Inflationen. "

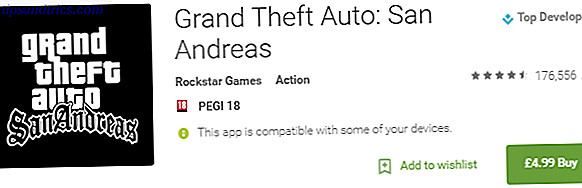

Die Trojaner sind als die beliebtesten Apps und Spiele getarnt, die Tausende von Nutzern überraschen. Für einen Sinn des Maßstabs wurde jeder Porno-Klicker durchschnittlich 3.600 Mal heruntergeladen, getarnt als My Talkin Angela, Mein Talkin Tom, GTA: San Andreas, GTA: Vice City, U-Bahn-Surfer, Hay Day, Temple Run und vieles mehr .

NB: Stumm das folgende Video für Ihre eigene Gesundheit.

Trojanische Porno-Klicker, die doppelte Anwendungen verwenden, verwenden eine Vielzahl von Produktdifferenzierungstaktiken, um sich von der echten App zu unterscheiden. Zu den gemeinsamen Bezeichnern gehören Free, 201 5, 2016, V1, V2, V3, neue Version, F2P usw., die den eigentlichen Zweck verschleiern und gleichzeitig so nah wie möglich an der realen Version bleiben. In der Tat werden die versiertesten Angreifer Produktbeschreibungen kopieren, identische Logos verwenden und versuchen, positive Bewertungen durch andere kompromittierte Google Play-Nutzerkonten zu generieren, bevor die negativen Bewertungen beginnen, ihre Arbeit zu verrichten.

Einnahmen

Das primäre Ziel dieser Malware-Variante Malware auf Android: Die 5 Arten, die man wirklich über Malware auf Android kennen muss: Die 5 Typen, die man wirklich über Malware wissen muss, können sowohl mobile als auch Desktop-Geräte betreffen. Aber keine Angst: Ein bisschen Wissen und die richtigen Vorsichtsmaßnahmen können Sie vor Bedrohungen wie Ransomware und Sextortion-Scams schützen. Read More generiert Umsatz. Trojanische Porno-Klicker schaffen Einnahmen, indem sie auf Anzeigen klicken, die von den Servern der Angreifer erstellt wurden, und auf pornografische Websites platziert werden. Welche Websites werden Sie am wahrscheinlichsten mit Malware infizieren? Welche Websites werden Sie am wahrscheinlichsten mit Malware infizieren? Sie könnten denken, dass Pornoseiten, das Dark Web oder andere unappetitliche Websites die wahrscheinlichsten Orte für Ihren Computer sind, um mit Malware infiziert zu werden. Aber du würdest dich irren. Weiterlesen . Dies geschieht ohne das Wissen des infizierten Benutzers und verbraucht im Verborgenen kostspielige mobile Daten.

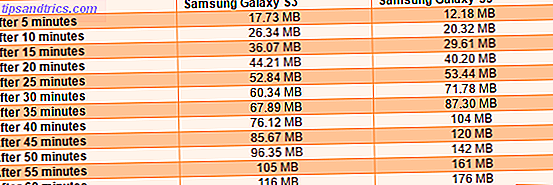

Glücklicherweise hat Lukáš Štefanko den Datenverbrauch der trojanischen Pornoklicker auf zwei sehr gängigen Geräten, einem Samsung Galaxy S3 und einem Samsung Galaxy S5, getestet. Er installierte einen Trojanischen Porno-Klicker, der auf jedem Gerät offen im Google Play Store gefunden wurde, und ließ dann das Gerät für eine Stunde laufen, um zu messen, wie viel Daten verbraucht wurden.

Der Test von Štefanko zeigte leichte Abweichungen in der Menge der von S3 und S5 konsumierten Daten, obwohl innerhalb einer einzigen Stunde durchschnittlich 146 MB Daten verbraucht wurden. Extrapolierend glaubt Štefanko, dass die Trojanischen Porno-Klicker mehr als 3, 5 GB Daten an einem einzigen Tag verbrauchen können. Jeden Tag. Bis der Benutzer erkennt, dass etwas im Gange ist Hat Ihr Android Phone mit Malware infiziert? Ist Ihr Android-Telefon mit Malware infiziert worden? Wie gelangt Malware auf ein Android-Gerät? Schließlich installieren die meisten Benutzer nur Apps über den Play Store, und Google überwacht das genau, um sicherzustellen, dass Malware sich nicht durchdringt, oder? Read More, und versucht, den Datenfluss einzudämmen Virus von Android ohne Zurücksetzen auf die Werkseinstellungen So entfernen Sie einen Virus von Android ohne Zurücksetzen auf die Werkseinstellungen Wenn Ihr Android-Telefon oder -Tablet mit einem Virus oder einer Malware infiziert ist, können Sie es bereinigen, ohne Ihre Daten zu verlieren. Weiterlesen .

HummingBad-Variante

Wenn die Gefahr doppelter Anwendungen mit bösartigem Code nicht schlimm genug ist, haben Sicherheitsforscher auch eine aktive Android-Malware entdeckt, die durch eine laufende Malvertising-Kampagne verbreitet wird. Was ist Malvertising und wie schützt man sich? Was ist Malvertising und wie können Sie sich schützen? Vorsicht: Malvertising ist auf dem Vormarsch und stellt ein erhebliches Online-Sicherheitsrisiko dar. Aber was ist es, warum ist es gefährlich, wo versteckt es sich und wie kann man vor Malvertising sicher sein? Weiterlesen . Die HummingBad-Malware infiltriert ein Opfergerät durch infizierte Werbung, die auf pornografischen Websites angezeigt wird.

Einmal auf dem Gerät installiert die HummingBad-Malware ein Rootkit, das es einem Angreifer ermöglicht, schwerwiegende und anhaltende Schäden am Benutzergerät zu verursachen, Schlüssel-Logger zu installieren, Daten zu stehlen, Anmeldeinformationen zu erfassen und verschlüsselte E-Mail-Container zu umgehen. Andrey Polkovnichenko und Oren Koriat, zwei Mitglieder des Check Research Point Teams, das die HummingBad-Malware entdeckte, erklärten seine Angriffskette weiter:

"Die Malware überprüft dann, ob das Gerät gerootet ist oder nicht. Wenn das Gerät verwurzelt ist, setzt die Malware ihr Ziel fort. Wenn das Gerät nicht gerootet ist, entschlüsselt die Eltern-Malware XOR eine Datei aus ihren Assets, die right_core.apk genannt wird (jedes Zeichen wird XOR gegen 85). Die right_core.apk entschlüsselt dann eine native Bibliothek aus einer Datei namens support.bmp. Diese native Bibliothek wird verwendet, um mehrere Exploits zu starten, um Berechtigungen zu eskalieren und Root-Zugriff zu erhalten. "

Wie bei der meisten Malware, ob Android-basiert oder nicht, wählt die Malware nach dem Starten und Ausführen den Befehl zu einem Command-and-Control-Server für weitere Anweisungen, von denen einige weitere bösartige Apps installieren, andere betrügerischen Traffic auf verschiedene Werbeserver lenken und so Einnahmen generieren.

Ein fortlaufendes Problem

Das Hauptproblem, abgesehen von den eigentlichen Trojanischen Porno-Klickern selbst, ist die Rate, mit der diese bösartigen Apps durch das Netz rutschen und im Google Play Store landen. Sobald sie akzeptiert werden, ist es fast unvermeidlich, dass jemand die App herunterlädt und aktiviert, was den Angreifern dringend benötigte Einnahmen gewährt.

Google verfügt über einen Bouncer-Filter, mit dem gängiger schädlicher Code abgefangen und eingeschränkt werden kann. Der Google Play Store verfügt auch über einen menschlichen Überprüfungsprozess, um die App App Stores wirklich sicher zu machen. Wie Smartphone-Malware herausgefiltert ist App-Stores wirklich sicher? Wie Smartphone-Malware herausgefiltert wird Wenn Sie nicht rooted oder jailbroken sind, haben Sie wahrscheinlich keine Malware auf Ihrem Telefon. Smartphone-Viren sind real, aber App-Stores können sie gut ausfiltern. Wie machen sie das? Lesen Sie mehr schädliche Apps, die unsere Geräte erreichen.

Darüber hinaus verfügt Android über eine eingebaute "Verify Apps" -Einstellung, die die Installation von Apps blockiert, die möglicherweise das Benutzergerät schädigen können. Dies geschieht normalerweise, um die Installation bösartiger APKs zu verhindern. Sicherheitsforscher haben jedoch festgestellt, dass das System nur ins Spiel kommt, wenn die App zuvor aus dem Google Play Store entfernt wurde. Da jede duplizierte App eine kleine Änderung am aktiven bösartigen Code sowie Verschleierungstaktiken für die Langlebigkeit enthält, bleibt ihr wahrer Zweck unklar. Diese Systeme funktionieren offensichtlich nicht.

Es gibt jedoch eine Sicherheitsmaßnahme, die jeder Nutzer beachten kann: negative Nutzerbewertungen. Als eines der wenigen Sicherheitssysteme, die durch das Gewicht der echten Nutzer überfordert sind, begehen nicht genug Opfer ihre eigene Sorgfaltspflicht und lesen Nutzerbewertungen. Negative Bewertungen finden normalerweise aus einem bestimmten Grund statt.

Im Fall von bösartigen Apps stellen Benutzer, die unglücklicherweise gestochen wurden, ein dringend benötigtes, wenn auch oft ignoriertes Sicherheitsnetz zur Verfügung. Sie müssen sich nur die große Anzahl an Downloads ansehen, um zu verstehen, wie viele Leute die negativen Bewertungen ignorieren und eine bösartige App herunterladen, wenn alle Zeichen ST O P schreien.

Sie können sicher bleiben

Eine weitere Facette des Problems ist Bildung Smartphone-Viren sind real: Wie man geschützt bleibt Smartphone-Viren sind real: Wie man geschützt bleibt Read More. Ich überprüfe immer die Bewertungen vor dem Download. Es scheint mir sehr offensichtlich zu sein, und alles mit einer Menge negativer Kritiken oder Schwimmen in einem Stern ist zumindest für mich ein massives No-No.

Andere sind nicht so leicht davon abzubringen. Aber Sie sollten diese wenigen wertvollen Minuten nehmen, um eine App vor dem Herunterladen zu überprüfen:

- Überprüfen Sie die App Bewertungen. Wenn sie schrecklich sind, lade sie nicht herunter!

- Suchen Sie nach Duplikaten der App. Es sollte nur eine Version geben!

- Überprüfen Sie den Namen des Entwicklers und die Anzahl der Downloads. Eine extrem beliebte App wird Millionen von Downloads neben dem erwarteten Entwicklernamen haben, zB GTA: San Andreas hat Rockstar Games als namentlich genannten Entwickler, über 175.000 Rezensionen insgesamt und knapp 1.000.000 Downloads - wie man es von einem extrem populären Titel erwartet.

- Überprüfen Sie die App-Namen für Differentiatoren wie free, 201 5, 2016, V1, V2, V3, neue Version und F2P, und verweisen Sie sie online.

- Überprüfen Sie "[App-Name] + Malware" in einer Google-Suche. Es sollte schnell alle laufenden Malware-Kampagnen aufdecken.

- Aktivieren Sie "[App-Name] + Verkauf" in einer Google-Suche. Bezahlte Apps werden nicht plötzlich frei. Es ist nicht unbekannt, aber ist sicherlich ungewöhnlich.

Endlich, Android und andere mobile Malware ist auf dem Vormarsch. Genau wie bei Ransomware auf Laptops und PCs ein Anstieg der Ransomware zu beobachten ist, sind Angreifer in der Lage, Schwachstellen in den gängigsten Betriebssystemen zu erkennen - ebenso wie die offensichtlichen Fehler in der menschlichen Psyche. Lassen Sie sich nicht Teil der Statistik werden!

Warst du Opfer eines Android-Porno-Klickers? Wie hast du es erkannt und wie hast du es losgeworden? Lass es uns wissen!