Es scheint so, als würde das Internet jedes Jahr mit mehr Diskussionen über Privatsphäre, Sicherheit und wie man sich vor den Gefahren schützen kann, die aus jedem Winkel des Internets hereinbrechen. Wir haben Themen behandelt, die von E-Mail-Sicherheitstipps reichen. Wichtige E-Mail-Sicherheitstipps, die Sie kennen sollten 7 Wichtige E-Mail-Sicherheitstipps, die Sie kennen sollten Internetsicherheit ist ein Thema, von dem wir alle wissen, dass es wichtig ist unserer Gedanken, uns selbst zu glauben, dass "es mir nicht passieren wird". Ob ... Lesen Sie mehr zu Datenschutz-Fehler zu vermeiden 5 Gemeinsame Sicherheitsfehler, die Ihre Privatsphäre und Geld gefährden können 5 Gemeinsame Sicherheitsfehler, die Ihre Privatsphäre und Geld gefährden können Wie anfällig sind Sie? Fragen Sie jemanden, der ausgeraubt wurde, wenn es überraschend kam - ich garantiere Ihnen, dass es geschah. Wie das Sprichwort sagt, der Dieb kommt immer in der Nacht, wenn Sie ... Lesen Sie mehr und Sicherheit Mythen, die einfach nicht wahr sind Mythbusters: Gefährliche Sicherheitsratschläge, die Sie nicht folgen sollten Mythbusters: Gefährliche Sicherheitsratschläge sollten Sie nicht folgen Wenn es um Internet-Sicherheit geht, haben alle und ihr Cousin Ratschläge, um Ihnen die besten Software-Pakete für die Installation, zwielichtige Websites, von denen Sie sich fern halten oder Best Practices, wenn es um ... Read More. Die meisten von ihnen befassen sich mit Ihrer Online- Sicherheit, aber wussten Sie, dass auch Ihre Offline- Sicherheit gefährdet sein könnte?

Da das Internet aufgrund der Verbreitung und Allgegenwärtigkeit von Mobiltelefonen zunehmend mit unserem Alltag verknüpft wird, macht es nur Sinn, dass unser gesamtes Leben irgendwann in Gefahr gerät. Im Moment sind wir relativ sicher, aber es gibt noch einige Risiken, die Sie kennen sollten, die Ihrem körperlichen Wohlbefinden schaden könnten.

Einige dieser Bedrohungen gibt es schon eine Weile, andere sind Neulinge auf diesem Gebiet, und Sie sollten nur erwarten, dass Sie in Zukunft mehr sehen werden. Fange an, dich jetzt zu schützen, bevor es zu spät ist.

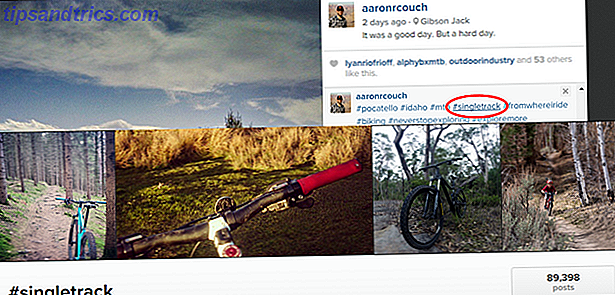

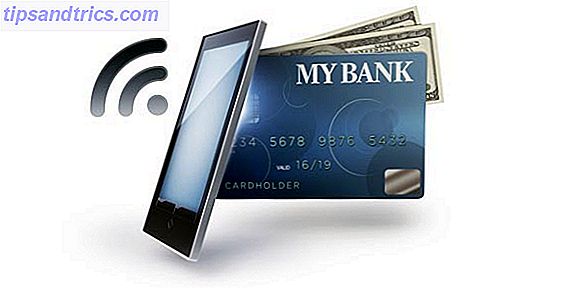

Bedrohung # 1: Kartenklonen

Bargeld wird langsam zu einem Relikt der Vergangenheit. An ihrer Stelle haben sich Kredit- und Debitkarten als schneller und bequemer erwiesen, und heutzutage haben wir sogar sofortige Web-Zahlungen, die auch mit Karten durchgeführt werden können. Die Gefahr, dass Ihre Karte gestohlen wird, ist immer beängstigend, da jeder, der Ihre Karte physisch hält, nach Herzenslust ausgeben kann.

Aber wussten Sie, dass Menschen Ihre Kredit- oder Debitkarteninformationen stehlen können, ohne die physische Karte zu stehlen? Stimmt. Du denkst vielleicht, dass du im Klartext bist, weil deine Karte in diesem Augenblick direkt in deiner Brieftasche sitzt, aber anstatt deine Karte gestohlen zu haben, könnte jemand sie geklont haben. Mit einem Klon haben sie denselben Zugang, als hätten sie die eigentliche Karte in der Hand gehabt.

Karten können unter Verwendung einer Technik, die Skimming genannt wird, geklont werden, die am häufigsten mit einem Skimming-Gerät durchgeführt wird, das über einen normalen Kartenleser, wie in einem Geldautomaten, einer Einzelhandelskasse usw., angebracht ist. Das Gerät kopiert die elektronischen Daten der Karte und erlaubt dem Kloner Erstellen Sie eine exakte Kopie Ihrer Karte, die sie dann als ihre eigene verwenden können, wenn sie auch die PIN Ihrer Karte erfahren.

Um sicher zu gehen: Stellen Sie sicher, dass Sie eine ungewöhnliche PIN für Ihre Karte verwenden, und vergewissern Sie sich, dass Sie das PIN-Feld immer dann verdecken, wenn Sie die Nummer öffentlich eingeben. Überprüfen Sie Kartenleser auch auf verdächtige Details - es ragt zu weit heraus, es sieht so aus, als wäre es manipuliert worden, es scheint lose zu sein usw. Und benutzen Sie das Gerät nicht, wenn Sie glauben, dass es kompromittiert wurde.

Bedrohung # 2: Physische Schlüssel duplizieren

Wusstest du, dass es einen unschuldigen Dienst namens Keys Duplicated (früher bekannt als Shloosl) gibt, der Schlüsselkopien mit nicht mehr als zwei digitalen Bildern erstellen kann? Für den erschwinglichen Preis von 5 US-Dollar pro Schlüssel können Sie zwei Fotos Ihres Schlüssels - eines von jeder Seite - einsenden und die doppelten Schlüssel an Sie schicken. Es ist ein immens praktischer Service, wenn er mit der richtigen Absicht verwendet wird.

Wenn jedoch jemand hinter Ihrem Rücken gehen und Fotos von einem Ihrer Schlüssel, wie zum Beispiel Ihrem Hausschlüssel, machen würde, könnten sie Duplikate machen und an sie schicken, was Ihr Zuhause anfällig für einen potenziellen Einbruch macht. Schlüsselverdopplung war immer mit Tonabdrücken und Schlüsselstärken möglich, aber Keys Duplicated macht den Prozess so viel schneller und einfacher: Alles, was Sie brauchen, ist eine Möglichkeit, schnelle Fotos zu machen.

Um sicher zu sein: Lassen Sie Ihre Schlüssel niemals außer Sichtweite, wenn Sie mit Personen zusammen sind, denen Sie nicht voll vertrauen. Schlüssel, die mit "Do not Duplicate" beschriftet sind, haben keine Rechtsgrundlage und können frei kopiert werden, also verlassen Sie sich NICHT auf Gravuren, um Ihre Schlüssel sicher zu verwahren (außerdem könnten die Benutzer die Gravuren aus den Fotos einfach Photoshop nacharbeiten). Weitere Sicherheitsinformationen finden Sie in den Sicherheitsmaßnahmen von Keys Duplicated.

Bedrohung Nr. 3: Privatsphäre beim digitalen Check-in

Check-in soziale Ortungsdienste, wie Foursquare Check-In viel? 6 Interessante Anwendungen für Ihre Foursquare Daten Check-In viel? 6 Interessante Anwendungen für Ihre Foursquare-Daten Foursquare ist eine dieser Apps, die Sie entweder lieben oder hassen, und viele glauben, dass es nur ein weiterer Teil der Oversharing-Kultur unserer Online-Instagram-, Facebook- und Twitter-Leben ist, wo alles ... Read More, Yelp, und Facebook, sind großartig, wenn Sie viele Orte besuchen und Ihre Besuche mit anderen in Ihren sozialen Kreisen teilen möchten. Ein sozialer Check-in-Standortdienst ist jedoch dadurch gekennzeichnet, dass er zu einem bestimmten Zeitpunkt Ihren physischen Standort verschenkt. Die Auswirkungen davon könnten gefährlich sein.

In den meisten Fällen ist das Einchecken eine alltägliche Aktivität. Millionen von Menschen haben seit Monaten, sogar Jahren regelmäßig eingecheckt und hatten nie eine schlechte körperliche Erfahrung. Wenn jemand weiß, dass Sie gerade in einen McDonald's hineingelaufen sind, welchen Schaden könnten sie dann wirklich anrichten? Im besten Fall könnten sie dir dort folgen und ein paar Spott in deine Richtung werfen.

Aber die größte Gefahr von sozialen Ortungsdiensten, zumindest was ich sehe, ist, dass sie Einbrecher darüber informieren können, dass Sie nicht zu Hause sind . Wenn Sie gerade in ein Familienrestaurant eingecheckt haben, gibt das einem Einbrecher mindestens dreißig volle Minuten, um einzubrechen und Sie blind zu rauben. Ist es jemals passiert? Ja. Ist es extrem selten? Auch ja. Sei nicht paranoid bezüglich der Möglichkeit, aber sei dir bewusst, dass es möglich ist.

Um sicher zu gehen: Legen Sie in Ihren Social Location Services Datenschutzeinstellungen fest, damit Ihre Check-Ins nur von Freunden gesehen werden können. Halten Sie Ihr Haus verschlossen und sicher, wenn Sie unterwegs sind. Mieten Sie einen vertrauenswürdigen Haussitter, wenn Sie wirklich sicher sein wollen.

Bedrohung # 4: Mobile Angriffe

Die jüngste Innovation in der Nahfeldkommunikation Was ist NFC und sollten Sie ein Telefon kaufen, das es hat? [MakeUseOf erklärt] Was ist NFC und sollten Sie ein Telefon kaufen, das es hat? [MakeUseOf erklärt] Wenn Sie im Jahr 2013 auf dem Markt für ein neues Telefon sind, werden Sie wahrscheinlich etwas über NFC hören, und wie es scheinbar die Welt verändert. Lassen Sie sich aber nicht vom Verkaufsgespräch täuschen .... Read More, besser bekannt als NFC, birgt seine eigenen physischen Risiken. Für diejenigen, die einen Crash-Kurs benötigen, ist NFC eine extrem kurzreichweitige Wireless-Technologie, die es Geräten ermöglicht, miteinander zu kommunizieren, wenn sie nur wenige Zentimeter voneinander entfernt sind. Sie können es als "Beule" oder den Android Beam kennen.

Aufgrund einiger Sicherheitsprobleme kann dieses NFC-Bumping zum Hochladen von Malware auf andere Geräte verwendet werden. Sobald diese Malware erfolgreich auf Ihr Gerät hochgeladen wurde, können vertrauliche Daten gesammelt werden, die über eine Daten- oder WLAN-Verbindung an den Besitzer der Malware gesendet werden können. Stellen Sie sich vor, was jemand mit allen sensiblen Daten auf Ihrem Telefon tun könnte, insbesondere wenn Sie Ihr Telefon regelmäßig für Banking oder E-Mail verwenden. Es ist beunruhigend.

Um sicher zu gehen: Aktivieren Sie NFC nur, wenn Sie es verwenden möchten, oder lassen Sie es deaktiviert. Wenn Sie NFC verwenden möchten, lassen Sie Ihr Gerät niemals weniger als ein paar Zentimeter von einem anderen Gerät entfernt, was schwieriger ist, als Sie vielleicht denken (z. B. in Betracht ziehen, wie viele Taschengeräte versehentlich in der U-Bahn aufeinander stoßen). Scannen Sie Ihre Geräte routinemäßig einmal pro Tag, am besten einmal pro Woche.

Fazit

Wenn es um Technologie geht, ist der Name des Spiels unvorhergesehene Konsequenzen. Selbst wenn ein bestimmtes Produkt oder eine bestimmte Dienstleistung bei richtiger Anwendung gut ist, müssen Sie darüber nachdenken, wie diese Produkte und Dienstleistungen auf eine Weise manipuliert und missbraucht werden könnten, wie sie niemand je beabsichtigt hat. Mit anderen Worten: Digitaltechnologie kann Ihr physisches Leben stören, wenn Sie nur eine Sekunde lang Schutz suchen.

Haben Sie jemals eine Offline-Sicherheitsverletzung aufgrund laxer digitaler Standards erlebt? Wissen Sie von anderen Tipps, um sicher und geschützt zu bleiben? Bitte teilen Sie Ihre Gedanken mit uns in den Kommentaren.

Bildkredit: Kreditkarten über Shutterstock, doppelte Schlüssel über Shutterstock, Sozialabfertigung über Shutterstock, NFC über Shutterstock