Die Privatsphäre im Internet wurde in den letzten Jahren ständig angegriffen. Dank der heroischen Bemühungen von Whistleblowern wie Edward Snowden und Organisationen wie Wikileaks sind wir alle weiser und können jetzt Vorkehrungen treffen, um unser Recht auf Privatsphäre zu schützen.

Die Liste der Organisationen und Unternehmen, die Zugriff auf Ihre Daten haben oder Sie ausspionieren wollen, wächst weiter. Während wir über die NSA und andere ähnliche nationale Agenturen schwadronieren, durchdringt Google weiterhin unsere Leben und sammelt viele persönliche Daten mit seinen zahlreichen Produkten. Facebook war in letzter Zeit auch aus den falschen Gründen mit seinen gruseligen Psychoexperimenten in den Nachrichten. Wie fühlst du dich in Facebooks Psychoexperiment? [Wöchentliche Facebook-Tipps] Wie fühlst du dich in Facebooks Psychoexperiment zu sein? [Wöchentliche Facebook-Tipps] Sie haben wahrscheinlich schon von dem Facebook-Skandal gehört: Facebook experimentiert mit Nutzern und spielt mit ihren Emotionen. Ja wirklich. Weiterlesen .

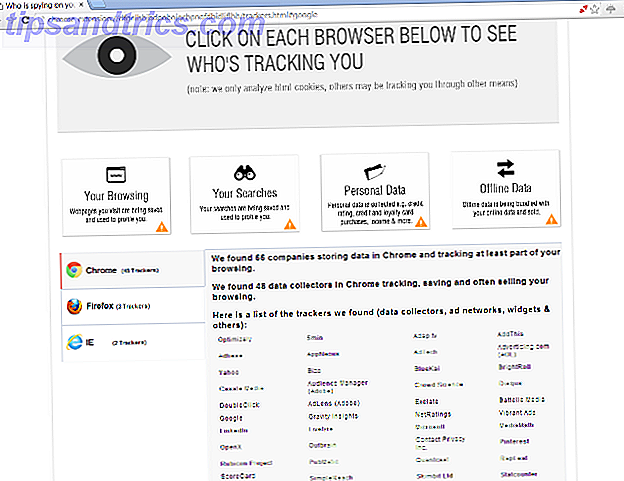

Der von Ihnen verwendete Browser ist ein Schlüsselfaktor zum Schutz Ihrer Privatsphäre. Standardmäßig verwenden Google Chrome und Firefox JavaScript und akzeptieren Cookies und während Internet Explorer Cookies von Drittanbietern blockiert, wird auch JavaScript ausgeführt. Also, die beliebtesten Browser sind nicht sehr gut beim Schutz Ihrer Privatsphäre. Sie können immer die private Browserfunktion verwenden, die jetzt mit allen gängigen Browsern geliefert wird, aber Werbetreibende und Behörden können Sie trotzdem verfolgen.

Wir haben die folgenden drei Browser durchsucht, um das Surfen so privat und sicher wie möglich zu gestalten.

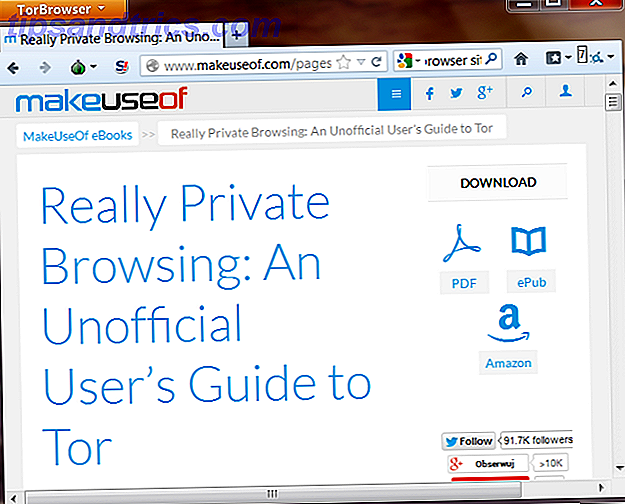

Der Tor Browser

In Dokumenten, die von Wikileaks veröffentlicht wurden, hat die NSA Tor als " König der hochsicheren Internet-Anonymität mit niedriger Latenz " mit " keinen Anwärtern auf den wartenden Thron " beschrieben. Von der weltweit führenden Spionageorganisation, das ist ernsthafte Sache! Logischerweise sollte dies Ihre erste Anlaufstelle sein, wenn Sie nach einem Browser suchen, um Ihre Privatsphäre zu schützen.

Tor war ursprünglich ein Projekt des United States Naval Research Laboratory, das wahrscheinlich erklärt, warum es wie eine Festung gebaut wurde. Tatsächlich wurde Onion Routing, die vorwiegende Technologie, die Tor verwendet, 1998 von der US Navy patentiert. Heute wird Tor vom Tor Project betrieben, einer Non-Profit-Organisation für Forschung und Lehre.

Tor schützt die Privatsphäre und die Fähigkeit zur vertraulichen Kommunikation. JavaScript und Cookies sind standardmäßig auf Tor deaktiviert. Der Browser leitet den Internetverkehr durch ein kostenloses internationales Freiwilligennetzwerk, das aus mehr als 5000 Relais besteht. Jede Nachrichtenübertragung wird in mehrere Verschlüsselungsschichten "verpackt" und jede Schicht wird wie eine Zwiebel durch ein Relais in der Schaltung "ausgepackt" (entschlüsselt). Ein empfangender Knoten kann nur den letzten Zwischenknoten und das Empfängerrelais in der Schaltung anzeigen. Der letzte Knoten entschlüsselt die innerste Verschlüsselungsschicht und sendet die Nachricht an ihr endgültiges Ziel.

Tor ist gebaut mit; eine modifizierte Version von Mozilla Firefox, NoScript und HTTPS Firefox Erweiterungen, der TorButton, TorLauncher und TorProxy. Es kann von Wechselmedien ausgeführt werden und ist für Mac OS X, Windows und Linux verfügbar. Um mehr über den Tor-Browser zu erfahren, lesen Sie bitte unser inoffizielles Benutzerhandbuch zu Tor Really Private Browsing: Ein inoffizielles Benutzerhandbuch zu Tor Really Private Browsing: Ein inoffizielles Benutzerhandbuch zu Tor Tor bietet wirklich anonymes und unauffindbares Browsing und Messaging sowie Zugriff zum so genannten "Deep Web". Tor kann von keiner Organisation auf dem Planeten plausibel gebrochen werden. Weiterlesen .

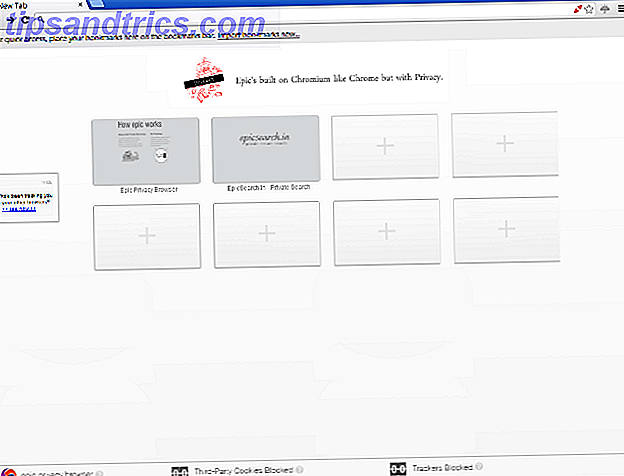

Epos

Wenn Sie an die Google Chrome-Benutzeroberfläche gewöhnt sind und sich nicht um Anonymität sorgen, ist Epic der Browser für Sie. Epic kommt mit der gleichen Google Chrome-Benutzeroberfläche, in die sich viele von uns verliebt haben.

Auf der Download-Seite befindet sich eine Liste von 11 Datenschutzlecks, die Epic blockiert. Out-of-the-Box blockiert es Websites, die Sie und Werbung verfolgen. Es bietet auch einen umfassenden standardmäßigen Datenschutzsuchmodus, in dem keine Cookies, Cache, Verlauf, automatische Füllung und andere persönliche Daten gespeichert werden, die andere Browser standardmäßig speichern. Epic löscht auch Sitzungsdaten, sobald Sie es geschlossen haben. Internetsuchen werden über einen Proxy weitergeleitet, um zu verhindern, dass Ihre Suchanfragen mit Ihrer IP-Adresse protokolliert werden.

Ein weiterer Vorteil des Epic-Browsers besteht darin, dass er über ein Steckersymbol in der Adressleiste ein Proxy-Setup mit einem Klick ermöglicht. Dadurch werden Sie auf eine US-IP-Adresse umgestellt und können somit auf Inhalte zugreifen, die nur für US-Zielgruppen wie Hulu-Videos verfügbar sind. Sie können auch eine verschlüsselte Datenverbindung einrichten, wenn Sie sich in einem Wi-Fi-Netzwerk befinden.

Epic hat auch eine nette kleine Funktion, mit der Sie überprüfen können, welcher Dienst Sie in anderen geöffneten Browsern auf Ihrem Computer verfolgt. Die Funktion ist in einem neuen Registerkartenfenster verfügbar.

Epic ist zwar nicht so umfassend wie Tor, aber es ist eine verbesserte Version des Inkognito-Modus von Chrome.

Der Piratenbrowser

Der Piraten-Browser ist eine Kreation der Jungs hinter The Pirate Bay (TPB), dem meistbesuchten Torrent-Verzeichnis der Welt. Wie Tor basiert auch diese auf einer modifizierten Firefox-Version und beinhaltet einen modifizierten Vidalia Tor-Client und das Firefox-Addon FoxyProxy.

Der Browser wurde ursprünglich entwickelt, um Internet-Zensur zu umgehen. Wie man Internet-Zensur zu umgehen Wie Internet-Zensur zu umgehen Dieser Artikel untersucht einige der am häufigsten verwendeten Methoden zum Filtern von Inhalten sowie neue Trends. Lesen Sie mehr in Ländern, in denen TPB blockiert ist, aber es bietet auch Datenschutzfunktionen, die Sie in anderen Browsern nicht finden, wie z. B. die zusätzlichen Einstellungen im Fenster Optionen. Sie haben die Möglichkeit, Sites mitzuteilen, ob Sie verfolgt werden oder einfach erzählen möchten ihnen überhaupt nichts. In Firefox gibt es nur die Option " Websites angeben, die nicht verfolgt werden sollen ".

Ein großer Vorbehalt

Im Moment ist Tor der König der Privatsphäre im Internet. Wenn Sie sich für Ihre Privatsphäre begeistern und eine "vollständige" Lösung wünschen, dann ist Tor der richtige Weg. Wenn Sie jedoch nur darauf achten, dass Websites Sie verfolgen und Ihre Daten verkaufen, können Sie sich für einen Browser wie Epic entscheiden. Wenn Sie nur blockierte Websites umgehen und zusätzliche Datenschutzoptionen haben möchten, die über die normalen Browser- und Datenschutzerweiterungen hinausgehen, ist The Pirate Browser gut genug.

Nun, es tut mir leid, auf Ihrer Parade zu regnen, aber kein Browser kann 100% Privatsphäre im Internet bieten. Selbst Tor kann Sie nicht vor bestimmten Arten von Schwachstellen schützen. Das beste Beispiel hierfür ist die kürzliche Abschaffung der größten Kinderpornoseite des FBI, die im tiefen Netz des Tor-Netzwerks operiert. Dies wurde erreicht, indem Malware in die Browser von Benutzern injiziert wurde und voila, das FBI, die IP-Adressen von Site-Mitgliedern erhalten konnte. Die Lektion hier ist, dass wenn Sie mit einer Regierung, die unbegrenzte Zeit und Ressourcen hat, und viel Engagement haben Sie keine Chance, vor allem, wenn Ihr Interesse an Privatsphäre durch kriminelle Absicht motiviert ist.

Wie sehen Sie die Privatsphäre im Internet? Haben Sie jemals einen dieser Browser benutzt und wie hat es für Sie funktioniert? Bitte lassen Sie uns in den Kommentaren unten wissen.

Bildquelle: Electronic Frontier Foundation, Wikimedia Commons