Wenn dir jemand vor zehn Jahren gesagt hätte, dass dein Teenager eine Videokamera mit ins Badezimmer nehmen würde, was hättest du gesagt? Ich weiß, was ich gesagt hätte, und ich kann es hier nicht wiederholen.

Aber es ist jetzt alltäglich. Ist das weniger gefährlich?

Wir könnten den einen oder anderen Vergleich den ganzen Tag verwerfen, und doch werden einige da sitzen und alles mit einer Version von "Es haben sich die Zeiten aber geändert" rechtfertigen. Sicher haben sich die Zeiten geändert. Das ist die Natur der Zeit.

Aber haben sich die Leute wirklich verändert? Sind diese Pervers und Kriminellen noch nicht da draußen? Ja, ja, das sind sie. Und sie wissen, wie man diese Technologie auch einsetzt. Das kann die Mischung von Kindern und Technologie zu einer beängstigenden Sache machen. Bleiben Sie dran bis zum Ende, um vielleicht das gruseligste daran zu sehen, wie das Internet der Dinge (IoT) Ihre Kinder verletzen könnte.

Aber seien wir nicht völlig alarmiert. Der Zweck davon ist, Sie auf die möglichen Probleme aufmerksam zu machen, damit Sie gebildete Wahlen treffen können. Indem wir das lernen, Händler und Hersteller nach harten Fragen fragen und Druck auf unsere Politiker ausüben, um bessere Datenschutzgesetze zu erhalten. Warum haben die Amerikaner den Datenschutz aufgegeben? Warum haben Amerikaner die Privatsphäre aufgegeben? Eine kürzlich von der Annenberg School for Communication der University of Pennsylvania durchgeführte Studie kam zu dem Schluss, dass die Amerikaner bereit sind, Daten aufzugeben. Warum ist das und betrifft es mehr als nur Amerikaner? Lesen Sie mehr, die Dinge werden besser werden. Oder sollte ich sagen, dass das Internet der Dinge besser wird?

WebCams und Kinder

Seit dem Beginn der Web-Kamera gab es Bedenken hinsichtlich der Privatsphäre. Woher weißt du, ob es wirklich aus ist? Woher weißt du, ob jemand darauf zugreift und meine Kinder ausspioniert? Die Wahrheit ist, wahrscheinlich nicht.

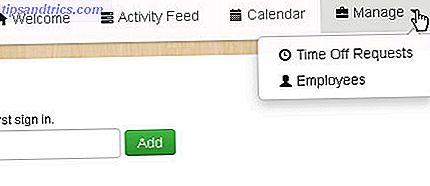

Es ist für jemanden möglich, Ihre Kinder zu tricksen, Remote-Verwaltungstools zu downloaden Wie man einfach und effektiv mit Fernzugriffstrojanern umgeht Wie man mit Fernzugriffstrojaner einfach und effektiv handelt Riechen Sie eine RAT? Wenn Sie der Meinung sind, dass Sie mit einem Remotezugriffstrojaner infiziert wurden, können Sie ihn leicht entfernen, indem Sie diese einfachen Schritte befolgen. Lesen Sie mehr (RATs). Sie sind wie VNC Wie man einen Remote Desktop auf Raspberry Pi mit VNC Wie man einen Remote Desktop auf Raspberry Pi mit VNC Was ist, wenn Sie Zugriff auf den Raspberry Pi Desktop von Ihrem PC oder Laptop benötigen, ohne einstecken zu müssen eine Tastatur, Maus und Monitor? Hier kommt VNC ins Spiel. Lesen Sie mehr oder TeamViewer 11 Tipps zur Verwendung von Team Viewer - Der beste kostenlose Remote Desktop Connection Manager 11 Tipps zur Verwendung von Team Viewer - Der beste kostenlose Remote Desktop Connection Manager Wann immer Sie einen kostenlosen Remote Desktop benötigen Client mit erweiterten Funktionen, TeamViewer sollte Ihre erste Wahl sein. Lassen Sie uns seine einzigartigen Eigenschaften hervorheben. Weiterlesen ; nur du weißt nicht, dass es da ist. Wer auch immer Ihr Kind dazu bringt, eine RAT herunterzuladen, kann auch die LED ausschalten, die sie wissen lassen soll, ob die Webkamera eingeschaltet ist. Gruseliges Zeug.

Manchmal kann der Eingriff in die Privatsphäre unbeabsichtigt sein. Betrachten wir den Lower Merion Spy Cam Scandal. Der Kern der Geschichte ist, dass der Schulbezirk die Kinder Laptops ausgeliehen hat. Die Laptops hatten eine Sicherheitssoftware, die die Webcam aktivierte. Das Schulviertel hat zufällig etwa 30.000 Webcam-Bilder und etwa 27.000 Screenshots erfasst. Die Bezirksbeamten behaupteten, sie hätten keine Ahnung, dass dies passieren könnte und gaben ihren IT-Mitarbeitern die Schuld. Ist Ignoranz wirklich eine Verteidigung?

Klingt so gruselig. Es gibt jedoch einfache Dinge, die Sie tun können, um dies zu verhindern.

Das erste, was Sie tun können, ist festzustellen, ob Ihre Kinder wirklich ein Gerät mit einer Kamera benötigen. Wahrscheinlichkeiten sind sie nicht. Aber wenn Sie und Ihre Kinder denken, dass eine Kamera in Ordnung ist, dann sprechen Sie darüber, wie diese Kamera für gut und für schlecht verwendet werden kann. Sie kennen beide Seiten der Situation und können die Technologie besser respektieren.

Bringen Sie ihnen bei, dass es nur wenige Leute gibt, mit denen Sie eine Webcam benutzen können. Leute wie Oma und Opa, du und dein Ehepartner, vielleicht ein paar Freunde, die weggezogen sind. Sie könnten eine spezifische Liste erstellen. Wenn sie mit ihren Freunden in der Nähe auf einer Webcam chatten wollen, ist das vielleicht eine gute Gelegenheit, sie nach draußen gehen zu lassen und ihre Freunde zu besuchen.

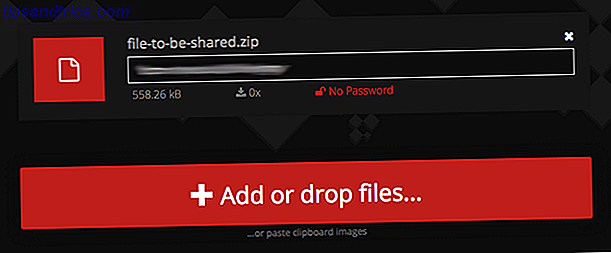

Lesen Sie eine gute Lektüre von Joel Lees Artikel, Hack Attack: Wie Sie Ihre Webcam sicher von Online halten Spannende Toms Hack Attack: Wie Sie Ihre Webcam sicher von Online halten Spannende Toms Hack Attack: Wie Sie Ihre Webcam Secure Online Keeping Toms Was würde Sie tun, wenn jemand ohne Ihr Wissen die Kontrolle über Ihre Webcam hatte? Glücklicherweise gibt es Möglichkeiten, sich von diesen Online-Voyeuren fernzuhalten. Weiterlesen . Beachten Sie den einfachen Schritt, wenn Sie die Webcam ausstecken oder mit einem Stück Isolierband abdecken. Sie könnten auch ausgefallene wiederverwendbare Aufkleber speziell für Webcams bekommen. Sie sind irgendwie süß und wiederverwendbar.

[53x] Styled Kamera Dots Webcam Objektiv und LED-Licht Abdeckungen Datenschutz Aufkleber [53x] Styled Kamera Dots Webcam Objektiv und LED-Licht Abdeckungen Datenschutz Aufkleber Jetzt kaufen! Bei Amazon 5, 99 €

Internet von Spielzeug

Das Videospiel ist nicht mehr die einzige Kraft im digitalen Spiel. Klassiker wie Barbie sind online gegangen und vielleicht Schurken geworden. Hast du von Sicherheitsforscher Matt Jakubowski gehört, der einen Fehler mit dem IoT-Spielzeug Hello Barbie entdeckt hat, das die Hausadresse eines Puppenbesitzers enthüllen könnte?

Matt sagt, Hacker könnten "... ihre Server ersetzen und sie (Barbie) dazu bringen, alles zu sagen, was wir wollen." Ist das das schlechteste Ergebnis? Vielleicht nicht. Vielleicht zuhören, was Barbie bereits programmiert hat, könnte schädlicher sein. Sie ist offensichtlich nicht so wichtig für die Gleichheit zwischen den Geschlechtern.

Es gibt jedoch Dinge, die Sie tun können, um Ihren Töchtern beizubringen, vor allem in dieser Online-Welt für sich selbst zu denken. Für ein Lachen, das auch eine Warnung ist, schauen Sie dieses Video an, in dem hallo Barbie Feminismus spricht.

Sie haben vielleicht von dem nächsten gehört. VTech, Hersteller von vielen verschiedenen Tech-Spielzeugen, macht ein Tablet-Gerät für die Zielgruppe der unter 10-Jährigen. Es hat seinen eigenen App Store, der als Learning Lodge bekannt ist. Ein britischer Mann wurde letztes Jahr verhaftet, weil er sich in das Hinterland der Learning Lodge eingeschlichen hatte und Daten über 6 Millionen Kinder und Eltern gestohlen hatte.

In der Pressemitteilung von VTech hieß es: "... Namen, E-Mail-Adressen, geheime Fragen und Antworten zu Passwörtern, IP-Adressen und Downloadhistorien." VTech sagte auch, dass die gehackte Datenbank "... Kinderinformationen einschließlich Name, Geschlecht und Geburtsdatum enthält . "

Weißt du, was ein böser Mensch mit dieser Information machen könnte? John Sileo, Autor von Stolen Lives: Identitätsdiebstahl-Vorbeugung einfach gemacht, sagt: "... die gefährlichste Information, die Sie weitergeben können, ist Ihr Geburtsdatum." Er fährt fort zu sagen: "Ein Geburtsdatum, zusammen mit einem Namen und Heimatstadt kann in einer Formel verwendet werden, um Ihre Sozialversicherungsinformationen neu zu erstellen. "

Gestohlene Leben: Identitätsdiebstahl Vorbeugung einfach Gestohlene Leben: Identitätsdiebstahl Vorbeugung einfach gemacht Jetzt kaufen bei Amazon $ 4.79

Ein weiterer Kinderklassiker, Hello Kitty, war die Quelle für ein Informationsleck über 3, 3 Millionen ihrer Fans. Es passierte, als Hello Kittys Fan-Site, SanrioTown.com, Ende 2015 Zugriff auf seine Datenbank hatte. Hier ist der Haken - es wurde nicht gehackt. Laut Sicherheitsforscher Chris Vickery von Kromtech war kein Hack nötig. Vickery erklärte, dass so ziemlich jeder zugreifen könne: "... Vor- und Nachnamen, Geburtstag ..., Geschlecht, Herkunftsland, E-Mail-Adressen, ungesalzene SHA-1 Passwort-Hashes, Passworthinweisfragen, ihre entsprechenden Antworten ..., " und mehr.

Denk darüber nach. Was könnten Sie tun, wenn Sie die Antworten auf die Fragen zum Passwort-Tipp eines Menschen kennen würden? Viele dieser Fragen sind Dinge wie "Wie hieß dein erstes Haustier?" Oder "Wie hieß deine Grundschule?" Oder "Wer war dein Lieblingslehrer?" Viele Websites verwenden dieselben Fragen. Sie können sehen, wie schlimm das werden könnte.

Wie schützen Sie Ihre Kinder davor? Involviert sein. So einfach ist das. Nehmen Sie sich Zeit, um etwas über ihre Welt und ihre neuen High-Tech-Spielzeuge zu erfahren. Sie könnten ihnen beim Fahrradfahren helfen, weil Sie über den Spaß und die Gefahren eines Fahrradfahrens Bescheid wussten. Das ist nicht anders. Bringen Sie ihnen gutes Sicherheitsverhalten bei, wenn sie online sind. 7 Sicherheitsverhalten, das Sie verwenden sollten, um sicher zu bleiben 7 Sicherheitsverhalten, das Sie verwenden sollten, um sicher zu sein Das Bewusstsein für Online-Bedrohungen ist die halbe Miete. Ergänzen Sie dies mit den richtigen Tools und Verhaltensweisen, und Sie sollten gut sein. Wir haben alles zusammengetragen, was Sie brauchen, um sicher zu sein. Weiterlesen . Verwenden Sie die Kindersicherung auf Computern und Tablets Was Sie über die Kindersicherung für PCs und Tablets wissen müssen Was Sie über die Kindersicherung für PCs und Tablets wissen müssen Ihre Kinder sind alt genug, um online zu gehen? Richten Sie eine App für Familiensicherheit oder Kindersicherung ein, um sie vor der dunklen Seite des Internets zu schützen. Wir zeigen Ihnen, was diese Werkzeuge können. Weiterlesen . Sei in der Nähe, wenn sie mit diesen Dingen spielen. Lenke sie von den Dingen weg, für die sie noch nicht bereit sind.

Die schlimmste Bedrohung durch das IoT für unsere Kinder

Die größte Gefahr für unsere Kinder aus dem IoT sind wir. Umgeben Sie unser Kind mit Sensoren 8 Tech-Produkte, um Ihr Baby-Zimmer (und Baby) sicher und sicher zu halten 8 Tech-Produkte, um Ihr Baby-Zimmer (und Baby) sicher zu halten Bringing Baby nach Hause kann eine gruselige Erfahrung sein, aber diese zehn Tech-Produkte kann Ihnen die dringend benötigte Sicherheit in Bezug auf die Sicherheit Ihres Hauses bieten. Lesen Sie mehr, die uns alles erzählen, oder Kameras und Tracker 8 Tech-Produkte, um Ihr Baby-Zimmer (und Baby) sicher zu halten 8 Tech-Produkte, um Ihr Baby-Zimmer (und Baby) sicher zu halten Baby nach Hause bringen kann eine gruselige Erfahrung sein, Aber diese zehn Tech-Produkte können Ihnen die dringend benötigte Sicherheit in Bezug auf die Sicherheit Ihres Hauses bieten. Lesen Sie mehr für sie, oder Geräte wie Amazon Echo 7 Creative Use für Amazon Echo und Alexa 7 Creative Use für Amazon Echo und Alexa Sie haben die Anzeigen mit Alec Baldwin gesehen, aber Sie sind immer noch nicht sicher, was Amazon Echo tut oder ob Sie brauche einen bei dir zu Hause. Wir werden es herausfinden. Lesen Sie mehr, um ihre Fragen zu beantworten, wir könnten die Eltern vom Kind trennen. Wenn die Art und Weise, wie Kinder mit der Realität interagieren, nur virtuell ist, können sie sich von der Gesellschaft trennen, ohne es zu wissen.

Zwei verschiedene Studien zeigen, dass "... der umfassende Einsatz neuer Technologien Bedenken aufkommen lässt, dass die Kommunikationsfähigkeiten von Kindern im Angesicht zu Angesicht negativ beeinflusst werden könnten (Bindley, 2011 und Giedd, 2012)."

Susan Greenfield, Neurowissenschaftlerin an der Universität Oxford, schlägt vor, dass eine ständige Verbindung mit dem Internet das Gehirn neu verkabeln könnte. Sie schlägt vor, dass es die Aufmerksamkeitspanne verkürzen könnte, ermutigend sofortige Befriedigung Online-Belästigung ist deine Schuld; So beheben Sie Online-Belästigung ist Ihre Schuld; Hier ist, wie man es reparieren kann Was passiert mit Belästigungsopfern, die nicht gut mit der Presse umgehen können oder unpopuläre Dinge tun oder sagen? Read More, und verursacht einen Verlust an Empathie Cyber Mobbing Entlarvung - Der tragische Fall von Cassidy Cyber Mobbing Entlarvung - Der tragische Fall von Cassidy Kids können grausam sein. Fast so grausam wie so genannte Erwachsene. Diese Grausamkeit hat ihren Weg ins Internet und in das Leben unzähliger junger Menschen gefunden, die dachten, sie könnten ... Weiterlesen. Betrachten Sie ihr Buch zu diesem Thema, Mind Change: Wie digitale Technologien ihr Zeichen auf unserem Gehirn hinterlassen.

Mind Change: Wie digitale Technologien ihre Spuren auf unserem Gehirn hinterlassen Mind Change: Wie digitale Technologien ihre Spuren auf unserem Gehirn hinterlassen Jetzt bei Amazon kaufen $ 11.49

In Greenfields Aussage könnte es Weisheit geben: "Wir sollten anerkennen, dass dies eine beispiellose Veränderung in unserem Leben mit sich bringt und wir herausfinden müssen, ob es für gut oder schlecht ist. Einige sehr gute Dinge kommen daraus hervor. Aber wir müssen auch sehr vorsichtig sein, welchen Preis wir bezahlen, dass die Dinge, die verloren gehen, die gewonnenen Dinge nicht aufwiegen. "

Maryanne Wolf, kognitive Neurowissenschaftlerin an der Tufts University, ist ebenfalls sehr besorgt über die Verbundenheit des Lebens unserer Kinder. Ihre Gedanken werden durch die Forschung unterstützt, die sie für ihr Buch Proust und der Tintenfisch: Die Geschichte und Wissenschaft des lesenden Gehirns unternahm.

Proust und der Tintenfisch: Die Geschichte und Wissenschaft des lesenden Gehirns Proust und der Tintenfisch: Die Geschichte und die Wissenschaft des lesenden Gehirns Jetzt kaufen bei Amazon 7, 89 $

Wolf vermutet, dass die Erwachsenen von morgen, "... vielleicht nie diese kostbaren Fähigkeiten gebildet haben, um konzentriert zu wirken." Zeitblockade - Die Geheimwaffe für einen besseren Fokus Zeitblockade - Die Geheimwaffe für einen besseren Fokus Suchst du? eine effizientere Art, Ihre Arbeitstage zu organisieren? Versuchen Sie Zeitblockierung. Diese Zeitmanagement-Taktik kann Ihnen helfen, auf dem richtigen Weg zu bleiben und gleichzeitig Ablenkungen, Verzögerungen und unproduktives Multitasking in Schach zu halten. Lesen Sie mehr, damit sie sich mit ihren eigenen besten Gedanken verbinden können. "Kurz gesagt, " TV produzierte Soundbiite-Kultur; Online-Lesen produziert Augenlidkultur. "

Es ist nicht nur die Technologie in den Händen deiner Kinder, die das Problem verursacht. Schau dir deine eigenen Hände an. Du bist gerade online. Bist du am Esstisch oder in einem Zimmer mit den Kindern? Wenn deine Aufmerksamkeit hier ist, dann bist du nicht wirklich bei den Kindern, oder? Sie sehen das. Die Studie Nicht am Esstisch: Die Sichtweise der Eltern und Kinder auf die Technologie-Regeln der Familie zeigt, dass Ihre Kinder wollen, dass Sie "... den Stecker ziehen, wenn Sie Zeit mit Ihrer Familie verbringen."

Die gleiche Studie zeigte, dass, wenn Kinder technische Regeln für Eltern durchsetzen könnten, die beiden besten wären , anwesend zu sein und sie zu überwachen .

Wollen die Eltern das nicht? Wollen sie nicht, dass ihre Kinder auch anwesend sind und offen für die Aufsicht sind? Wer wusste? Es macht durchaus Sinn, wenn man bedenkt, "... dass die Mediengewohnheiten der Eltern die Mediengewohnheiten der Kinder vorhersagen." Warum sollten ihre Bedürfnisse nicht auch unsere Bedürfnisse widerspiegeln?

Alles Internet der Dinge in Moderation

Egal, ob Sie sich Sorgen wegen Kindesentführungen oder -ausbeutung machen, Geschlechtsstereotypen verstärken, Identitätsdiebstahl oder einfach nur alte Familienzeit, das IoT ist nur eine Bedrohung, wenn Sie es zulassen. Erfahren Sie mehr darüber. Informieren Sie Ihre Kinder darüber. Du kontrollierst, wie weit das IoT in ihr und dein Leben kommt. Mit dem Gleichgewicht gibt es keinen Grund, warum das IoT kein familienerweiterndes Werkzeug sein kann.

Bild Credits: kleiner Junge und Mädchen spielen mit Handys, Onkel spielt Videospiele mit seinen Neffen, moderne Technologie im Haus, Indoor, gefährliche Online-Freundschaft Konzept, Nahaufnahme von Senior Couple Senden von Nachrichten über Web Cam, über Shutterstock, Webcam Hacks Trendnet, über Netzwerkwelt