Ah, Kopierschutz. Diese Technologie, auch bekannt als Digital Rights Management (DRM), ist ein notwendiger, aber oft übertriebener Teil unserer digitalen Welt. Theoretisch ist DVD- oder CD-Kopierschutzsoftware ein Werkzeug, das die Urheber von Inhalten davor schützt, Verkäufe an Piraterie zu verlieren. In Wirklichkeit ist es eine manchmal aufdringliche Technik, die Kunden entfremden kann.

Ah, Kopierschutz. Diese Technologie, auch bekannt als Digital Rights Management (DRM), ist ein notwendiger, aber oft übertriebener Teil unserer digitalen Welt. Theoretisch ist DVD- oder CD-Kopierschutzsoftware ein Werkzeug, das die Urheber von Inhalten davor schützt, Verkäufe an Piraterie zu verlieren. In Wirklichkeit ist es eine manchmal aufdringliche Technik, die Kunden entfremden kann.

Aber abgesehen von Meinungen, fragen Sie sich vielleicht, wie Kopierschutzsoftware funktioniert. Die Antwort auf diese Frage hängt von einer Disc zur nächsten ab, aber es gibt eine Reihe von allgemeinen Kategorien, in die Kopierschutzsoftware gruppiert werden kann.

Bereich gesperrter Kopierschutz

Optische Medien, insbesondere in Form von DVDs und Blu-Ray Blu-Ray Technologie Geschichte und die DVD [Technologie erklärt] Blu-Ray Technologie Geschichte und die DVD [Technologie erklärt] Lesen Sie mehr Discs, sind oft "Region gesperrt". Dies bedeutet, dass sie einen Kopierschutz enthalten, der verhindert, dass eine CD wiedergegeben wird, wenn sie in einen Player eingelegt wird, der einen anderen Regionscode als die CD enthält.

Es gibt einige "regionsfreie" Player, und im Fall von Spielern wie Computern ist es manchmal möglich, den Regionalcode Ihres optischen Laufwerks zu ändern. Spieler wie PowerDVD werden Sie bitten, Ihre Region zu ändern, wenn Sie eine regional gesperrte DVD und Player wie VLC Player einlegen. Der VLC Media Player - Spielt alles wirklich? Der VLC Media Player - Spielt es wirklich alles? Read More ignore region sperrt vollständig (wenn die Firmware Ihres optischen Laufwerks dies erlaubt).

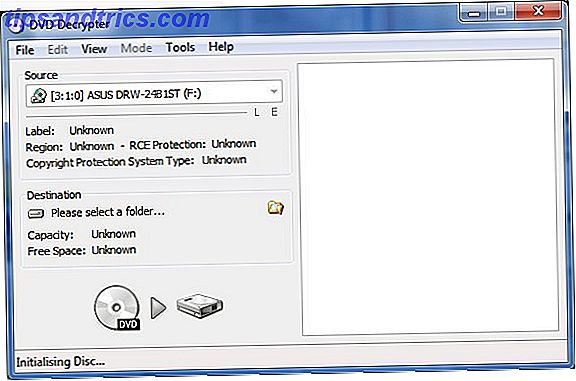

Disc-Verschlüsselung

Die Disc-Verschlüsselung ist eine äußerst beliebte Form des Kopierschutzes. Sie schützt Inhalte, indem sie sie mit einer Reihe von festgelegten Verschlüsselungsschlüsseln verschlüsselt. Die Verschlüsselung kann (theoretisch) nur durchbrochen werden, wenn ein gültiger Schlüssel verwendet wird, um den Inhalt zu entschlüsseln und für die Betrachtung verfügbar zu machen. Wenn kein gültiger Schlüssel verwendet wird, ist der Inhalt nicht abspielbar oder verschlüsselt. Dies verhindert auch, dass Benutzer eine Disc kopieren oder auf ein anderes Speichergerät wie eine Festplatte brennen.

Verschlüsselung ist jedoch ein laufendes Spiel. Die verwendeten Verschlüsselungsschlüssel können oft durch Reverse Engineering kompromittiert werden. Verschlüsselung kann auch anfällig für Brute-Force-Angriffe werden, wenn die Rechenleistung steigt. Vereinbarte Verschlüsselungsstandards ändern sich oft nicht so schnell wie die Computerhardware fortschreitet. Die Erstellung von Software, die den Kopierschutz umgehen kann, ist in vielen Teilen der Welt illegal, aber es gibt immer noch freie Entschlüsselungsprogramme.

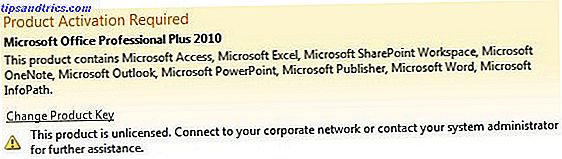

Registrierungsschlüssel und Online-Produktaktivierung

Computer-Software ist aufgrund ihrer Natur sehr schwer vor Piraterie zu schützen; Die Software muss auf einem Computer installiert sein, um zu funktionieren, und nach der Installation kann sie kopiert oder geändert werden.

Registrierungsschlüssel waren früher die Standardmethode zum Schutz von Software, entweder auf CD oder heruntergeladen, aber solche Schlüssel sind auch anfällig für eine Gefährdung. Die Schlüssel werden normalerweise unter Verwendung eines Algorithmus erzeugt, und dieser Algorithmus kann umgekehrt manipuliert oder anderweitig kompromittiert werden. Aus diesem Grund können "Schlüsselgeneratoren" für einige Programme einen gültigen Registrierungsschlüssel erstellen.

Daher haben Unternehmen wie Microsoft den Schritt zur Aktivierung der Online-Produktion getan. Wenn Sie zum Beispiel eine Microsoft Windows 7 15 Beste Windows 7 Tipps und Hacks 15 Beste Windows 7 Tipps und Hacks Lesen Sie mehr Datenträger kaufen, erhalten Sie einen Schlüssel in der Box. Dieser Schlüssel wird über einen Online-Server aktiviert, der nicht nur überprüft, ob der Schlüssel gültig ist, sondern auch überprüft, ob der Schlüssel zuvor verwendet wurde. Wenn der Schlüssel zuvor verwendet wurde, versucht der Server festzustellen, ob der Schlüssel vom ursprünglichen Käufer verwendet wird.

Diese Art der Aktivierung bleibt umstritten. Einige Formen davon, wie sie von Ubisoft verwendet werden, erfordern, dass ein PC während der gesamten Nutzungsdauer der Software mit dem Internet verbunden ist. Daher die Kontroverse; Viele Benutzer sind der Meinung, dass sie nicht darauf beschränkt sein sollten, ihre Software nur online zu verwenden.

Gerätetreiber Kopierschutz

Bei einer anderen Form des Kopierschutzes, die sich hauptsächlich auf Computersoftware bezieht, installiert der Gerätetreiber-Kopierschutz einen neuen Treiber auf einem Computer als Teil des Installationsprozesses eines Programms. Die Verantwortung dieses Laufwerks besteht darin, die Software zu validieren und die Software vor Umgehungsversuchen zu schützen oder sie ohne einen ordnungsgemäßen Registrierungsschlüssel oder Datenträger auszuführen. Einige Beispiele für diese Technologie sind Starforce und SafeDisc.

Diese Formen des Kopierschutzes sind umstritten, da der Gerätetreiber in einigen Fällen den normalen Betrieb eines Computers stören kann. Benutzer von Software, die durch dieses Verfahren geschützt sind, haben manchmal eine Verschlechterung der Leistung optischer Laufwerke erfahren. Die Gerätetreiber können auch ein Sicherheitsrisiko darstellen. Im Jahr 2007 hat Microsoft eine SafeDisc-bezogene Schwachstelle in Windows XP gepatcht. Der Treiber könnte von Malware ausgenutzt werden, um administrativen Zugriff zu erhalten.

Breitbandiger Schutz digitaler Inhalte

Entwickelt von Intel Wie Intel Turbo Boost funktioniert Wie Intel Turbo Boost funktioniert Intels Turbo Boost-Funktion ist sehr nützlich, aber möglicherweise nicht so leicht zu verstehen für diejenigen, die es nie verwendet haben. Hier ist, was Sie wissen müssen. Lesen Sie mehr, HDCP ist eine relativ neue Form des Kopierschutzes. Es umgeht die herkömmlichen Probleme, die mit der Inhaltsverschlüsselung verbunden sind, indem die Verantwortung für die Verschlüsselung vom Inhalt selbst (der CD, Datei oder anderen Medien) auf die Geräte verlagert wird, die den Inhalt abspielen.

HDCP schützt Inhalte, die über eine digitale Verbindung wie DisplayPort, DVI oder HDMI übertragen werden. Das Gerät, das den Inhalt sendet, und das Gerät, das den Inhalt anzeigt, müssen über gültige HDCP-Verschlüsselungsschlüssel verfügen und sich authentifizieren. Wie Sie vielleicht vermutet haben, ist dies die Form des Inhaltsschutzes, der zur Steuerung von Blu-Ray verwendet wird. Wie bei anderen Formen der Verschlüsselung zuvor wurde HDCP durch die Veröffentlichung eines Master-HDCP-Schlüssels geknackt, der höchstwahrscheinlich reverse-engineered wurde.

Fazit

Denken Sie daran, dass dies nur die Formen des Urheberrechtsschutzes sind, die am häufigsten für CDs und DVDs gelten. Es gibt andere Formen der Authentifizierung und Verschlüsselung, die häufig zum Schutz digitaler Inhalte verwendet werden, z. B. Musik, die aus dem iTunes Store heruntergeladen wurde.