Die massiven Spectre / Meltdown-Enthüllungen der 2018 Meltdown und Spectre lassen jede CPU anfällig für Attack Meltdown und Spectre lassen jede CPU anfällig für Attack Eine riesige Sicherheitslücke mit Intel-CPUs wurde aufgedeckt. Meltdown und Spectre sind zwei neue Sicherheitslücken, die sich auf die CPU auswirken. Sie sind betroffen. Was können Sie dagegen tun? Read More erschütterte die Computerwelt. Während die Sicherheitslücken nun fest im Hauptnachrichtenzyklus liegen, wird sich das ändern. Sicherheitsforscher haben acht neue Spectre-Schwachstellen entdeckt, die Intel-CPUs betreffen und Spectre zurück in das Sicherheits-Rampenlicht bringen.

Werfen wir einen Blick auf die neuen Spectre-Sicherheitslücken, wie sie sich von den bestehenden Problemen unterscheiden und was Sie tun können.

Spectre der nächsten Generation

Die deutsche Publikation Heise berichtet, dass Sicherheitsforscher acht neue Sicherheitslücken in Intel-CPUs entdeckt haben. Die neuen Sicherheitslücken "Spectre Next Generation" (oder Specter-NG) bestätigen grundlegende Schwachstellen in allen modernen Prozessoren. Heise behauptet, dass Intel vier der neuen Schwachstellen als "hohes Risiko" eingestuft hat, während die anderen vier als "mittel" eingestuft werden.

Scheint, dass 2018 das Jahr der CPU-Schwachstellen wird. Verabschieden Sie sich von steigenden CPU-Geschwindigkeiten. Http://t.co/4OujvxPtCf

- Martin Thompson (@ mjpt777) 3. Mai 2018

Gegenwärtig wird angenommen, dass die Spectre-NG-Sicherheitslücken ein ähnliches Risiko und eine ähnliche Angriffschance wie das ursprüngliche Spectre aufweisen. Es gibt jedoch eine Ausnahme.

Einer der neuen Spectre-NG-Exploits vereinfacht einen Angriffsvektor "in einem solchen Ausmaß, dass wir das Bedrohungspotential als wesentlich höher einschätzen als bei Spectre." Ein Angreifer kann Exploit-Code innerhalb einer virtuellen Maschine starten und die Host-Maschine direkt von innen angreifen die VM. Das angegebene Beispiel ist ein Cloud-Hosting-Server. Die virtuelle Maschine kann verwendet werden, um andere Kunden-VMs bei der Suche nach Kennwörtern und anderen vertraulichen Anmeldeinformationen anzugreifen.

Wer hat Specter-NG entdeckt?

Genau wie Spectre / Meltdown hat Googles Project Zero zuerst Spectre-NG entdeckt. Project Zero ist Googles Versuch, Zero-Day-Schwachstellen vor ruchlosen Personen zu finden und verantwortungsvoll zu offenbaren. Dass sie mindestens einen der neuen Specter-NG-Schwachstellen gefunden haben, bedeutet, dass es in naher Zukunft Sicherheitslücken geben könnte, da das Project Zero-Team dafür bekannt ist, sich an die 90-Tage-Frist zu halten. (Die 90 Tage sollen einem Unternehmen genügend Zeit geben, Probleme anzugehen.)

Aber nach dieser Zeit wird das Project Zero-Team Details der Sicherheitslücke veröffentlichen, auch ohne einen funktionierenden Patch.

Wann wird dein System gepatcht?

Leider gibt es keine feste Zeitleiste, wann Ihr System einen Sicherheitspatch für Specter-NG erhalten wird. Da diese Sicherheitsanfälligkeit a) völlig neu und b) nur schwer auszunutzen ist, benötigen die Entwickler einige Zeit, um sicherzustellen, dass Patches das Problem beheben.

In der Tat, Intel hat Berichten zufolge die Forscher für eine zusätzliche 14-Tage-Vorbereitung vor der Offenlegung der Fehler gebeten. Das Forschungsteam setzte jedoch den Zeitstrahl für die Offenlegung fort. Intel hat am 7. Mai einen Patch veröffentlicht. Die zusätzliche 14-Tage-Periode, die den Patch auf den 21. Mai nimmt, scheint jedoch ebenfalls auf der Strecke zu bleiben. Aber angesichts der Nachfrage nach zusätzlicher Zeit sollten Intel-Kunden in Kürze einen Patch erwarten.

Der Umfang von Spectre-NG (und Spectre / Meltdown davor) macht das Patchen der Sicherheitslücke schwierig. So schützen Sie Windows vor Meltdown- und Spectre-Sicherheitsbedrohungen So schützen Sie Windows vor Meltdown- und Spectre-Sicherheitsbedrohungen Meltdown und Spectre sind wichtige Sicherheitsbedrohungen, die sich auf Milliarden von Computern auswirken Geräte. Finden Sie heraus, ob Ihr Windows-Computer betroffen ist und was Sie tun können. Weiterlesen .

Die vorherige Reihe von Patches für Spectre sind wir sicher von Spectre und Meltdown noch? Sind wir vor Spectre und Meltdown sicher? Die Sicherheitslücken des Spectre- und Meltdown-Prozessors waren ein schockierender Start in das Jahr 2018. Haben die Patches funktioniert? Sind wir näher dran, diese Schwachstellen zu beheben? Read More hat kein universelles Lob gefunden. Als die Spectre-Patches auf den Markt kamen, bemerkten Benutzer Probleme mit ihren Systemen. Revealed: Wie Spectre-Updates Ihren PC beeinflussen werden. Revealed: Wie Spectre-Updates Ihren PC beeinflussen werden. Wir gehen davon aus, dass Sie Meltdown und Spectre bereits kennen. Das bedeutet, dass es an der Zeit ist, genau herauszufinden, wie sich die von Microsoft veröffentlichten Windows-Updates auf Ihren PC auswirken werden. Glitches, neu erstellte Bugs, langsamere CPU-Taktraten und mehr wurden gemeldet. Daher zogen einige Unternehmen ihre Patches zurück, bis sie optimiert werden konnten. Aber mit einer so großen Anzahl von anfälligen CPUs, die ein einzelnes Band-Aid bereitstellen, war höchst unwahrscheinlich. Vor allem auf Anhieb.

Andere Unternehmen haben einen anderen Ansatz gewählt. Zum Beispiel bietet Microsoft jetzt bis zu $ 250.000 in ihrem Bug-Bounty-Programm für Spectre-Fehler an.

Wird Spectre-NG Ihr System ausnutzen?

Eine der errettenden Gnaden für die erste Runde von Spectre-Schwachstellen war die extreme Schwierigkeit, eines der Exploits gegen ein Ziel erfolgreich zu nutzen. Der durchschnittliche Angreifer könnte aufgrund der überwältigenden Menge an benötigtem Wissen nicht auf Spectre (oder Meltdown) zurückgreifen. Unglücklicherweise scheint dieser Spectre-NG-Exploit einfacher zu implementieren zu sein - obwohl es immer noch keine leichte Aufgabe ist.

Kernschmelze, Spektrum, Branchscope und jetzt Specter-NG ... aus Sicherheitsgründen sieht Intels Silizium wie ein brennender Haufen Scheiße aus. Ich hoffe, dass sie und die Branche gemeinsam handeln und keine Abstriche mehr machen, um die Benchmarks zu steigern. ^ HU

- Whonix (@Whonix) 6. Mai 2018

Die einfache Tatsache ist, dass es für einen Angreifer noch viel einfacher nutzbare Wege gibt. Oder zumindest die Art von Online-Angriff, die die meisten von uns Tag für Tag erleben würden.

Dies wird jedoch nicht dadurch gemindert, dass die meisten CPUs auf der ganzen Welt eine Art Spectre / Meltdown oder Spectre-NG Schwachstelle haben. Die erste Runde von Patches ist die Spitze eines Eisbergs, der unergründlich tief ist. Patches sind offensichtlich notwendig. Aber ein endloser Strom von Patches mit manchmal unvorhersehbaren Ergebnissen? Das wird nicht reichen.

Überprüfen Sie den System Spectre / Meltdown Vulnerability Status

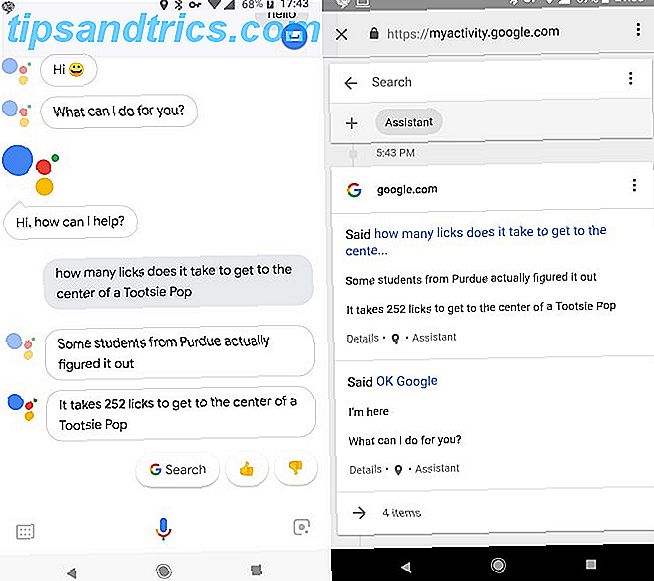

Mit InSpectre: Check Spectre und Meltdown Protection können Sie schnell herausfinden, ob Ihr System anfällig ist. Folgen Sie dem obigen Link und laden Sie das Tool herunter. Als nächstes führen Sie das Tool aus und überprüfen Sie Ihre Schutzstufe. Wie Sie unten sehen können, hat mein Laptop einen Meltdown-Schutz, ist aber anfällig für Spectre.

Sie können nach unten scrollen, um mehr über die Sicherheitslage Ihres PCs zu erfahren und was Spectre / Meltdown bedeutet.

Sind AMD-CPUs gegenüber Spectre-NG anfällig?

Zum Zeitpunkt der Abfassung dieses Artikels sind weitere Forschungen zu AMD-CPUs im Gange. Es gibt keine definitive Antwort. Die allgemeine Vermutung scheint sich auf AMD-CPUs zu beziehen, die von dieser speziellen Reihe von Schwachstellen nicht betroffen sind. Aber auch dies ist keine endgültige Antwort.

Es wurde angenommen, dass die vorherige Runde von Sicherheitslücken von AMD überholt wurde, nur damit der CPU-Hersteller später erkennen konnte, dass das Gegenteil der Fall ist. Also, gerade jetzt; sicher, dir geht es gut. Aber in einer Woche, nach weiteren Tests? Sie könnten feststellen, dass Ihr AMD-System auch anfällig ist. Die neuen AMD Ryzen Sicherheitslücken sind real: Was Sie wissen müssen Die neuen AMD Ryzen Sicherheitslücken sind real: Was Sie wissen müssen Leider gibt es viele Berichte über kritische Sicherheitslücken in AMD Ryzen CPUs. Weiterlesen .

Spectre bleibt weiterhin groß

Die Spectre-NG-Reihe von Sicherheitslücken erweitert die Liste der Sicherheitslücken auf CPU-Ebene. Muss Intel sie reparieren? Natürlich ohne Zweifel. Kann Intel sie reparieren, ohne ihre CPU-Architektur neu zu gestalten? Dies ist die schwierigere Frage zu beantworten. Der Konsens besteht darin, dass Intel die Spectre-Schwachstelle nicht vollständig beseitigen kann, ohne ihr CPU-Design signifikant zu verändern.

Schließlich ist es nicht so, dass Intel die Milliarden von CPUs zurückrufen und manuell reparieren kann. Sind irgendwelche Computer nicht von den Kernschmelze- und Spectre-Fehlern betroffen? Sind irgendwelche Computer nicht von den Meltdown- und Spectre-Bugs betroffen? Die Schwachstellen von Meltdown und Spectre haben Hardware auf der ganzen Welt betroffen. Es scheint als wäre alles unsicher. Aber das ist nicht der Fall. Sehen Sie sich diese Liste sicherer Hardware und unsere Tipps für die Zukunft an. Lesen Sie mehr im Umlauf. Insofern wird Spectre weiterhin groß sein, auch wenn es schwer zu nutzen ist.