Verschlüsselung ist eine wichtige Sicherheitspraxis. Während Ihr Dateisystem möglicherweise Verschlüsselung aktiviert hat, was ist mit freigegebenen Maschinen oder extrem sensiblen Informationen?

Fürchte dich nicht, du kannst deine geheime Justin Bieber Musiksammlung in deinem Schrank mit Tomb aufbewahren.

Was ist ein Grab?

Im Linux-Sinne ist ein Tomb wie ein gesperrter Ordner, der sicher in einem Dateisystem gespeichert werden kann. Ein weiteres großartiges Feature ist, dass die Schlüssel, die das Grab freischalten, separat aufbewahrt werden können. Beispielsweise können Sie Ihr Grab auf einem gemeinsam genutzten Computer und Ihre Schlüssel auf einem USB-Laufwerk haben.

Eines der besten Dinge an Tomb ist, dass es auf Standard-Linux-Technologie basiert. Die zugrundeliegende Technologie, die von Tomb verwendet wurde, war seit Version 2.6 in Linux-Kernel, was bedeutet, dass Sie Technologie verwenden, die von einigen der besten Linux-Entwickler entwickelt wurde.

Tomb behauptet, ihr Ehrgeiz sei es, militärische Sicherheit zu bieten durch:

- Ein minimalistisches Design, bestehend aus kleinem und lesbarem Code.

- Erleichterung von guten Praktiken, wie physische Trennung von Speicher und Schlüsseln.

- Annahme einiger standardisierter und gut getesteter Implementierungen.

Gräber sind wie einzelne Dateien, deren Inhalt in Abwesenheit des Schlüssels, mit dem sie gesperrt waren, und seines Passworts nicht zugänglich ist. Einmal geöffnet, sind die Gräber wie normale Ordner. Gräber können sogar im Gebrauch zugeschlagen werden.

Wie bereits erwähnt, benötigen Sie das Grab, seinen Schlüssel und das Passwort, um darauf zugreifen zu können. Dateien können weiter verschleiert werden, indem man Unklarheit verwendet, um Gräber zu verstecken und Schlüssel in JPEGs einzubetten.

Interessiert? Hier ist, wie es geht.

Installieren von Grab

Installieren Tomb und seine Abhängigkeiten ist so einfach wie es nur geht. Laden Sie einfach die neueste Version herunter, entpacken Sie die Datei und verwenden Sie den Befehl make.

Die Abhängigkeiten, die Sie benötigen, sind:

- zsh

- Sudo

- gnupg

- cryptsetup

- pinentry-Flüche

Möglicherweise haben Sie diese bereits installiert. Wenn nicht, nachdem Sie alle Abhängigkeiten mit apt oder dem von Ihrem System verwendeten Paketmanager heruntergeladen haben, geben Sie Folgendes ein:

wget https://files.dyne.org/tomb/Tomb-2.5.tar.gz tar xvfz Tomb-2.5.tar.gz sudo make install Und das ist alles. Sie sind bereit, Tomb zu erstellen und zu verwenden!

Ein Grabmal erstellen

Tomb ist eine dieser Anwendungen, deren Befehle nach ihrem Namen benannt sind. Zum Beispiel hat es Befehle wie graben, begraben und exhumieren . Eine vollständige Liste der Befehle von Tomb finden Sie in der Manpage, indem Sie Folgendes eingeben:

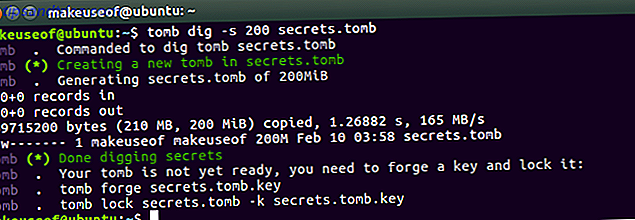

man tomb Um dein erstes Grab zu erschaffen, musst du es graben! Wenn du fertig bist, tippe:

tomb dig -s 200 secrets.tomb

Dieser Befehl erstellt ein 200-MB-Grabmal, um Ihre unglückliche Selfie-Sammlung zu speichern. Fühlen Sie sich frei, die für Sie passende Größe zu erstellen. Ein Tomb kann immer mit dem Befehl resize skaliert werden . Denken Sie daran, dass Sie immer ein Grab anbauen können, aber nicht verkleinern.

Sperren des Grabes

Jetzt haben wir einen Teil unserer sicheren Datei, wir müssen einen Schlüssel erstellen und das Grabmal sperren. Um dies zu erstellen, geben Sie Folgendes ein:

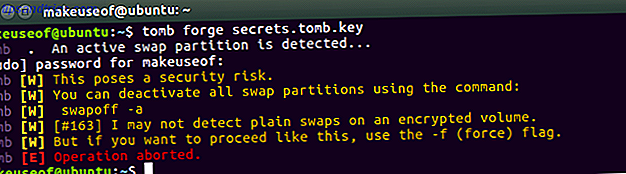

tomb forge secrets.tomb.key

Sie haben vielleicht bemerkt, dass dieser Befehl nicht ausgeführt wurde und Tomb eine Warnung ausgegeben hat. Die Warnung zeigt, dass Sie eine aktive Auslagerungsdatei haben. Dies ist ein Risiko, da der Inhalt Ihres Arbeitsspeichers während dieses Prozesses in Ihre Auslagerungsdatei geschrieben werden kann. Wenn jemand Ihre Auslagerungsdatei analysiert, können Sie möglicherweise Ihren Schlüssel oder Ihr Kennwort auswählen!

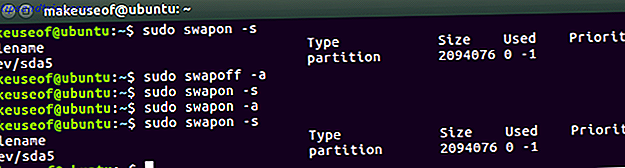

Grab an dieser Stelle empfiehlt, die Auslagerungsdatei auszuschalten, wenn du mit deinem Grabmal arbeitest, und den Tausch danach wieder zu aktivieren. Tomb gibt dir freundlicherweise den Befehl dazu! Um konfigurierte Swap-Partitionen anzuzeigen, geben Sie Folgendes ein:

sudo swapon -s Sie können Ihren Swap mit den folgenden Befehlen aktivieren und deaktivieren:

sudo swapoff -a sudo swapon -a

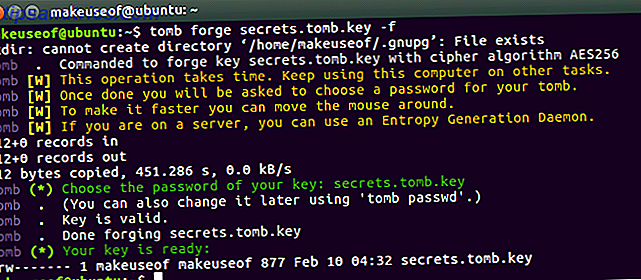

Wenn Sie Ihre Auslagerungsdatei nicht stören, können Sie die Erstellung des Schlüssels erzwingen, indem Sie Folgendes eingeben:

tomb forge secrets.tomb.key -f

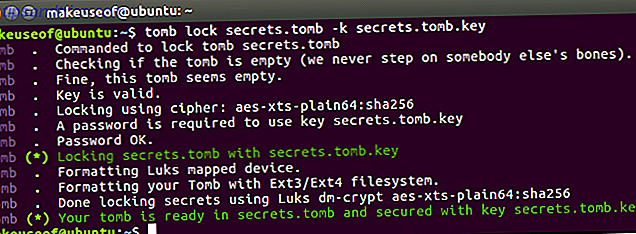

Abhängig von der Geschwindigkeit Ihres PCs kann die Schlüsselgenerierung eine Weile dauern. Sie können dies durch zufällige Mausbewegungen beschleunigen. Sie werden aufgefordert, ein Passwort einzugeben und zu bestätigen. So erstellen Sie ein sicheres Passwort, das Sie nicht vergessen werden So erstellen Sie ein sicheres Passwort, das Sie nicht vergessen werden Wissen Sie, wie man ein gutes Passwort erstellt und speichert? Hier finden Sie einige Tipps und Tricks, um starke, separate Passwörter für alle Ihre Online-Konten zu erhalten. Lesen Sie mehr für Ihren Schlüssel. Um Ihr Grab mit dem soeben erstellten Schlüssel zu sperren, geben Sie Folgendes ein:

tomb lock secrets.tomb -k secrets.tomb.key

Mit einem Grabmal

Um deinen Grabentyp zu öffnen und zu verwenden:

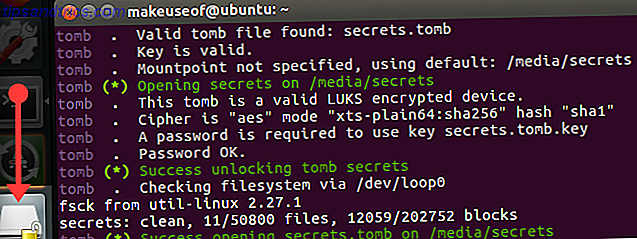

tomb open -k secrets.tomb.key secrets.tomb

An diesem Punkt werden Sie aufgefordert, Ihr Passwort für den Schlüssel einzugeben. Sobald das erledigt ist, wird das Grab freigeschaltet und wie ein externes Laufwerk montiert.

Gräber können auch verwendet werden, um Konfigurationsdateien für einige Ihrer Anwendungen zu speichern. Sie könnten zuerst Ihr Grab freischalten und eine Anwendung starten, die diese Konfigurationsdateien benötigt. Wenn jemand versucht, diese Anwendung zu starten, ohne das Grab zu entsperren, scheint die Anwendung nur unkonfiguriert zu sein.

Sobald du deine X Factor-Probevideos in deinem Grabmal organisiert hast, kannst du sie auf eine von zwei Arten schließen. Entweder mit dem Befehl close oder mit dem Befehl slam .

tomb close [ | all] tomb slam all Wenn Sie mehr als ein Grab geöffnet haben, können Sie entweder den Namen des zu schließenden Grabs angeben oder alle zum Schließen aller derzeit geöffneten Gräber verwenden. Der Schließbefehl schlägt fehl, wenn das Grab von einem laufenden Prozess verwendet wird.

Wenn Sie es eilig haben und Ihre Gräber unabhängig von laufenden Prozessen schließen müssen, können Sie den Befehl slam verwenden . Dies kann zu einem nicht gespeicherten Datenverlust für die verwendeten Dateien führen. Verwenden Sie diese daher mit Vorsicht.

Mehr Sicherheit durch Unsichtbarkeit

Eines der Dinge, auf die man bei der Verwendung von Tomb achten sollte, ist, dass es keinen Säuberungsprozess gibt. Das bedeutet, sobald Sie mit Ihrem Grabmal fertig sind, müssen Sie sicherstellen, dass der Schlüssel entfernt wird, wenn er auf demselben Computer vorhanden ist.

Wenn Sie ein Grabmal und einen Schlüssel auf demselben Computer aufbewahren, entsteht ein Risikofaktor. Es gibt Wege, um ein bisschen hinterhältig zu sein und Schlüssel in Sichtweite zu verstecken. Nimm diesen Ordner zum Beispiel:

Es enthält einige Familienbilder, alle mit sequentiellen Namen. Auf den ersten Blick scheint nichts fehl am Platz zu sein. Jeder, der diese Bilder betrachtet, wäre nicht klüger. Sehen Sie sich nun dieses Bild an:

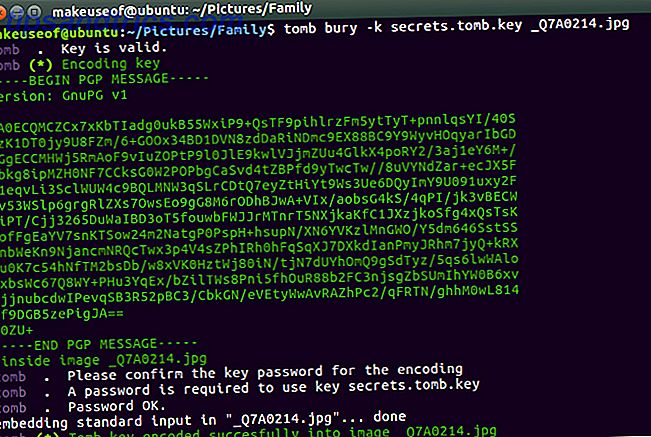

Dieses Bild hat viel mehr zu bieten. Eingebettet in dieses Bild befindet sich ein Schlüssel, um ein mit Steganographie verstecktes Grab zu entriegeln. Beeindruckendes Recht? Wenn Sie sich wie James Bond fühlen und diesen Typ gerne machen würden:

sudo apt install steghide So blenden Sie einen Schlüssel in einem JPEG-Typ aus:

tomb bury -k secrets.tomb.key Picture-name.jpg"

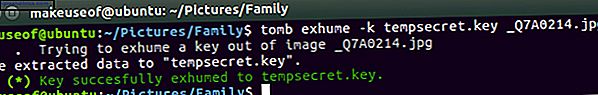

Nachdem Sie das Passwort für Ihre Schlüsseldatei eingegeben haben, können Sie die Schlüsseldatei jetzt vollständig löschen. Dies bedeutet, dass keine Schlüsseldatei in Sichtweite verbleibt. Stattdessen wird es tatsächlich in einem JPEG versteckt. Um den Schlüssel wieder heraus zu bekommen, läuf:

tomb exhume -k tempsecret.key Picture-name.jpg"

Sobald dein Schlüssel exhumiert oder extrahiert wurde, benutze ihn, um sein jeweiliges Grab zu öffnen. Nachdem Sie das Grab verschlossen haben, können Sie den Schlüssel löschen, da er immer aus dem JPEG extrahiert werden kann.

Stellen Sie schließlich sicher, dass Ihre Gräber unter anderen Dateien versteckt sind und nicht nur im Stammverzeichnis des Laufwerks verbleiben. Geben Sie ihnen Namen, die es ihnen ermöglichen, sich in das Geräusch einzufügen.

Behalte es geheim, halte es sicher!

Tomb bringt einige großartige Eigenschaften mit sich. Im extras- Verzeichnis gibt es ein paar andere hilfreiche Werkzeuge wie eine GUI-Oberfläche und Tray-Icons.

Tomb fügt diesen extrem sensiblen Dateien eine zusätzliche Sicherheitsebene hinzu. Die Themenkonvention macht auch Spaß! Deine Skelette können jetzt in Frieden ruhen.

Bildquelle: Photoloide / Depositphotos